Wichtig ist, dass Zugriffe über Arbeitsstationen verlässlich abgesichert werden. Das sollte für sämtliche Authentisierungs-Szenarien möglich sein, unabhängig davon, auf wie viele PCs einzelne Nutzer zugreifen oder wie viele Nutzer sich die Ressourcen ein und desselben PCs im Kiosk-Modus teilen.

Passwörter sind oftmals der Schwachpunkt von Authentisierungsprozessen. So schwingt bei Windows-Passwörtern immer die Gefahr mit, dass sie unterwandert und missbraucht werden. Damit schweben auch Windows-Konten und alle darin gespeicherten Einträge in Gefahr, eben weil die Zugriffe darauf nicht verlässlich abgesichert werden können.

Eine starke Authentisierung beseitigt solche Probleme, indem ein einfacher Passwortschutz durch verlässlichere Werkzeuge oder biometrische Merkmale ersetzt wird. Wären da nicht die operationellen Herausforderungen der starken Authentisierung, die zuvor durchdacht und mittels Authentication Management gemeistert werden müssen.

Authentication Manager - Vorteile

Funktionen den fachlichen Anforderungen anpassen

Nutzer in Bereich Technik, im Handel und im Gesundheitswesen nutzen oftmals den PC im Kiosk-Modus. Sie wollen dennoch an den Arbeitsstationen innerhalb von Sekunden ihre gewohnte Oberfläche mit allen erforderlichen Funktionen vor sich haben, ohne zeitaufwendig bestehende Windows-Sitzungen beenden und neue Windows-Sitzungen starten zu müssen. Im Krankenhaus muss beispielsweise dem Arzt die Sitzung nahtlos von Arbeitsstation zu Arbeitsstation folgen.

Wertpapierhändler sowie Techniker in Kontrollräumen sind darauf angewiesen, ihre Windows-Sitzungen an mehreren Arbeitsstationen schnell öffnen, verriegeln, entriegeln und schließen zu können. Dies jeweils per Multi-Faktor-Authentisierung. Ebenso einfach muss es ihnen möglich sein, Zugriffe auf ihre Sitzungen an Kollegen zu delegieren, sei es in Gänze, in Teilen, für die gesamte Zeit oder für eine bestimmte Zeitspanne.

Multi-Faktor-Authentisierung vereinfachen

Authentication Manager von Evidian vereinfacht das Ausrollen und Management starker Authentisierungsmethoden im Windows-Umfeld durch:

ein zentrales Management sämtlicher Authentisierungsprozesse

Gruppenprofile für die persönliche Authentisierung

ein zentralisiertes und integriertes Chipkarten-Management: Inventarisierung, Ausrollung, führen von Schwarzen Listen, usw.

ein zentralisiertes Auditing, auch der versuchten Zugriffe und Zugreifer

Authentication Manager eröffnet einen breiten Entfaltungsraum. Starke Authentisierungsmethoden, jeweils die angemessene, können gezielt überall hin ausgerollt werden. Diese Bereitstellung mittels Authentication Management erfolgt konform zur Sicherheitsstrategie des Unternehmens.

Laufende Kosten reduzieren

Authentication Manager von Evidian ersetzt viele Konsolen durch « eine » zentrale Administrationskonsole. Der Help-desk kann so bestimmte Zugriffe über das Authentication Management innerhalb des Gesamtradius binnen Sekunden sperren oder entsperren. Dies funktioniert unabhängig davon, ob Windows-Passwörter, Einmal-Passwörter (OTP), Chipkarten, RFID-Ausweiskarten oder biometrische Merkmale zum Einsatz kommen.

Die Nutzer selbst können, sofern gewollt, ihre Zugriffe im Self-Service mittels eines Hilfspassworts entsperren. Das Authentication Management eliminiert Support-Anfragen und alle damit verbundenen Unterstützungsaktivitäten.

Komplexe Authentisierungsszenarien absichern

Authentication Manager von Evidian greift durch eine bedarfsgerechte starke Authentisierung die unterschiedlichen fachlichen Anforderungen einzelner Abteilungen oder Bereiche auf, ebenso wie deren unterschiedliche Zugriffsszenarien:

- zwischenzeitliches Umschalten auf eine andere starke Authentisierungsmethode, wenn Chipkarten verloren gehen, vergessen werden oder nicht mehr funktionieren

- Unterstützung des Kiosk-Modus mit schnellem Nutzerwechsel

- Authentisierung an mehreren Arbeitsstationen mittels nur einer starken Authentisierungsmethode

- personifizierte Zugriffe auf Windows-Konten

- flexible Delegation von Windows-Konten von Nutzer zu Nutzer

- starke Authentisierung in Linie mit der physischen Zugangskontrolle

Weites Spektrum an Authentisierungsmethoden

Eine Vielzahl an Authentisierungstechnologien werden durch das Authentication Management unterstützt:

- Chipkarte und USB-Schlüssel, mit und ohne Zertifikat

- Biometrie (Fingerkuppe, Venenscan)

- Ausweis mit RFID Tag

- Einmal-Passwort (OTP)

- Frage-/Antwort-Dialog

- Login/Passwort

Kompletter Authentisierungszyklus

Authentication Manager von Evidian zielt auf das Management des kompletten Authentisierungs-Lebenszyklus über einen Administrationspunkt ab: von der Ausgabe und dem Führen Schwarzer Listen über die Bereitstellung von Zertifikaten und/oder Daten bis hin zur Ausstellung und Bereitstellung von Ersatzmittel wie Ersatzkarten.

Analyse von Audits

Die Audits werden innerhalb einer zentralen Datenbank des Authentication Management Systems hinterlegt. Dort können sie für Analysen jeder Art herangezogen werden: Von wo wurde zugegriffen? Auf welche Anwendung wurde zugegriffen? Wer hat zugegriffen? Über welches Authentisierungsmittel, beispielsweise Chipkarte, erfolgte dieser Zugriff ? usw.. Einmal ausgewertet, können die Ergebnisse für weitere Analysen in Werkzeuge wie SIEM oder für Berichte in Reporting-Tools exportiert werden.

Auf bestehender Infrastruktur aufsetzen

Authentication Manager von Evidian setzt auf der bestehenden LDAP-Datenbank bzw. dem bestehenden Active Directory auf. Benutzereinträge müssen somit für den Einsatz des Authentication Manager nicht dupliziert und vielfach administriert werden.

Alle sicherheitsrelevanten Daten werden verschlüsselt gespeichert. Bei der Umsetzung entstehen keinerlei Installationsinseln. Somit kann flexibel mit dem Einsatz des Authentication Management innerhalb einer Abteilung begonnen werden, um die Installation danach Zug um Zug auf alle Organisationseinheiten auszudehnen, selbst wenn darin insgesamt tausende von Nutzern angesiedelt sind.

Authentication Manager von Evidian ist kompatibel mit den meisten Microsoft Windows-Versionen, außerdem mit Terminal Server und Citrix XenApp.

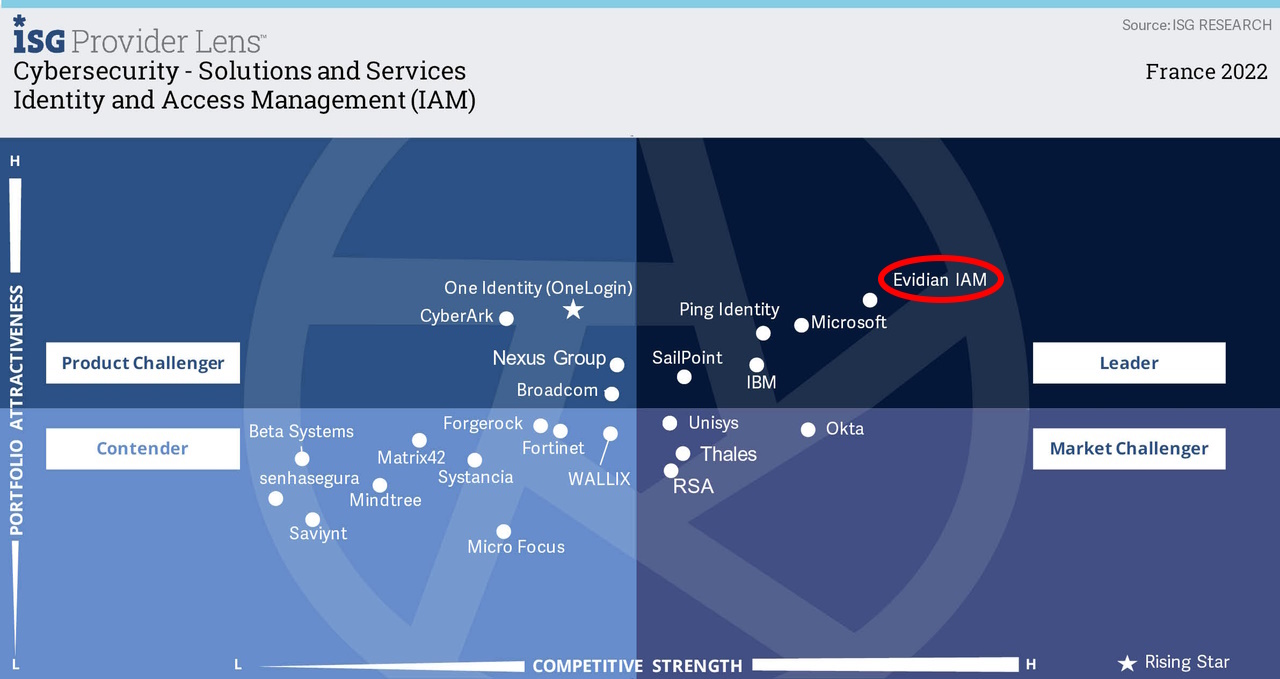

Integration ins Identity and Access Management

Authentication Manager ist integrativer Bestandteil der Lösungen von Evidian für Identity and Access Management. Authentication Manager fügt sich nahtlos ein:

- in Enterprise SSO, um darüber sicher auf Web-Anwendungen zuzugreifen, ohne dafür zusätzliche Passwörter eingeben zu müssen

- in Web Access Manager für abgesicherte Zugriffe unter Browser-Oberfläche auf Web-Anwendungen, ohne sich dafür erneut authentisieren zu müssen.

Fachspezifische Ausrichtung

In speziellen Anwendungsfeldern können die Nutzer binnen Sekunden und dennoch sicher über ihre Windows-Sitzungen verfügen, sei es entlang einer Kette an Arbeitsstationen oder/oder an gemeinsam genutzten Kiosk-PCs. Auf diese Weise folgt die Windows-Sitzung beispielsweise dem Arzt von Arbeitsstation zu Arbeitsstation. Wertpapierhändler haben parallelen Zugriff über mehrere Windows-Terminals. Sie brauchen sich dennoch wie der Arzt nur einmal zu authentisieren. Nicht aktive Sitzungen werden durch das Authentication Management für andere gesperrt und für den rechtmäßigen Nutzer ebenso schnell wieder aktiviert. Windows-Sitzungen können flexibel an andere Nutzer delegiert werden, sei es über die komplette Zeit oder nur eine bestimmte Zeitspanne, sei es mit allen persönlichen Zugriffsrechten oder mit einem bestimmten Set an Zugriffsrechten.

Delegation durch den Nutzer

Der Nutzer geht in den Urlaub, er wird krank oder er ist aus anderen Gründen abwesend: Authentication Manager von Evidian räumt ihm ein, seine Zugriffsrechte für den Zeitraum seiner Abwesenheit an einen Kollegen eigenständig delegieren. Der Support muss dafür nicht in Aktion treten. Die Delegation erfolgt dennoch konform der Sicherheitsstrategie des Unternehmens.

Windows-Ressourcen gut abgesichert

Die Nutzer können auf generische Windows-Konten, wie Admin oder Administrator, mit hoher Zugriffssicherheit zurückgreifen. Sie müssen das Passwort nicht kennen und sind durch ihren Anmeldenamen eindeutig identifiziert. Die Windows-Ressourcen sind gut abgesichert.

Temporärer Zugriff …

Wählt sich der Nutzer am PC das erste Mal ein, authentisiert er sich mittels Frage-/Antwort-Dialog. Hat er sein eigentliches Authentisierungsmittel vergessen, erhält er dennoch temporären Zugriff auf die für ihn freigeschalteten Windows-Ressourcen.

... selbst von unterwegs

Mobile Nutzer können ihre Zugriffe initialisieren, selbst wenn sie nicht verbunden sind. Sie antworten einfach auf die gestellten Fragen, eingeblendet im Login-Fenster ihres Browsers. Danach werden für sie die zulässigen Zugriffe freigeschaltet.

QRentry - Kontrollierte Windows-Zugriffe mittels QR Code

Mit QRentry™ erfolgt der Zugriff auf Windows, in dem sich der Nutzer über einen am Bildschirm eingeblendeten, zufallsgenerierten QR Code einwählt.

QRentry reduziert drastisch die Help-desk-Kosten: Die Nutzer können sich mittels ihres Smartphones authentisieren, selbst wenn sie ihr Windows-Passwort vergessen, ihre Chipkarte oder sonstige Authentisierungsmittel verlegt haben. Auch die Zugriffe der Administratoren auf ihre lokalen Windows-Konten sind über QRentry sicher geregelt. Dadurch wird eine häufige Schwachstelle eliminiert: Die Zugriffe der Administratoren erfolgen konform der Sicherheitsstrategie des Unternehmens.

QRentry ist ein Software-Modul innerhalb des Authentication Manager von Evidian. Starke Authentisierungsmethoden können darüber einfacher umgesetzt werden. Die starke Authentisierung kann ohne großen Aufwand auf unterschiedliche Einsatzszenarien maßgeschneidert werden. QRentry kann aus Google Play und Apple Store heruntergeladen werden.With QRentry™, you access Windows using a QR Code™.

Dauerhafte Alternativ-Zugriffsmethode für die Nutzer

Was: … wenn ein Nutzer sein Passwort vergessen, seine Chipkarte oder sonstige Authentisierungsmittel verloren hat? Dann kann er seine Windows-Sitzungen mittels QR Code freischalten.

Weshalb: … ist QRentry die ideale Ergänzung für die Umsetzung einer starken Authentisierung? Sie erübrigt immer wiederkehrende Hilferufe beim Helpdesk wie « Chipkarte verloren » oder « biometrisches Verfahren funktioniert nicht « .

- Die Hilferufe an den Help-desk werden drastisch redzuiert

- Die Nutzer können ihre Zugriffe eigenständig aktivieren, selbst wenn gerade der Help-desk nicht erreichbar ist

Lokale Administrationskonten verlässlich abgesichert

Was : … wenn der Techniker an seinem PC mittels QR Code auf seine lokalen Administrationskonten zugreift? Dann werden alle seine Zugriffe zentral aufgezeichnet. Sie sind immer eindeutig dem Namen des Administrators zuordbar. Sofern nicht berechtigt, werden ihm die Zugriffsrechte automatisch binnen weniger Sekunden entzogen. Einfache Nutzer haben also keine Chance mehr, sich gegenüber Windows als Administratoren mit erweiterten Zugriffsrechten auszugeben.

Weshalb: … ist QRentry die ideale Ergänzung auch für eine sichere Authentisierung gegenüber Administrations-Konten? Es erübrigt Passwörter, die ansonsten quasi öffentlich und schwer modifizierbar sind? Die lokalen Administrationskonten sind nicht länger die Achillesferse der Sicherheitstrategie, weil diese Konten nicht mehr kompromittiert werden können.

- braucht keine Netzverbindung, keine Maus, keinen USB-Port und keine sonstigen starken Authentisierungsmittel

- funktioniert auch, wenn remote Störungen auftreten

Umsetzung ohne Beschränkungen

- keine zusätzliche Hard- oder Software auf dem PC erforderlich

- die Nutzer registrieren sich selbst mittels ihres Smartphone

- kein Netzanschluss am PC notwendig, ebenso wenig Smartphone-seitig Datenübertragungsverbindungen wie 3G, EDGE... .

Sicherheit und Vertraulichkeit der Daten

- nutzt einen Zugriffscode, der nicht rekonstruierbar ist

- sämtliche Zugriffe werden kontrolliert und zentral aufgezeichnet

- Zugriffe auf bestimmte Anwendungen können ad hoc eingeschränkt oder gesperrt werden

Schnelle Akzeptanz bei Nutzern und im Unternehmen

- der QR Code wird, weil einfach in der Handhabung, schnell von den Nutzern akzeptiert

- Smartphones haben sich in voller Breite durchgesetzt

- Steigert, weil sehr sicher, das Image des Unternehmens bei Kunden und Partnern

Identity as-a-service

Evidian kümmert sich um alles was mit ihrem Identity und Access Management zu tun hat

Mehr erfahren >

Identity Governance and Administration

Verwaltet den Zugriff und die Autorisierung von allen Anwendern in ihrem Unternehmen

Mehr erfahren >

Web Access Manager

Schnittstelle für Web- Anwendungen mit SSO, Mulitfaktor Authentifizierung und Identity Federation

Mehr erfahren >

Analytics

Überwachung und leistungsstarkes Reporting zur Einhaltung gesetzlicher Vorschriften

Mehr erfahren >

Authentication Manager

Authentication Manager

Unternehmensweite Multifaktor- und passwortfreie- Authentifizierung an Windows PCs

Mehr erfahren >

Enterprise Single Sign-On (SSO)

Sicherer Zugriff auf Legacy- und Web- Anwendungen auf PCs und mobilen Geräten mittels SSO

Mehr erfahren >

Self Service Password Reset (SSPR)

Zurücksetzen des Windows Passwortes Online und Offline