| Nuove Applicazioni |

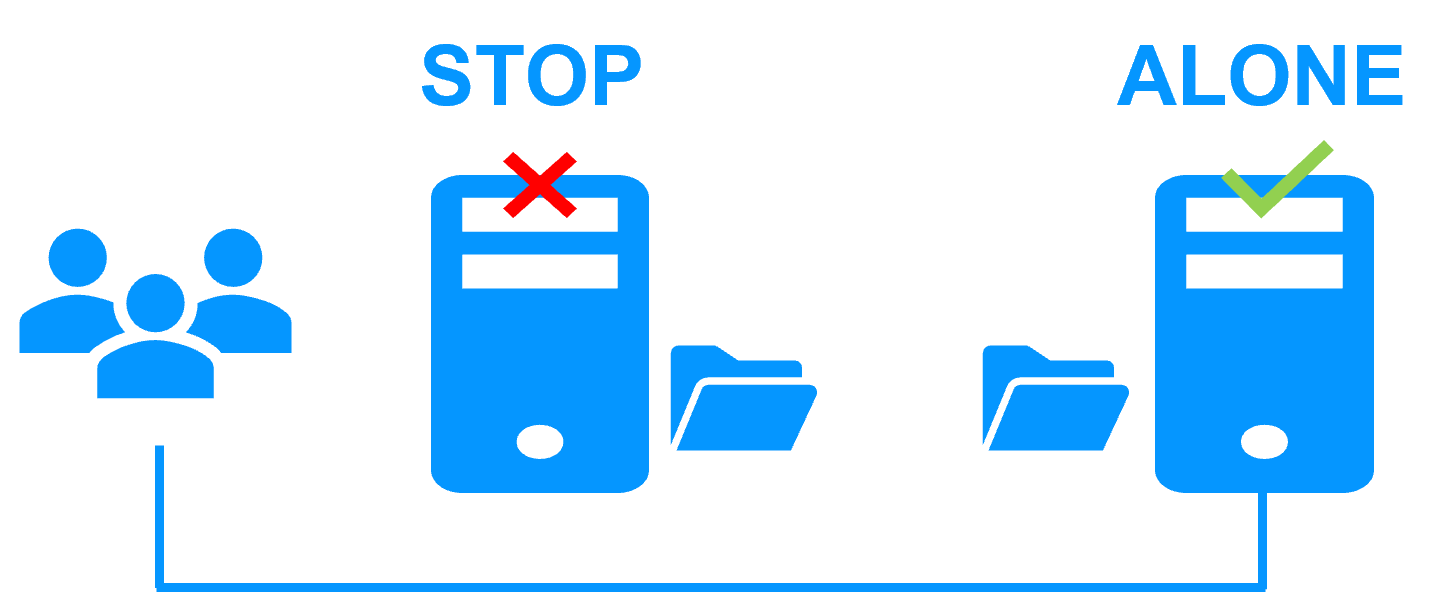

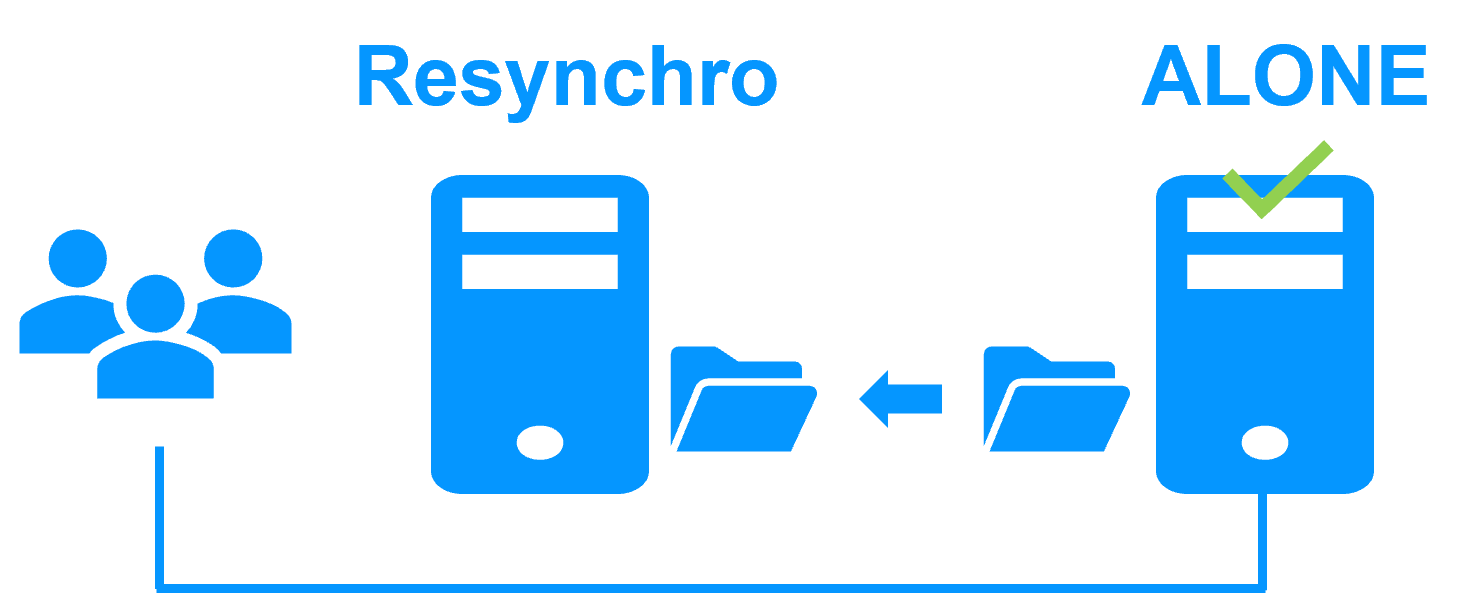

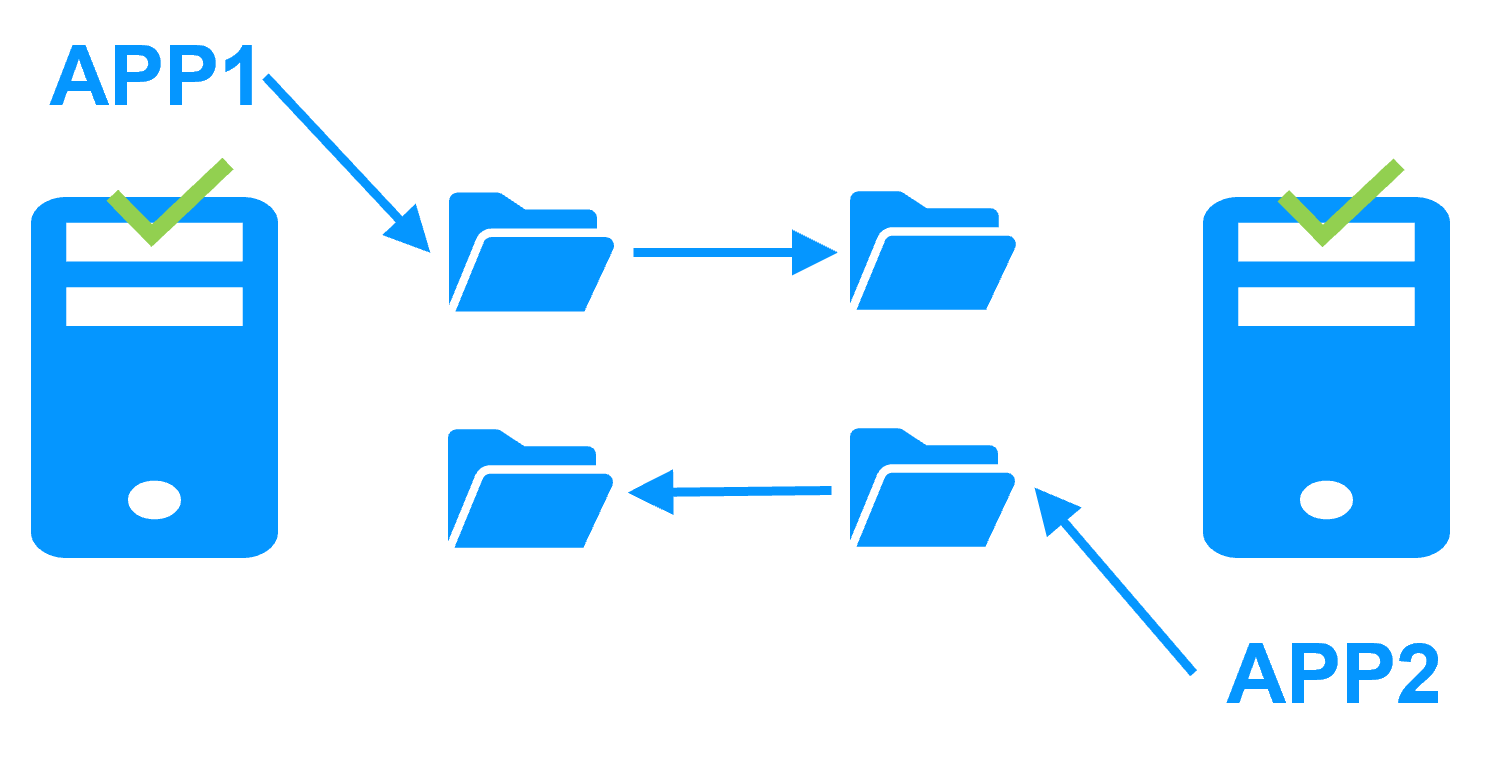

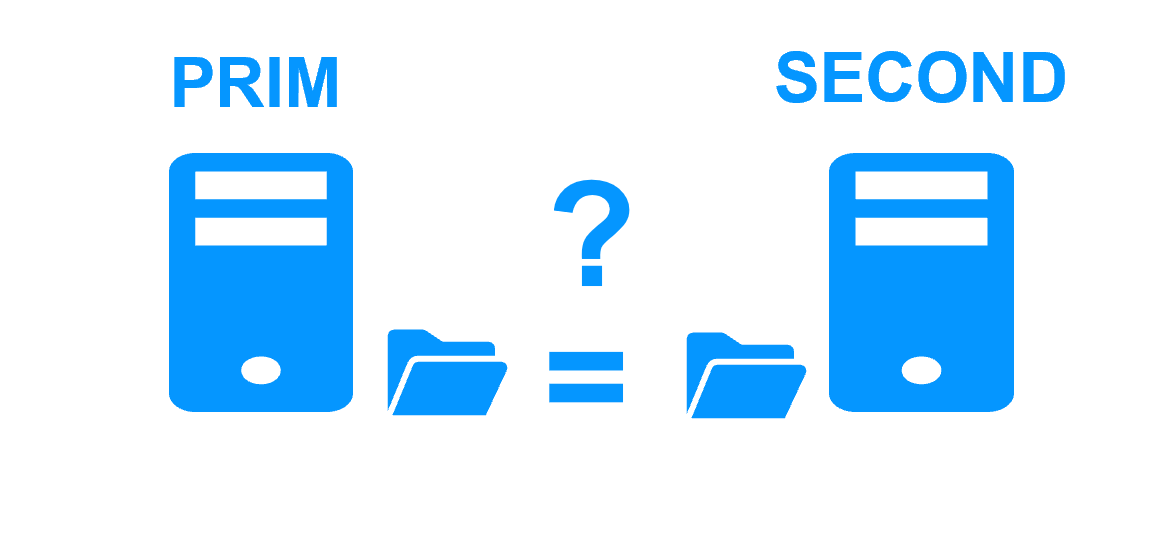

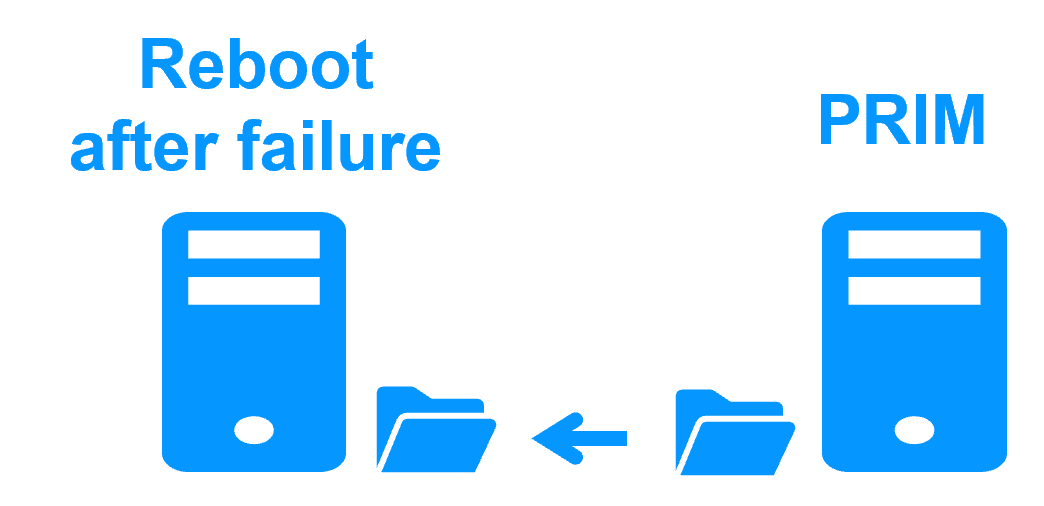

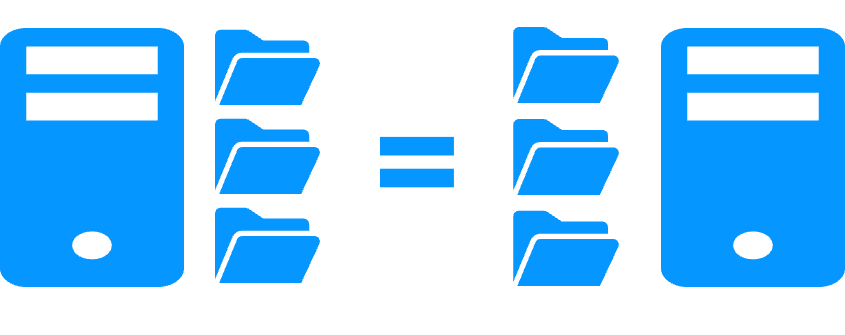

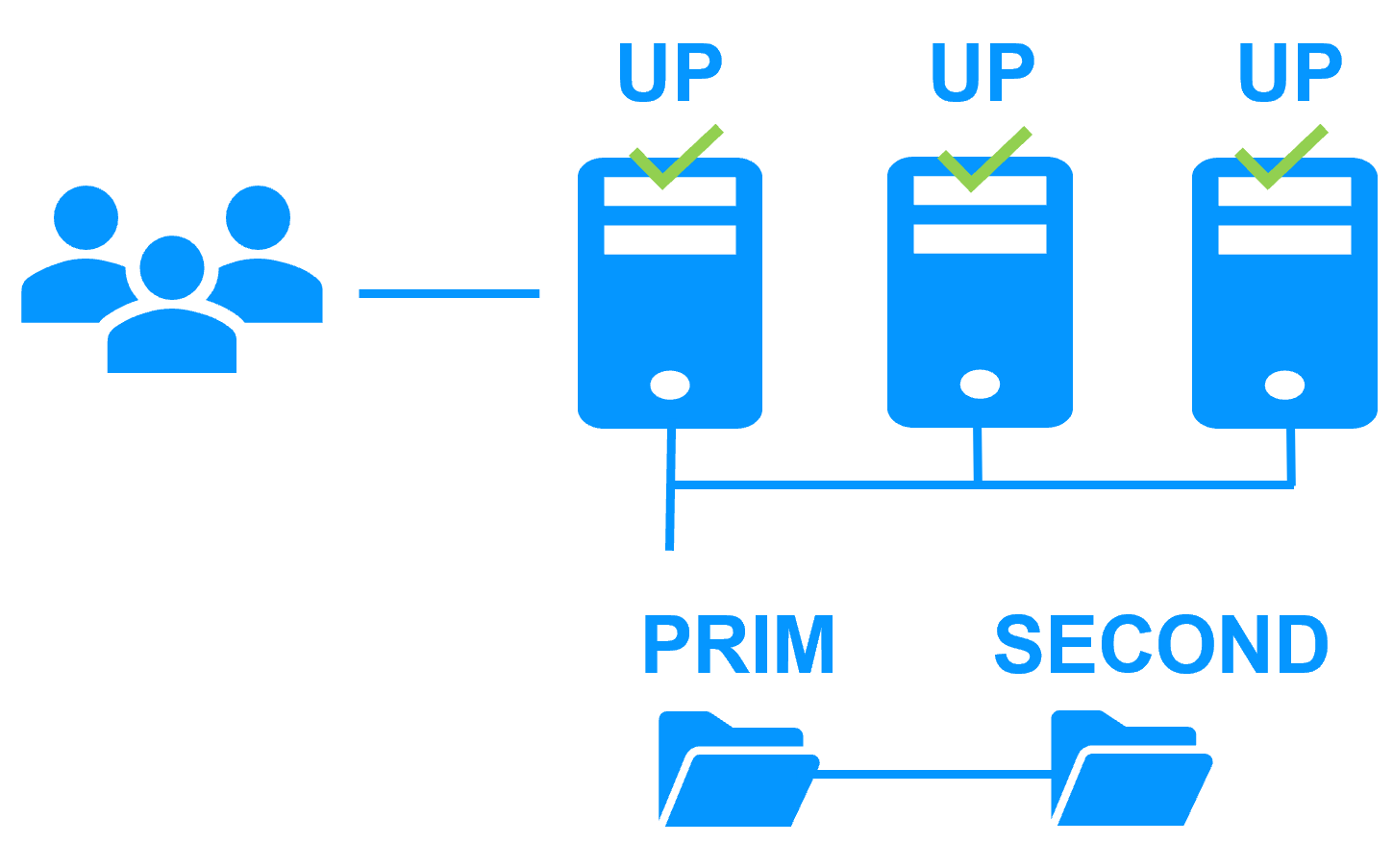

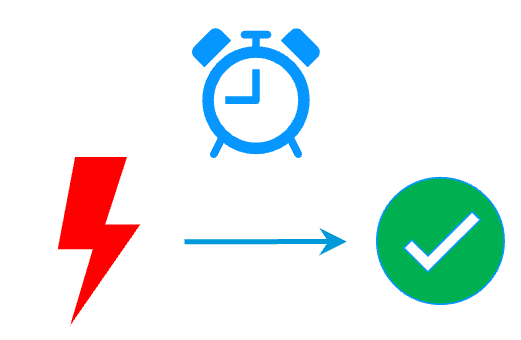

Replica in Tempo Reale e Failover delle Applicazioni |

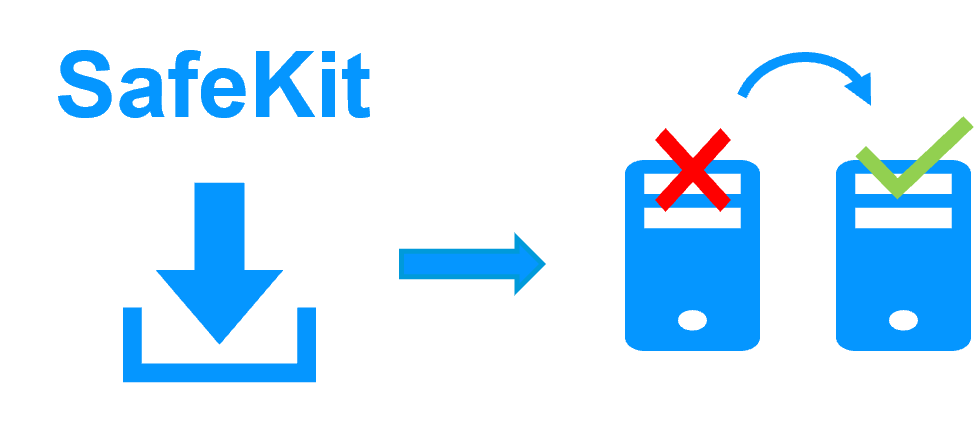

Architettura Windows Mirror Cluster |

Guida all'installazione di mirror.safe per Windows |

| Nuove Applicazioni |

Replica in Tempo Reale e Failover delle Applicazioni |

Architettura Linux Mirror Cluster |

Guida all'installazione di mirror.safe per Linux |

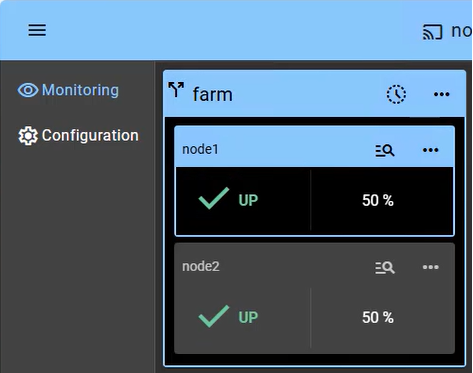

| Nuove Applicazioni |

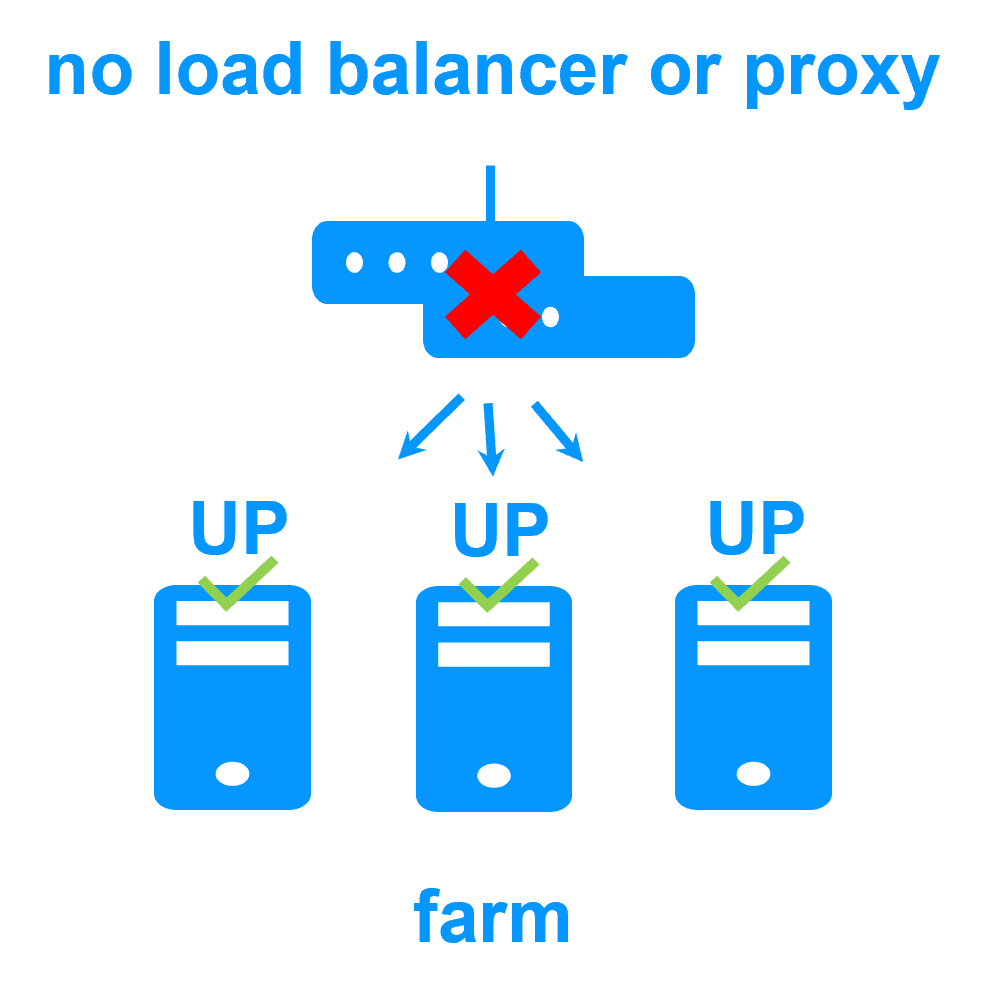

Bilanciamento del Carico di Rete e Failover delle Applicazioni |

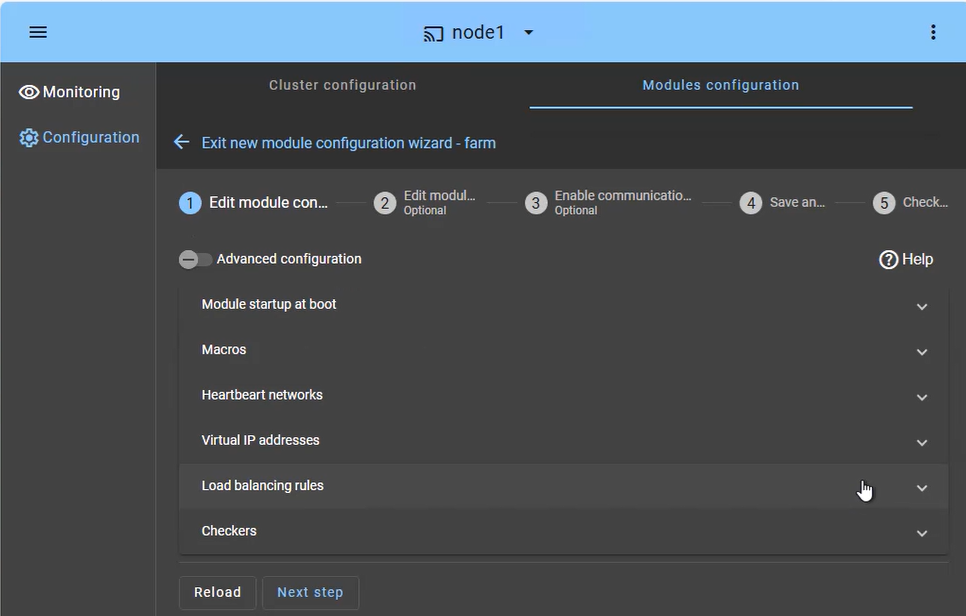

Architettura Windows Load Balancing |

Guida all'installazione di farm.safe per Windows |

| Nuove Applicazioni |

Bilanciamento del Carico di Rete e Failover delle Applicazioni |

Architettura Linux Load Balancing |

Guida all'installazione di farm.safe per Linux |

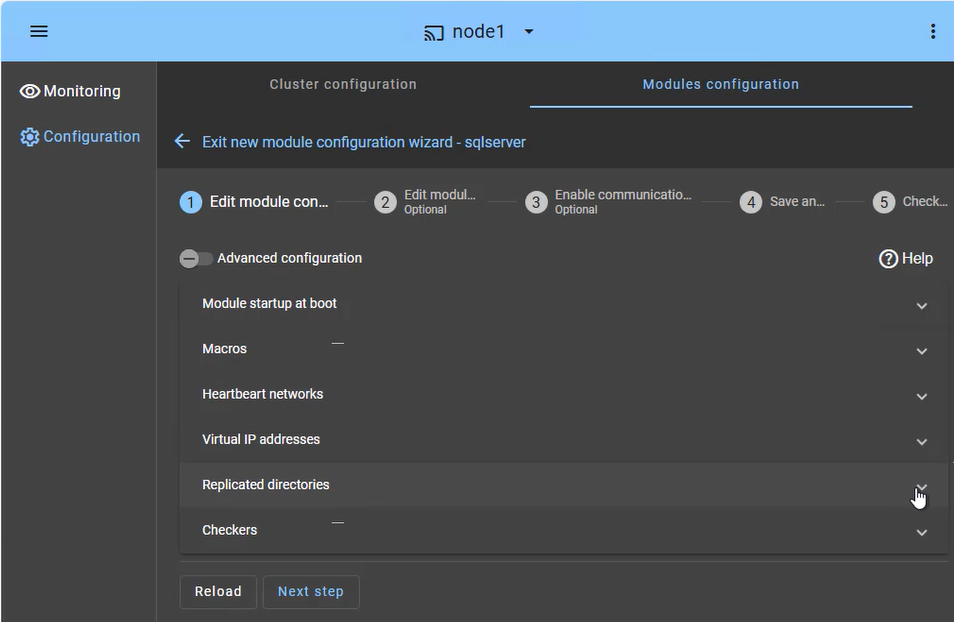

| Database |

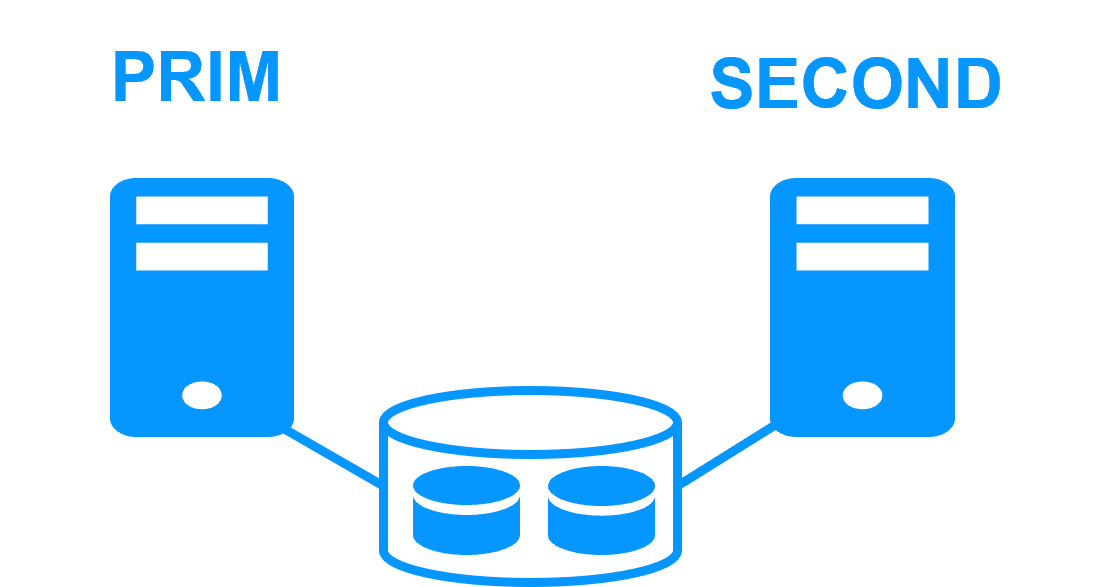

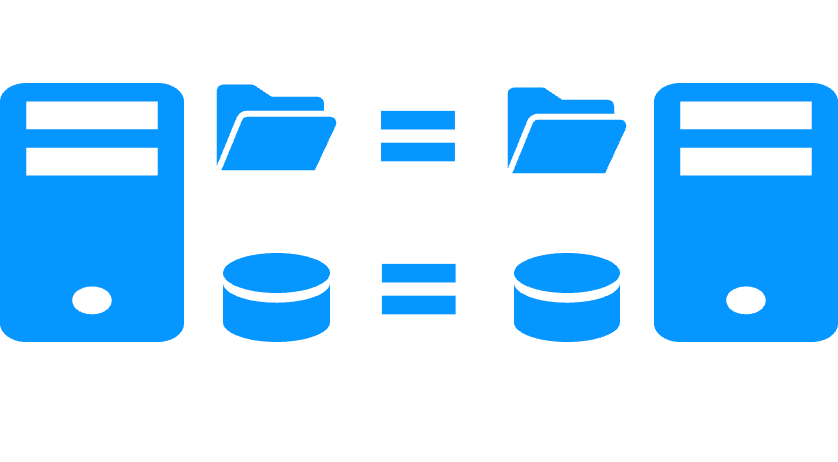

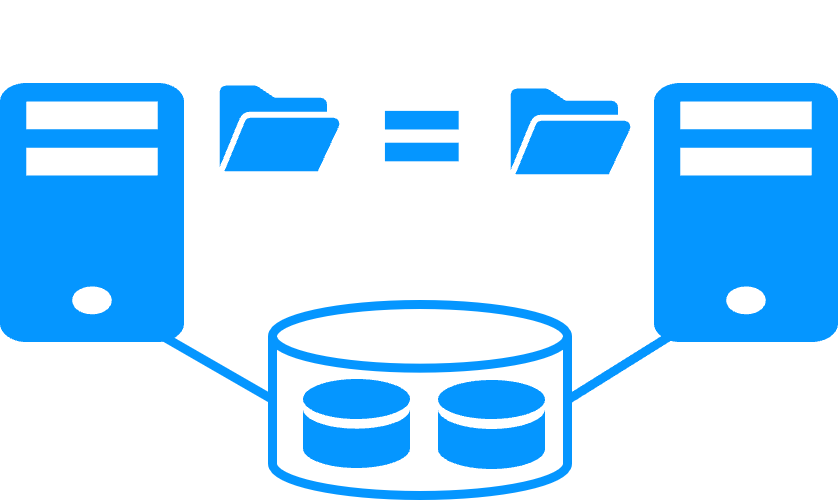

Replica e Failover delle Applicazioni |

Architettura Microsoft SQL Server Mirror Cluster |

Guida all'installazione di sqlserver.safe per Microsoft SQL Server |

| Database |

Replica e Failover delle Applicazioni |

Architettura PostgreSQL Mirror Cluster |

Guida all'installazione di postgresql.safe per PostgreSQL |

| Database |

Replica e Failover delle Applicazioni |

Architettura MySQL Mirror Cluster |

Guida all'installazione di mysql.safe per MySQL |

| Database |

Replica e Failover delle Applicazioni |

Architettura MariaDB Mirror Cluster |

Guida all'installazione di mysql.safe per MariaDB |

| Database |

Replica e Failover delle Applicazioni |

Architettura Oracle Mirror Cluster |

Guida all'installazione di oracle.safe per Oracle |

| Database |

Replica e Failover delle Applicazioni |

Architettura Firebird Mirror Cluster |

Guida all'installazione di firebird.safe per Firebird |

| Web Server |

Bilanciamento del Carico e Failover delle Applicazioni |

Architettura Apache Load Balancing |

Guida all'installazione di apache_farm.safe per Apache |

| Web Server |

Bilanciamento del Carico e Failover delle Applicazioni |

Architettura IIS Load Balancing |

Guida all'installazione di iis_farm.safe per IIS |

| Web Server |

Bilanciamento del Carico e Failover delle Applicazioni |

Architettura NGINX Load Balancing |

Guida all'installazione di farm.safe per NGINX |

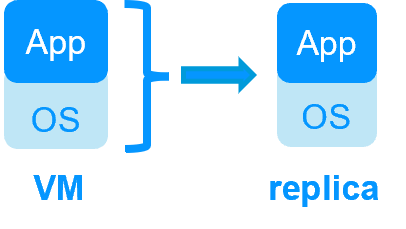

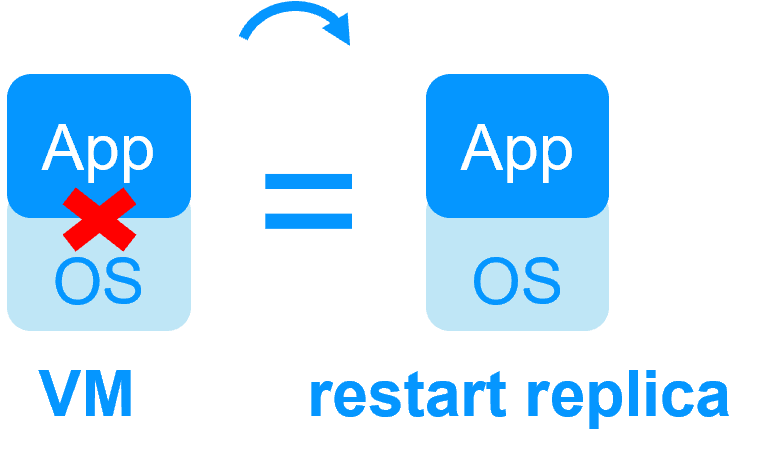

| VM e Container |

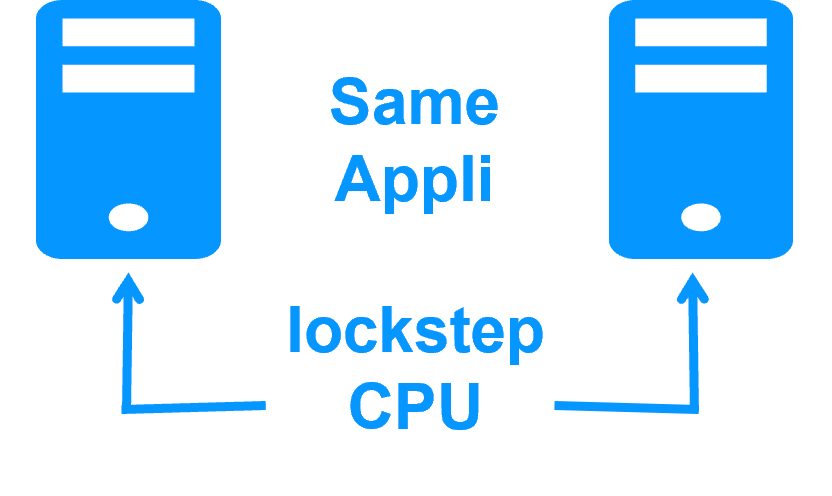

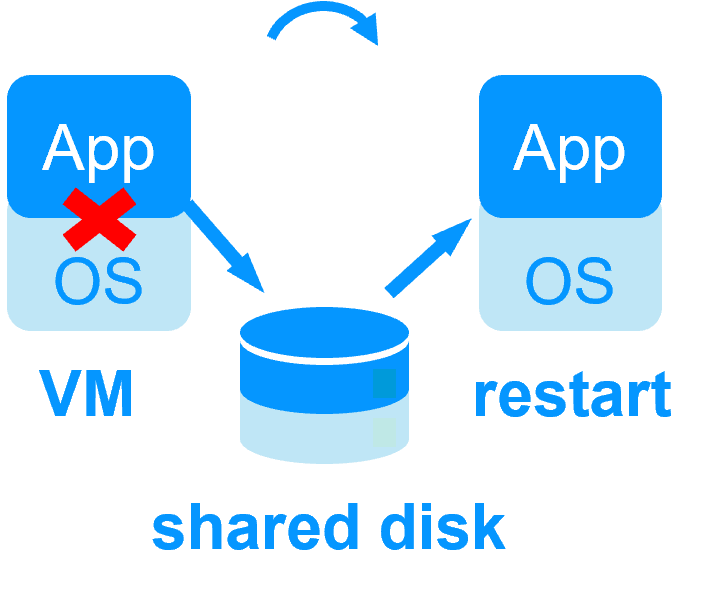

Replica e Failover di VM |

Architettura HA VM Hyper-V |

Guida all'installazione di hyperv.safe per Hyper-V |

| VM e Container |

Replica e Failover di VM |

Architettura HA VM KVM |

Guida all'installazione di kvm.safe per KVM |

| VM e Container |

Replica e Failover delle Applicazioni |

Architettura HA Container Docker |

Guida all'installazione di mirror.safe per Docker |

| VM e Container |

Replica e Failover delle Applicazioni |

Architettura HA Container Podman |

Guida all'installazione di mirror.safe per Podman |

| VM e Container |

Replica e Failover delle Applicazioni |

Architettura Cluster Kubernetes K3S |

Guida all'installazione di k3s.safe per Kubernetes K3S |

| AWS Cloud |

Replica in Tempo Reale e Failover delle Applicazioni |

Architettura AWS Mirror Cluster |

Guida all'installazione di mirror.safe per AWS |

| AWS Cloud |

Bilanciamento del Carico di Rete e Failover delle Applicazioni |

Architettura AWS Load Balancing |

Guida all'installazione di farm.safe per AWS |

| GCP Cloud |

Replica in Tempo Reale e Failover delle Applicazioni |

Architettura GCP Mirror Cluster |

Guida all'installazione di mirror.safe per GCP |

| GCP Cloud |

Bilanciamento del Carico di Rete e Failover delle Applicazioni |

Architettura GCP Load Balancing |

Guida all'installazione di farm.safe per GCP |

| Azure Cloud |

Replica in Tempo Reale e Failover delle Applicazioni |

Architettura Azure Mirror Cluster |

Guida all'installazione di mirror.safe per Azure |

| Azure Cloud |

Bilanciamento del Carico di Rete e Failover delle Applicazioni |

Architettura Azure Load Balancing |

Guida all'installazione di farm.safe per Azure |

| Cloud |

Replica in Tempo Reale e Failover delle Applicazioni |

Architettura Cloud Mirror Cluster |

Guida all'installazione di mirror.safe per Cloud |

| Cloud |

Bilanciamento del Carico di Rete e Failover delle Applicazioni |

Architettura Cloud Load Balancing |

Guida all'installazione di farm.safe per Cloud |

| Sicurezza Fisica / VMS |

Replica in Tempo Reale e Failover delle Applicazioni |

Architettura Milestone XProtect Mirror Cluster |

Guida all'installazione di milestone.safe per Milestone XProtect |

| Sicurezza Fisica / VMS |

Replica in Tempo Reale e Failover delle Applicazioni |

Architettura Nedap AEOS Mirror Cluster |

Guida all'installazione di nedap.safe per Nedap AEOS |

| Sicurezza Fisica / VMS |

Replica in Tempo Reale e Failover delle Applicazioni |

Architettura Genetec SQL Mirror Cluster |

Guida all'installazione di sqlserver.safe per Genetec (SQL Server) |

| Sicurezza Fisica / VMS |

Replica in Tempo Reale e Failover di VM |

Architettura HA VM Bosch AMS |

Guida all'installazione di hyperv.safe per Bosch AMS |

| Sicurezza Fisica / VMS |

Replica in Tempo Reale e Failover di VM |

Architettura HA VM Bosch BIS |

Guida all'installazione di hyperv.safe per Bosch BIS |

| Sicurezza Fisica / VMS |

Replica in Tempo Reale e Failover di VM |

Architettura HA VM Bosch BVMS |

Guida all'installazione di hyperv.safe per Bosch BVMS |

| Sicurezza Fisica / VMS |

Replica in Tempo Reale e Failover di VM |

Architettura HA VM Hanwha Vision |

Guida all'installazione di hyperv.safe per Hanwha Vision |

| Sicurezza Fisica / VMS |

Replica in Tempo Reale e Failover di VM |

Architettura HA VM Hanwha Wisenet |

Guida all'installazione di hyperv.safe per Hanwha Wisenet |

| Prodotti Siemens |

Replica in Tempo Reale e Failover di VM |

Architettura HA VM Siemens Siveillance |

Guida all'installazione di hyperv.safe per Siemens Siveillance suite |

| Prodotti Siemens |

Replica in Tempo Reale e Failover di VM |

Architettura HA VM Siemens Desigo CC |

Guida all'installazione di hyperv.safe per Siemens Desigo CC |

| Prodotti Siemens |

Replica in Tempo Reale e Failover delle Applicazioni |

Architettura Siemens Siveillance Mirror Cluster |

Guida all'installazione di SiveillanceVMS.safe per Siemens Siveillance VMS |

| Prodotti Siemens |

Replica in Tempo Reale e Failover di VM |

Architettura HA VM Siemens SiPass |

Guida all'installazione di hyperv.safe per Siemens SiPass |

| Prodotti Siemens |

Replica in Tempo Reale e Failover di VM |

Architettura HA VM Siemens SIPORT |

Guida all'installazione di hyperv.safe per Siemens SIPORT |

| Prodotti Siemens |

Replica in Tempo Reale e Failover di VM |

Architettura HA VM SIMATIC PCS 7 |

Guida all'installazione di hyperv.safe per Siemens SIMATIC PCS 7 |

| Prodotti Siemens |

Replica in Tempo Reale e Failover di VM |

Architettura HA VM SIMATIC WinCC |

Guida all'installazione di hyperv.safe per Siemens SIMATIC WinCC |