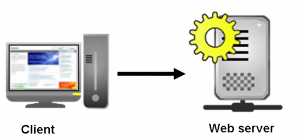

Web SSO とは

Web シングル サインオンと呼ばれるユニークな Web 認証を使用すると、認証が必要な Web サーバーのグループにシングル サインオンを使ってアクセスできます。

Web SSO を使用すると、ユーザー名の紛失のリスクが大幅に軽減されるため、ロックアウトされたユーザーからのサポート担当者への連絡が減少します。ユーザーは、さまざまなテクノロジを使用する Web サーバーのために多数のユーザー名とパスワードを覚える必要がなくなります。

したがって、Web SSO には、アクセスの簡素化というユーザーにとってのメリットと、アプリケーション サポートの負担の軽減という企業にとってのメリットがあります。

Web SSO のテクノロジ

Web SSO を設定するには主に 2 つの方法があります。

- SSO を Web アプリケーション内で管理するか、保護されるアプリケーション内のエージェントを使用して管理する。

- SSO を Web アプリケーションの上流で管理する (Web ベースのリバース プロキシを使用してアプリケーション内の認証情報をセカンダリ認証データとして制御する)。

エージェント

認証要求がエージェント モジュールによってインターセプトされます。アプリケーションにエージェント モジュールを挿入する必要があります。このエージェントにより、認証と、アプリケーションのアクセス制御の管理が行われます。このテクノロジにはいくつかの欠点があります。

- SSO エージェントのためにアプリケーションに変更を加える必要があります。この操作は、Web アプリケーションのテクノロジやオペレーティング システムに依存します。独自のアプリケーションでは不可能な場合もよくあります。

- アプリケーションがユーザーの Web ブラウザから直接見える必要があります。つまり、ユーザーが Web からアクセスする場合は、アプリケーションが Web で直接公開されている必要があります。

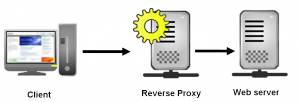

リバース プロキシ

中間サーバーのリバース プロキシは、ユーザーの Web ブラウザと保護が必要な Web サーバーの間のコンタクト ポイントとして機能します。

リバース プロキシは、内部 URL とは異なる外部 URL を提示することにより、保護される Web サーバーを隠蔽します。通信ポイントとしてアクセスを制御したり、シングル サインオン操作を実行したりできます。理想的なケースでは、保護されるアプリケーションに変更を加える必要もありません。

とはいえ、このテクノロジにもいくつかの欠点があります。

- Web アプリケーションが正しく作成されていて、クリーンな URL が含まれている必要があります。それらの URL は、Web サイトのルートに対する相対 URL でなければなりません。ほとんどのリバース プロキシでは、変更されるのは HTTP ヘッダーだけで、ページの HTML コンテンツを変更することはできません。

- AJAX テクノロジの出現と、URL と Javascript の変更により、リバース プロキシでページのリンクを分析して外部 URL を再構成することが困難になっています。

- リバース プロキシの内側でアクセスできる他の内部アプリケーションへの絶対リンクが Web アプリケーションに含まれていない必要があります。

その一方で、いくつかの利点もあります。

- 技術的にも環境的にも Web サーバーから完全に独立しています。

- 複数のリバース プロキシで同じ Web サーバーを保護して、アクセス ポイントの高可用性と負荷分散を実現できます。

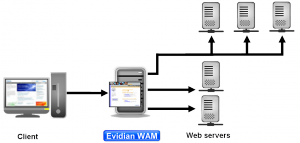

Evidian Web Access Manager の Web SSO テクノロジ

Evidian Web Access Manager は、インテリジェントなリバース プロキシの使用に基づいています。

ユーザーのブラウザと保護される Web サーバーの間の HTTP フィードの深い処理が可能なリバース プロキシ テクノロジが使用されています。

Web Access Manager のアーキテクチャ

Web Access Manager は、構成可能な Web プロキシを、使用上の制約と保護されるアプリケーションに応じて 3 つの異なるモードで使用します。

- 「ポータル」モード - リバース プロキシの 1 つのインスタンスで複数の Web アプリケーションを保護します。外部 URL 「http://wam.domain.com/app1」 でアプリケーション 1 を保護し、外部 URL 「http://wam.domain.com/app2」 でアプリケーション 2 を保護します。URL の一貫性を確保するために必要なすべての URL 変換が Evidian Web Access Manager によって行われます。

- 「リモート Web エージェント」モード - リバース プロキシの 1 つのインスタンスで 1 つのアプリケーションを保護します。外部 URL 「http://wam.domain.com/」 によって 1 つのアプリケーションが保護されます。内部 URL が外部に公開されないようにアプリケーションの Web ページ内で URL 変換が行われます。

- 「ローカル Web エージェント」モード - 保護されるアプリケーションと同じマシンでリバース プロキシの 1 つのインスタンスを使用します。リバース プロキシがアプリケーションの TCP ポートを使用するため、アプリケーションをそのマシンの別のポートまたはエイリアス アドレスに移動する必要があります。リバース プロキシは、HTTP フィードで最小限の変換を 1 つだけ行います。この構成は、保護されるアプリケーションの構成に影響を与えるため、特殊なケースでのみ使用されます。通常は使用しません。

これらの構成はすべて組み合わせて使用できます。Evidian Web Access Manager を使用すると、1 つのコンソールから、1 つまたは複数のマシンの複数の「ポータル」と「エージェント」を 1 つの構成で構成、使用、管理できます。

Evidian Web Access Manager の Web SSO は Web アプリケーションに干渉しません。

HTTP 要求/応答の強力なプロセッサ

Evidian Web Access Manager の中核は、クライアントとサーバーの間でやり取りされるすべての要求の分析に基づいています。この要求プロセッサは次のタスクを実行します。

- プライマリ認証が必要かどうかを特定します。

- アクセス制御、フィルタ、認可を実行します。

- 要求と応答の内容の詳しい分析を行います。

- URL 変換を実行し、プロトコル ヘッダーの内容を変更します。

- セカンダリ認証を実行し、HTTP フィードにデータを追加します。