Vue

générale

|

Sujet

|

Ce document couvre toutes les

phases de mise en œuvre de SafeKit : architecture, installation, tests, administration, résolution de problèmes,

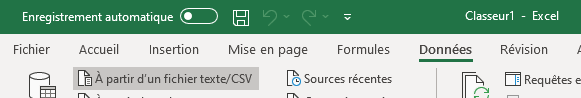

support, interface ligne de commande

|

|

Public

visé

|

Architectures

|

« Architectures de haute

disponibilité » page

15

« Cluster SafeKit dans le cloud

page 319

|

|

Installation

|

« Installation » page 25

|

|

Console

|

« La console web de SafeKit »

page 35

« Sécurisation du service web de SafeKit » page 181

|

|

Configuration

avancée

|

« Cluster.xml pour la configuration d’un cluster SafeKit page 231

« Userconfig.xml pour la configuration d’un module » page 237

« Scripts applicatifs pour la configuration du module » page 293

« Exemples de userconfig.xml et scripts utilisateurs » page 301

|

|

Administration

|

« Administration d'un module miroir » page 99

« Administration d'un module ferme » page 109

« Interface ligne de commande »

page 145

« Administration avancée »

page 157

|

|

Support

|

« Tests » page

73

« Résolution de problèmes »

page 113

« Accès au support Evidian »

page 137

« Index

des messages du log page 341

|

|

Autres

|

« Table

des matières » page 5

« Logiciels tiers » page 337

|

|

Version

|

SafeKit 7.5

|

|

OS supportés

|

Windows et Linux ; pour une

liste détaillée des OS supportés, voir ici

|

|

Site web

|

Site marketing Evidian

: http://www.evidian.com/safekit

Site support Evidian : https://support.evidian.com/safekit

|

|

Ref

|

39 F2 19MC 01

|

|

Si vous avez des commentaires ou des

questions relatives à ce document, envoyez-nous s'il vous plaît

un courriel à institute@evidian.com

|

Copyright © Evidian, 2023

Evidian reconnaît les droits des propriétaires des

marques mentionnées dans ce document.

Il est interdit de reproduire, d'enregistrer sur

système de recherche documentaire ou de transmettre sous quelque forme et par

quelque moyen que ce soit, électronique, mécanique ou autre, tout ou partie de

cette publication sans le consentement préalable par écrit de l'éditeur.

Evidian décline toute garantie implicite de qualité

marchande ou d'utilisation dans un but particulier et ne fait aucune garantie,

à l'exception de celles effectuées dans le cadre d'un accord écrit avec et pour

ses clients. Evidian ne pourra en aucun cas être tenu responsable par qui que

ce soit de tout dommage direct, indirect ou spécial.

Les informations et caractéristiques techniques

contenues dans ce document sont susceptibles d'être modifiées sans préavis.

Pour tout renseignement sur la disponibilité des produits ou services, veuillez

consulter un représentant commercial d’Evidian.

Table des matières

Guide de l'utilisateur de SafeKit

Logiciel de haute disponibilité pour applications critiques 1

Vue générale. 3

Table des matières. 5

1.... Architectures

de haute disponibilité. 15

1.1..... Définition du

cluster SafeKit 15

1.2..... Définition d'un

module SafeKit -intégration d'application. 15

1.3..... Module miroir :

réplication temps réel synchrone et reprise sur panne. 16

1.3.1 Réplication

de fichiers et reprise sur panne. 16

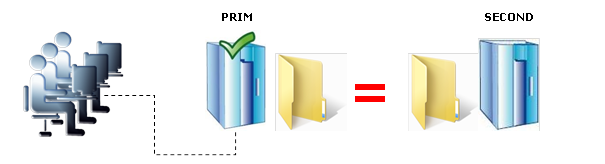

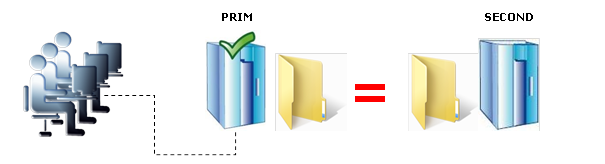

1.3.2 Etape 1.

Etat normal d'un miroir 16

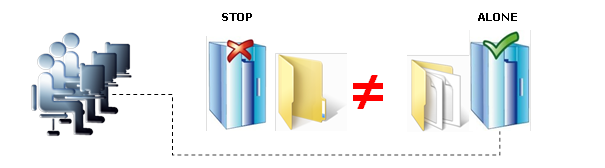

1.3.3 Etape 2.

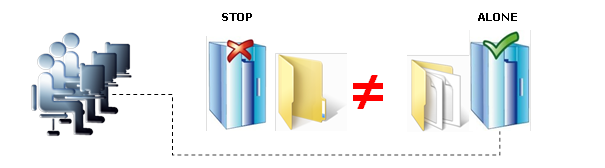

Reprise sur panne. 17

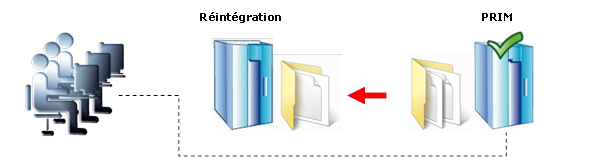

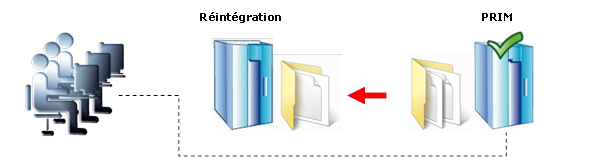

1.3.4 Etape 3.

Réintégration après panne. 17

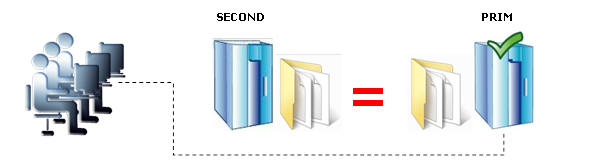

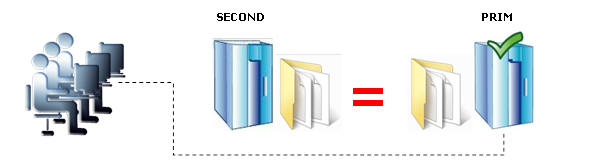

1.3.5 Etape 4.

Retour à la normale. 18

1.3.6 Solution de

réplication synchrone qui ne perd pas de données en cas de panne. 18

1.4..... Module ferme :

partage de charge réseau et reprise sur panne. 19

1.4.1 Partage de

charge réseau et reprise sur panne. 19

1.4.2 Principe

d'une adresse IP virtuelle avec partage de charge réseau. 19

1.4.3 Critères de

partage de charge pour les services web à état et sans état 20

1.5..... Combiner les

modules miroir et ferme. 20

1.5.1 Actif/Actif

: 2 modules miroirs en backup l'un de l'autre. 20

1.5.2 N-1 : N

modules miroirs avec un seul backup. 21

1.5.3 Mixte

ferme/miroir : partage de charge réseau, réplication de fichiers et reprise sur

panne. 22

1.6..... La plus simple

solution pour la haute disponibilité dans le cloud. 23

1.6.1 Cluster

miroir dans Microsoft Azure, Amazon AWS et Google GCP. 23

1.6.2 Cluster

ferme dans Microsoft Azure, Amazon AWS et Google GCP. 24

2.... Installation. 25

2.1..... Installation de

SafeKit 25

2.1.1 Télécharger

le package. 25

2.1.2 Répertoires

d'installation et espace disque. 25

2.1.3 Procédure

d’installation. 25

2.1.4 Utilisation

de la console et de la ligne de commande SafeKit 27

2.1.5 Clés de

licence SafeKit 28

2.1.6 Caractéristiques

spécifiques à chaque OS. 28

2.2..... Recommandation

pour une installation d'un module miroir 29

2.2.1 Prérequis

matériel 29

2.2.2 Prérequis

réseau. 29

2.2.3 Prérequis

application. 29

2.2.4 Prérequis

réplication de fichiers 29

2.3..... Recommandation

pour une installation d'un module ferme. 30

2.3.1 Prérequis

matériel 30

2.3.2 Prérequis

réseau. 30

2.3.3 Prérequis

application. 30

2.4..... Upgrade de

SafeKit 30

2.4.1 Quand

procéder à un upgrade ?. 30

2.4.2 Préparer

l'upgrade. 30

2.4.3 Procédure

de désinstallation. 31

2.4.4 Procédure

de réinstallation et reconfiguration. 31

2.5..... Désinstallation

complète de SafeKit 32

2.5.1 Sur Windows

en tant qu’Administrateur 32

2.5.2 Sur Linux

en tant que root 33

2.6..... Documentation

produit 33

3.... La

console web de SafeKit 35

3.1..... Démarrer la

console web. 35

3.1.1 Lancer un

navigateur web. 35

3.1.2 Connecter

la console à un serveur SafeKit 36

3.2..... Configurer un

cluster SafeKit 37

3.2.1 Configuration

simple. 37

3.2.2 Configuration

avancée. 39

3.2.3 Configuration

en lignes de commandes. 41

3.3..... Configurer un

module. 42

3.3.1 Sélectionner

le module à configurer 44

3.3.2 L’assistant

de configuration. 45

3.3.3 Configuration

en lignes de commandes. 50

3.4..... Contrôler un

module. 51

3.4.1 Sélectionner

un module et un nœud. 51

3.4.2 Contrôler

un module ferme. 53

3.4.3 Contrôler

un module miroir 54

3.4.4 Contrôler

en lignes de commandes 54

3.5..... Snapshots d’un

module pour le support 55

3.5.1 Snapshot

d’un module. 55

3.5.2 Snapshot en

lignes de commandes. 56

3.6..... Superviser les

modules 56

3.7..... Gérer les

modules 57

3.7.1 Configuration

avancée d’un module. 59

3.7.2 L’assistant

de configuration avancée. 61

3.7.3 Désinstaller

un module. 63

3.7.4 Configurer

un module depuis Application_Modules 64

3.8..... Créer un

nouveau modèle de module (.safe) en vue de déploiements 65

3.8.1 Créer un

nouveau modèle de module. 65

3.8.2 Déployer un

nouveau modèle de module. 66

3.9..... Sécuriser la

console web. 67

3.10... L’inventaire des

clusters de la console web. 68

3.10.1 Définir

l’inventaire des clusters pour la console web. 68

3.10.2 Administrer un

cluster de l’inventaire avec la console web. 70

3.10.3 Administrer

tous les clusters de l’inventaire avec la console web. 70

4.... Tests. 73

4.1..... Installation et

tests après boot 73

4.1.1 Test

installation package. 73

4.1.2 Test

licence et version. 74

4.1.3 Test des

services et processus SafeKit après boot 75

4.1.4 Test

démarrage de la console web. 76

4.2..... Tests d'un

module miroir 76

4.2.1 Test start

d'un module miroir sur 2 serveurs  STOP (rouge) 76

STOP (rouge) 76

4.2.2 Test stop

d'un module miroir sur le serveur  PRIM (vert) 76

PRIM (vert) 76

4.2.3 Test start

du module miroir dans l'état  STOP

(rouge) 77

STOP

(rouge) 77

4.2.4 Test

restart du module miroir dans l'état  PRIM (vert) 77

PRIM (vert) 77

4.2.5 Test swap

du module miroir d'un serveur vers l'autre. 77

4.2.6 Test

adresse IP virtuelle d'un module miroir 78

4.2.7 Test

réplication de fichiers d'un module miroir 79

4.2.8 Test

shutdown d'un module miroir sur le serveur  PRIM (vert) 80

PRIM (vert) 80

4.2.9 Test

power-off d'un module miroir sur le serveur  PRIM (vert) 81

PRIM (vert) 81

4.2.10 Test split

brain avec un module miroir 82

4.2.11 Continuer les

tests de votre module miroir avec les checkers. 83

4.3..... Tests d'un

module ferme. 83

4.3.1 Test start

d'un module ferme sur les serveurs  STOP (rouge) 83

STOP (rouge) 83

4.3.2 Test stop

d'un module ferme sur un serveur  UP

(vert) 83

UP

(vert) 83

4.3.3 Test

restart d'un module ferme sur un serveur  UP (vert) 83

UP (vert) 83

4.3.4 Test

adresse IP virtuelle d'un module ferme. 84

4.3.5 Test load

balancing TCP sur une adresse virtuelle. 86

4.3.6 Test split

brain avec un module ferme. 87

4.3.7 Test de la

compatibilité du réseau avec l'adresse MAC invisible (vmac_invisible) 88

4.3.8 Test

shutdown d'un module ferme sur un serveur  UP (vert) 89

UP (vert) 89

4.3.9 Test

power-off d'un module ferme sur un serveur  UP (vert) 89

UP (vert) 89

4.3.10 Continuer les

tests du module ferme avec les checkers 89

4.4..... Tests des

checkers communs à un miroir et une ferme. 90

4.4.1 Test <errd>: checker de processus avec

action restart ou stopstart 90

4.4.2 Test

<tcp> checker de l'applicatif local avec action restart ou stopstart 91

4.4.3 Test

<tcp> checker d'un service externe avec action wait 92

4.4.4 Test

<interface check="on"> sur une interface réseau locale avec

action wait 93

4.4.5 Test <ping> checker avec action wait 94

4.4.6 Test

<module> checker avec action wait 95

4.4.7 Test <custom> checker avec action wait 96

4.4.8 Etape 3. Réintégration

après panneTest <custom> checker avec action restart ou stopstart 97

5.... Administration

d'un module miroir. 99

5.1..... Mode de

fonctionnement d'un module miroir 99

5.2..... Automate d'état

d'un module miroir (STOP, WAIT, ALONE,

PRIM, SECOND - rouge, magenta, vert) 100

5.3..... Premier

démarrage d'un module miroir (commande prim) 101

5.4..... Différents cas

de réintégration (utilisation des bitmaps) 102

5.5..... Démarrage d'un

module miroir avec les données à jour ( STOP (rouge) -

STOP (rouge) -  WAIT (rouge)) 103

WAIT (rouge)) 103

5.6..... Mode de

réplication dégradé ( ALONE

(vert) dégradé) 105

ALONE

(vert) dégradé) 105

5.7..... Reprise

automatique ou manuelle (failover="off" -  STOP (rouge) -

STOP (rouge) -  WAIT (rouge)) 106

WAIT (rouge)) 106

5.8..... Serveur

primaire par défaut (swap automatique après réintégration) 107

5.9..... La commande

prim échoue : pourquoi ? (commande primforce) 108

6.... Administration

d'un module ferme. 109

6.1..... Mode de

fonctionnement d'un module ferme. 109

6.2..... Automate d'état

d'un module ferme (STOP, WAIT, UP

- rouge, magenta, vert) 110

6.3..... Démarrage d'un

module ferme. 111

7.... Résolution

de problèmes. 113

7.1..... Problème de

connexion avec la console web. 113

7.1.1 Contrôler

le navigateur 113

7.1.2 Supprimer

l’état du navigateur 114

7.1.3 Contrôler

les serveurs. 114

7.2..... Problème de

connexion HTTPS avec la console web. 115

7.2.1 Contrôler

les certificats serveurs 115

7.2.2 Contrôler

les certificats installés dans SafeKit 116

7.2.3 Contrôler

les certificats client 117

7.2.4 Revenir à

la configuration HTTP. 118

7.3..... Comment lire

les journaux du module ? 118

7.4..... Comment lire le

journal de commandes du serveur ? 119

7.5..... Module stable  (vert) et

(vert) et  (vert) 119

(vert) 119

7.6..... Module dégradé  (vert) et

(vert) et  (rouge) 119

(rouge) 119

7.7..... Module hors

service  (rouge) et

(rouge) et  (rouge) 120

(rouge) 120

7.8..... Module  STOP

(rouge) : redémarrer le module. 120

STOP

(rouge) : redémarrer le module. 120

7.9..... Module  WAIT

(rouge) : réparer la ressource="down" 121

WAIT

(rouge) : réparer la ressource="down" 121

7.10... Module oscillant

de  (vert) à

(vert) à  (magenta) 122

(magenta) 122

7.11... Message sur stop

après maxloop. 123

7.12... Module  (vert) mais application non

opérationnelle. 124

(vert) mais application non

opérationnelle. 124

7.13... Module mirror  ALONE

(vert) /

ALONE

(vert) /  WAIT ou STOP

(rouge) 125

WAIT ou STOP

(rouge) 125

7.14... Module ferme  UP

(vert) mais problème de load balancing. 126

UP

(vert) mais problème de load balancing. 126

7.14.1 Non cohérence

des parts de la charge réseau. 126

7.14.2 L'adresse IP

virtuelle ne répond pas correctement 126

7.15... Problème après

boot 126

7.16... Analyse à partir

des snapshots du module. 127

7.16.1 Fichiers de

configuration du module. 127

7.16.2 Fichiers de

dump du module. 128

7.17... Problème avec la

taille des bases de données de SafeKit 130

7.18... Problème pour

récupérer depuis votre PKI le certificat de l'autorité de certification. 131

7.18.1 Exporter les

certificats CA ou CLCA depuis des certificats publics 131

7.18.2 Exporter un

certificat public 134

7.19... Problème

persistant 136

8.... Accès

au support Evidian. 137

8.1..... Page d’accueil

du site support 137

8.2..... Clés de licence

permanentes 138

8.3..... Créer un compte. 138

8.4..... Accéder à votre

compte. 139

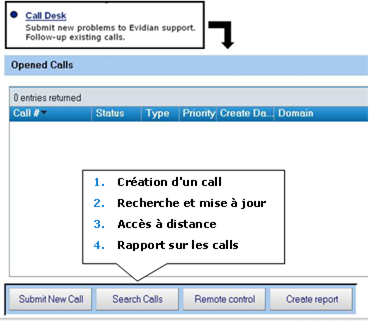

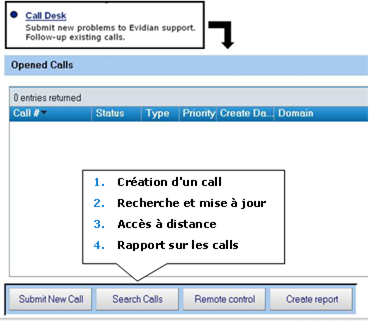

8.5..... Le Call Desk

pour remonter des problèmes 139

8.5.1 Les

opérations du Call Desk. 139

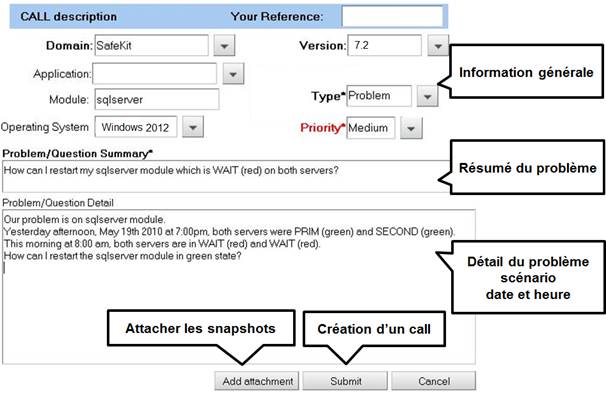

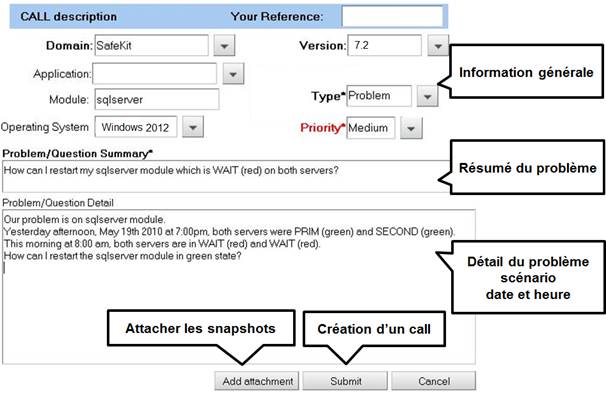

8.5.2 Création

d’un Call 140

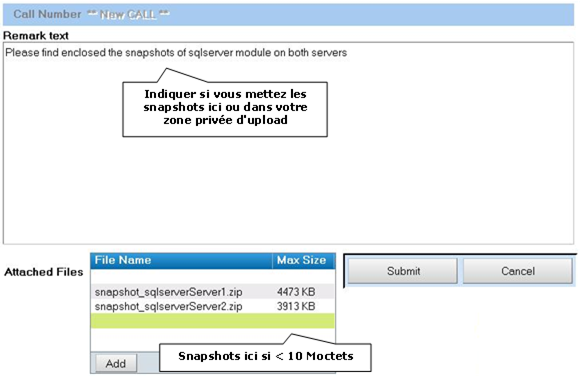

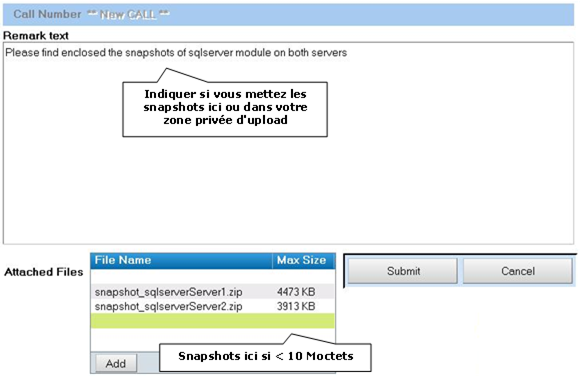

8.5.3 Attacher

les snapshots 141

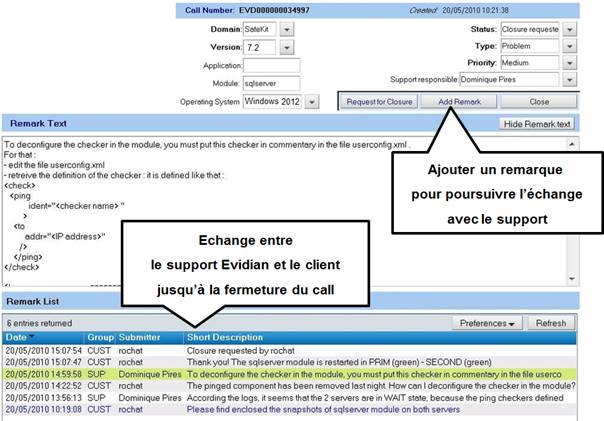

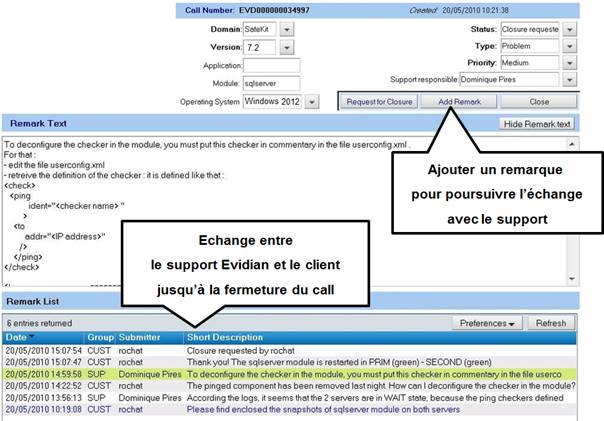

8.5.4 Consultation

des réponses au Call et échange avec le support 142

8.6..... Zone de

download et d’upload de fichiers 143

8.6.1 2 zones de

download et d’upload. 143

8.6.2 La zone de

download des packages produit 143

8.6.3 La zone

privée d’upload. 144

8.7..... Base de connaissances 144

9.... Interface

ligne de commande. 145

9.1..... Commandes

distribuées 145

9.2..... Commandes de

boot et shutdown. 147

9.3..... Commandes de

configuration et surveillance du cluster 148

9.4..... Commandes de

contrôle des modules 150

9.5..... Commandes de

surveillance des modules 153

9.6..... Commandes de

configuration des modules 154

9.7..... Commandes de

support 156

10.. Administration

avancée. 157

10.1... Variables

d'environnement et répertoires SafeKit 157

10.1.1 Global 157

10.1.2 Module. 157

10.2... Processus et

services SafeKit 159

10.3... Paramétrage du

pare-feu. 160

10.3.1 Paramétrage du

pare-feu en Linux. 160

10.3.2 Paramétrage du

pare-feu en Windows 161

10.3.3 Autres pare-feux. 162

10.4... Configuration au

boot et au shutdown en Windows 166

10.4.1 Procédure

automatique. 166

10.4.2 Procédure

manuelle. 166

10.5... Sécurisation des

communications internes au module. 167

10.5.1 Configuration

avec la console web de SafeKit 167

10.5.2 Configuration

en ligne de commandes 169

10.5.3 Configuration

avancée. 169

10.6... Configuration du

service web de SafeKit 170

10.6.1 Fichiers de configuration. 171

10.6.2 Configuration

des ports de connexion. 173

10.6.3 Configuration

HTTP. 174

10.6.4 Configuration

HTTPS. 174

10.6.5 Configuration HTTPS <-> HTTP. 174

10.7... Notification par

mail 175

10.7.1 Notification

au démarrage et à l’arrêt du module. 175

10.7.2 Notification

au basculement du module. 176

10.8... Agent SNMP. 177

10.8.1 Configuration

de l’agent SNMP. 177

10.8.2 La MIB SafeKit 177

10.9... Journal des

commandes du serveur SafeKit 179

11.. Sécurisation

du service web de SafeKit 181

11.1... Vue générale. 181

11.1.1 Configuration

par défaut 182

11.1.2 Configurations

prédéfinies. 182

11.2... Configuration

HTTP. 183

11.2.1 Configuration

par défaut 183

11.2.2 Configuration

non sécurisée basée sur un rôle identique pour tous. 185

11.3... Configuration

HTTPS. 187

11.3.1 Configuration

HTTPS avec la PKI SafeKit 187

11.3.2 Configuration

HTTPS avec une PKI externe. 192

11.4... Configuration de

l’authentification utilisateur 196

11.4.1 Configuration

l’authentification à base de fichier 196

11.4.2 Configuration

de l’authentification à base de serveur LDAP/AD. 199

11.4.3 Configuration

de l’authentification à base de certificat client avec la PKI SafeKit 202

11.4.4 Configuration

de l’authentification à base de certificat client avec une PKI externe. 209

11.5... Exemple de

configuration de HTTPS et de l'authentification par certificat personnel 217

11.5.1 Vérifier les

prérequis 217

11.5.2 Configuration

de HTTPS et de l’authentification à base de certificat personnel 219

11.5.3 Tester la

console web et la commande distribuée. 222

11.6... Configuration

avancée avec la PKI SafeKit 223

11.6.1 Configuration

rapide de HTTPS en ligne de commandes. 223

11.6.2 Renouvellement

des certificats. 226

11.6.3 Révocation des

certificats. 226

11.6.4 Commandes pour

la génération des certificats. 227

11.6.5 Service web du

serveur de CA. 229

12.. Cluster.xml

pour la configuration d’un cluster SafeKit 231

12.1... Le fichier cluster.xml. 231

12.1.1 Cluster.xml

exemple. 232

12.1.2 Cluster.xml

syntaxe. 233

12.1.3 <lans>,

<lan>, <node> attributs. 233

12.2... Configuration du

cluster SafeKit 235

12.2.1 Configuration

avec la console web de SafeKit 235

12.2.2 Configuration

en ligne de commandes 236

12.2.3 Changements de

configuration. 236

13.. Userconfig.xml

pour la configuration d’un module. 237

13.1... Macro définition

(<macro> tag) 238

13.1.1 <macro>

Exemple. 238

13.1.2 <macro>

Syntaxe. 238

13.1.3 <macro>

Attributs. 238

13.2... Module ferme ou

miroir (<service> tag) 238

13.2.1 <service>

Exemple. 238

13.2.2 <service>

Syntaxe. 239

13.2.3 <service>

Attributs. 239

13.3... Heartbeats (<heart>, <heartbeat > tags) 241

13.3.1 <heart> Exemple. 241

13.3.2 <heart> Syntaxe. 241

13.3.3 <heart>, <heartbeat attributs. 242

13.4... Topologie d'une

ferme (<farm>, <lan> tags) 243

13.4.1 <farm>

Exemple. 243

13.4.2 <farm>

Syntaxe. 243

13.4.3 <farm>,

<lan> Attributs. 244

13.5... Adresse IP

virtuelle (<vip> tag) 245

13.5.1 <vip>

Exemple dans une architecture ferme. 245

13.5.2 <vip>

Exemple dans une architecture miroir 245

13.5.3 Alternative à

<vip> pour des serveurs dans des réseaux IP différents. 245

13.5.4 <vip>

Syntaxe. 246

13.5.5 <interface_list>,

<interface>, <virtual_interface>, <real_interface>,

<virtual_addr> Attributs. 247

13.5.6 <loadbalancing_list>,

<group>, <cluster>, <host> Attributs 250

13.5.7 <vip>

Description. 251

13.6... Réplication de

fichiers (<rfs>, <replicated> tags) 252

13.6.1 <rfs>

Exemple. 253

13.6.2 <rfs>

Syntaxe. 253

13.6.3 <rfs>,

<replicated> Attributs. 254

13.6.4 <rfs>Description. 261

13.7... Activer les

scripts utilisateurs (<user>, <var> tags) 270

13.7.1 <user>

Exemple. 270

13.7.2 <user>

Syntaxe. 270

13.7.3 <user>,

<var> Attributs. 271

13.8... Hostname virtuel

(<vhost>, <virtualhostname> tags) 271

13.8.1 <vhost>

Exemple. 271

13.8.2 <vhost>

Syntaxe. 272

13.8.3 <vhost>,

<virtualhostname> Attributs. 272

13.8.4 <vhost>

Description. 272

13.9... Détection de la

mort de processus ou de services (<errd>,

<proc> tags) 273

13.9.1 <errd> Exemple. 273

13.9.2 <errd> Syntaxe. 273

13.9.3 <errd>, <proc> Attributs 274

13.9.4 <errd> Commandes 277

13.10. Checkers

(<check> tags) 279

13.10.1 <check>

Exemple. 279

13.10.2 <check>

Syntaxe. 279

13.11. TCP checker

(<tcp> tags) 280

13.11.1 <tcp>

Exemple. 280

13.11.2 <tcp>

Syntaxe. 280

13.11.3 <tcp>

Attributs. 280

13.12. Ping checker

(<ping> tags) 281

13.12.1 <ping>

Exemple. 281

13.12.2 <ping>

Syntaxe. 281

13.12.3 <ping>

Attributs. 282

13.13. Interface checker

(<intf> tags) 282

13.13.1 <intf>

Exemple. 282

13.13.2 <intf>

Syntaxe. 283

13.13.3 <intf>

Attributs. 283

13.14. IP checker

(<ip> tags) 283

13.14.1 <ip>

Exemple. 284

13.14.2 <ip>

Syntaxe. 284

13.14.3 <ip>

Attributs. 284

13.15. Checker customisé

(<custom> tags) 285

13.15.1 <custom>

Exemple. 285

13.15.2 <custom>

Syntaxe. 285

13.15.3 <custom>

Attributs 285

13.16. Module checker

(<module> tags) 286

13.16.1 <module>

Exemple. 286

13.16.2 <module>

Syntaxe. 287

13.16.3 <module> Attributs. 287

13.17. Splitbrain checker

(<splitbrain> tag) 288

13.17.1 <splitbrain>

Exemple. 288

13.17.2 <splitbrain>

Syntaxe. 289

13.17.3 <splitbrain>

Attributs. 289

13.18. Failover machine

(<failover> tag) 289

13.18.1 <failover>

Exemple. 290

13.18.2 <failover>

Syntaxe. 290

13.18.3 <failover>

Attributs. 290

13.18.4 <failover>

Commandes 290

13.18.5 Règles de

failover 291

14.. Scripts

applicatifs pour la configuration du module. 293

14.1... Liste des scripts 293

14.1.1 Scripts

start/stop. 293

14.1.2 Autres scripts 294

14.2... Automate

d’exécution des scripts 295

14.3... Variables

d’environnement et arguments passés aux scripts 296

14.4... Commandes

spéciales SafeKit pour les scripts 296

14.4.1 Commandes pour

Windows. 296

14.4.2 Commandes pour

Linux. 297

14.4.3 Commandes pour

Windows et Linux. 298

15.. Exemples

de userconfig.xml et scripts

utilisateurs. 301

15.1... Exemple du module

générique miroir avec mirror.safe. 302

15.2... Exemple du module

générique ferme avec farm.safe. 303

15.3... Un module ferme

dépendant d'un module miroir 305

15.4... Exemple d'un flux

de réplication dédié. 306

15.5... Exemples de

partage de charge dans un module ferme. 306

15.5.1 Exemple d'un

load balancing TCP. 306

15.5.2 Exemple de

load balancing UDP. 307

15.5.3 Exemple d'un

load balancing multi-groupes 308

15.6... Exemple d'un

hostname virtuel avec vhost.safe. 309

15.7... Détection de la

mort de processus avec softerrd.safe. 311

15.8... Exemple d’un

checker TCP. 313

15.9... Exemple d'un

checker ping. 313

15.10. Exemple d'un

checker d'interface réseau. 313

15.11. Exemple d’IP

checker 314

15.12. Exemple d'un

checker customisé avec customchecker.safe. 315

15.13. Exemple d'un

checker de module avec leader.safe

et follower.safe. 317

16.. Cluster

SafeKit dans le cloud. 319

16.1... Cluster SafeKit

dans Amazon AWS. 319

16.1.1 Installer un

cluster SafeKit avec le modèle AWS CloudFormation pour SafeKit 319

16.1.2 Installer un

cluster SafeKit en dehors du modèle AWS CloudFormation pour SafeKit 321

16.1.3 Cluster miroir

dans AWS. 322

16.1.4 Cluster ferme

dans AWS. 323

16.2... Cluster SafeKit

dans Microsoft Azure. 325

16.2.1 Installer un

cluster SafeKit avec le modèle Azure Resource pour SafeKit 325

16.2.2 Installer un

cluster SafeKit en dehors du modèle Azure Resource pour SafeKit 326

16.2.3 Cluster miroir

dans Azure. 327

16.2.4 Cluster ferme

dans Azure. 329

16.3... Cluster SafeKit

dans Google GCP. 330

16.3.1 Installer un

cluster SafeKit avec la solution SafeKit pour le Google Marketplace. 330

16.3.2 Installer un

cluster SafeKit en dehors de la solution SafeKit pour le Google Marketplace. 332

16.3.3 Cluster miroir

dans GCP. 333

16.3.4 Cluster ferme

dans GCP. 334

17.. Logiciels

tiers. 337

Index des messages du journal du

module. 341

Index. 345

1.

Architectures de haute disponibilité

1.1 « Définition du cluster SafeKit » page 15

1.1 « Définition du cluster SafeKit » page 15

1.2 « Définition d'un module SafeKit -intégration

d'application » page 15

1.2 « Définition d'un module SafeKit -intégration

d'application » page 15

1.3 « Module miroir : réplication temps réel synchrone et

reprise sur panne » page 16

1.3 « Module miroir : réplication temps réel synchrone et

reprise sur panne » page 16

1.4 « Module ferme : partage de charge réseau et reprise sur

panne » page 19

1.4 « Module ferme : partage de charge réseau et reprise sur

panne » page 19

1.5 « Combiner les modules miroir et ferme » page 20

1.5 « Combiner les modules miroir et ferme » page 20

1.6 « La plus simple solution pour la haute disponibilité

dans le cloud » page 23

1.6 « La plus simple solution pour la haute disponibilité

dans le cloud » page 23

1.1 Définition du cluster SafeKit

Un cluster SafeKit est un groupe de serveurs sur lesquels

Safekit est installé et en fonctionnement.

Tous les serveurs appartenant à un cluster donné partagent

la même configuration de cluster (liste des serveurs et réseaux utilisés) et

communiquent entre eux afin d’avoir une vue globale des configurations des

modules installés. Un même serveur ne peut appartenir à plusieurs clusters.

La définition du cluster est un prérequis à toute

installation et configuration de modules SafeKit depuis la version 7.2 de

SafeKit et de sa console web d’administration. La définition du cluster se fait

via la console web comme décrit en section 3.2 page 37. La console web de SafeKit offre la

possibilité d’administrer un ou plusieurs clusters SafeKit.

1.2

Définition d'un module SafeKit -intégration d'application

Un module est une personnalisation de SafeKit pour une

application. Le module définit la solution de haute disponibilité prévue pour

l'application et les procédures de reprise de l'application. Différents modules

peuvent être définis pour différentes applications.

Concrètement, un module applicatif inclut :

un fichier de configuration principal userconfig.xml qui définit les réseaux utilisés par les serveurs,

les fichiers à répliquer en temps réel (pour un module miroir), la

configuration d'adresse IP virtuelle, les critères de partage de charge (pour

un module ferme) et plus…

un fichier de configuration principal userconfig.xml qui définit les réseaux utilisés par les serveurs,

les fichiers à répliquer en temps réel (pour un module miroir), la

configuration d'adresse IP virtuelle, les critères de partage de charge (pour

un module ferme) et plus…

les scripts de démarrage et d'arrêt de l'application

les scripts de démarrage et d'arrêt de l'application

SafeKit propose deux types de module détaillés dans ce

chapitre :

le module miroir

le module miroir

le module ferme

le module ferme

Plusieurs modules applicatifs peuvent s'exécuter sur le même

cluster de serveurs permettant d'imaginer des architectures avancées :

active/active : 2 modules miroirs en backup l'un de l'autre

active/active : 2 modules miroirs en backup l'un de l'autre

N-1 : N modules miroirs avec un seul backup

N-1 : N modules miroirs avec un seul backup

mixte ferme et miroir : mixte le partage de charge, la réplication de

fichiers et la reprise

mixte ferme et miroir : mixte le partage de charge, la réplication de

fichiers et la reprise

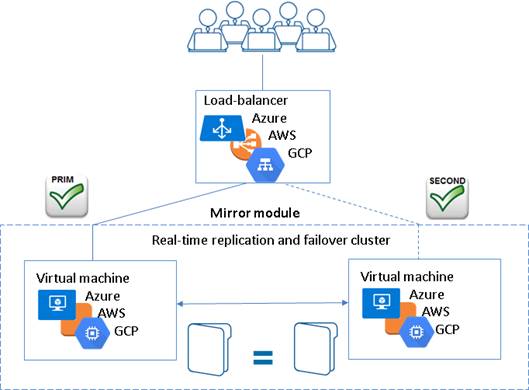

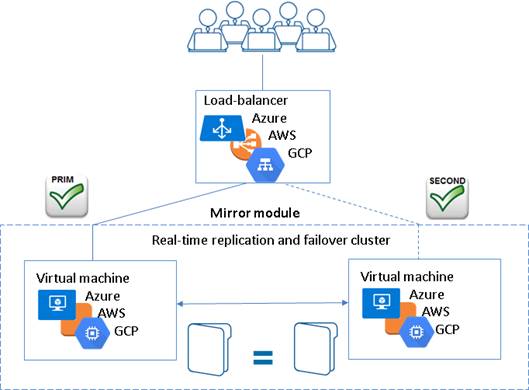

1.3

Module miroir : réplication temps réel synchrone et reprise sur panne

L'architecture

miroir est une solution de haute disponibilité de type primaire - secours

applicable à n'importe quelle application. L'application est exécutée sur un

serveur primaire et redémarrée automatiquement sur un serveur de secours si le

serveur primaire est défaillant.

L'architecture miroir

peut être configurée avec ou sans réplication de fichiers. Avec la réplication

de fichiers, cette architecture est particulièrement adaptée à la haute

disponibilité des applications base de données avec des données critiques à

protéger contre les pannes. En effet, les données du serveur secondaire sont

fortement synchronisées avec celles du serveur primaire et la reprise sur panne

se fait sur le serveur secondaire depuis la version la plus à jour des données.

Si la disponibilité de l’application est plus critique que la synchronisation

des données, la politique par défaut peut être relâchée pour autoriser une reprise

sur panne par le serveur secondaire lorsque la date de la dernière

synchronisation est inférieure à un délai configurable.

Microsoft SQL

Server.safe, MySQL.safe, Oracle.safe sont des exemples de modules applicatifs

de type "miroir". Vous pouvez écrire votre propre module miroir pour

votre application à partir du module générique Mirror.safe.

Le système de reprise fonctionne de la façon suivante.

Seuls les noms des répertoires de fichiers à répliquer sont

configurés dans SafeKit. Il n'y a pas de prérequis sur l'organisation disque

des deux serveurs. Les répertoires à répliquer peuvent être localisés dans le

disque système.

Le serveur 1 (PRIM)

exécute l'application.

SafeKit réplique les fichiers ouverts par l'application.

Seules les modifications faites par l'application à l'intérieur des fichiers

sont répliquées en temps réel à travers le réseau, limitant ainsi le trafic.

Grace à la réplication synchrone des écritures sur les

disques des deux serveurs, aucune donnée n'est perdue en cas de panne.

Lorsque le serveur 1 est défaillant, la reprise sur le serveur 2 est assurée. SafeKit bascule l'adresse IP virtuelle du cluster et

redémarre automatiquement l'application sur le serveur 2. L'application

retrouve les fichiers répliqués par SafeKit avec l'assurance qu'aucune écriture

synchrone sur disque n'a été perdue entre le serveur 1 et le serveur 2.

L'application continue son exécution sur le serveur 2 en modifiant localement

ses fichiers qui ne sont plus répliqués vers le serveur 1.

Le temps de basculement est égal au temps de détection de la

panne (time-out configuré à 30 secondes par défaut) et au temps de relance de

l'application. Sur la machine secondaire, il n'y a pas de temps lié au

remontage du système de fichiers ou au passage des procédures de recovery du

système de fichiers, comme avec les solutions de réplication de disques.

A la reprise après panne du serveur 1 (réintégration du

serveur 1), SafeKit resynchronise automatiquement les fichiers de ce serveur à

partir de l'autre serveur. Seuls les fichiers modifiés sur le serveur 2 pendant

l'inactivité du serveur 1 sont resynchronisés.

La réintégration du serveur 1 se fait sans arrêter

l'exécution des applications sur le serveur 2. Cette propriété est un

différentiateur du produit SafeKit par rapport à d'autres solutions qui

nécessitent d'arrêter les applications sur le serveur 2 pour réintégrer le

serveur 1.

Pour optimiser la réintégration de fichiers, il y a plusieurs

cas de figure :

1. Le module doit

avoir effectué une réintégration (au premier démarrage du module la

réintégration est complète) avant d’activer la gestion des bitmaps de

modification

2. Si le module a

été proprement arrêté sur le serveur, alors au redémarrage du secondaire,

seules les zones modifiées à l'intérieur des fichiers sont réintégrées suivant

les bitmaps de modification

3. Si la secondaire

a crashé (power off) ou a été incorrectement arrêtée (exception du processus de

réplication nfsbox), les bitmaps

de modification ne sont pas sûres et elles ne sont donc pas utilisées. Tous les

fichiers qui ont été modifiés pendant et avant l'arrêt suivant une période de

grâce (typiquement une heure) sont réintégrés

4. Un appel à la

commande spéciale second fullsync

provoque une réintégration complète de tous les répertoires répliqués sur la

secondaire quand elle est redémarrée

5. Si les fichiers

sont modifiés sur le serveur primaire ou secondaire alors que SafeKit est arrêté,

les répertoires répliqués sont totalement réintégrés sur la secondaire.

Après la réintégration, les fichiers sont à nouveau en

mode miroir comme à l'étape 1. Le système est en haute disponibilité avec

l'application qui s'exécute sur le serveur 2 et avec comme secours le serveur

1. Les modifications de l'application dans les fichiers sont répliquées en

temps réel du serveur 2 vers le serveur 1.

Si l'administrateur souhaite que son application s'exécute

en priorité sur le serveur 1, il peut exécuter une commande de basculement,

soit manuellement à un moment opportun, soit automatiquement par configuration.

1.3.6

Solution de réplication synchrone qui ne perd pas de données en cas de

panne

Il existe une grande différence entre réplication synchrone de

données mise en œuvre par la solution miroir de SafeKit et réplication

asynchrone de données telle qu’elle est traditionnellement mise en œuvre dans

les solutions de réplication de fichiers.

Avec une réplication synchrone, lorsqu'une IO disque est

réalisée par l'application ou le cache système sur le serveur primaire et sur

un fichier répliqué, SafeKit attend l'acquittement de l'IO du disque local et

du serveur secondaire avant d'envoyer l'acquittement à l'application ou au

cache système.

La réplication synchrone et temps réel des données sur des

fichiers ouverts par une application assure la haute disponibilité applicative

sans perte de données en cas de panne. Notamment, la réplication synchrone des

fichiers assure que toute donnée commitée sur un disque par une application

transactionnelle est retrouvée sur la machine secondaire.

La bande passante d'un LAN entre les deux serveurs est

nécessaire pour mettre en œuvre une réplication synchrone de données avec

éventuellement un LAN étendu dans deux salles machines éloignées de plusieurs

kilomètres.

Avec la réplication asynchrone mise en œuvre par d'autres

solutions, les IOs sont mises dans une file sur le serveur primaire et les

acquittements du serveur secondaire ne sont pas attendus. Donc, toutes les

données qui n'ont pas eu le temps d'être recopiées à travers le réseau sur le

second serveur sont perdues en cas de panne du premier serveur. Notamment, une

application transactionnelle perd des données commitées en cas de panne. La

réplication asynchrone est adaptée à la réplication de données à travers un

réseau bas débit de type WAN, pour réaliser un backup à distance sur plus de

100 kilomètres.

SafeKit propose une solution asynchrone sans perte de données

en assurant l'asynchronisme non pas sur la machine primaire mais sur la machine

secondaire. Dans cette solution, SafeKit attend toujours l'acquittement des

deux machines avant d'envoyer l'acquittement à l'application ou au cache

système. Mais sur la secondaire, il y a 2 options asynchrone ou synchrone. Dans

le cas asynchrone (option <rfs async="second">), la secondaire

envoie l'acquittement à la primaire dès réception de l'IO puis écrit sur

disque. Dans le cas synchrone (<rfs async="none">), la secondaire

écrit l'IO sur disque puis envoie l'acquittement à la primaire. Le mode

async="none" est nécessaire si l'on considère une double panne

électrique simultanée des deux serveurs avec impossibilité de redémarrer l'ex

serveur primaire et obligation de redémarrer sur le secondaire.

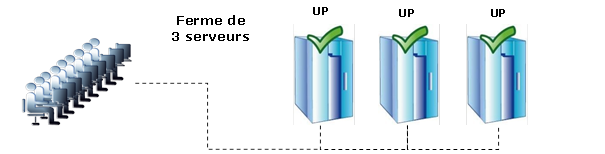

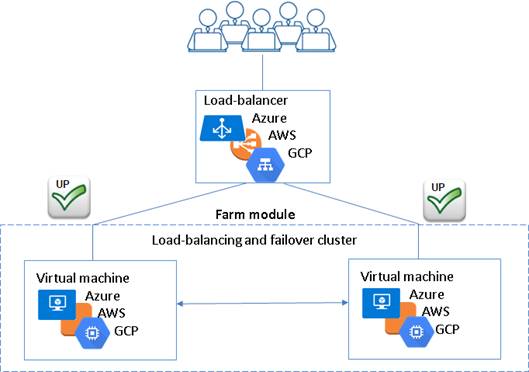

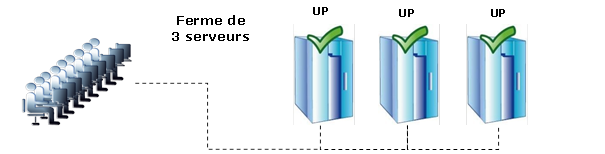

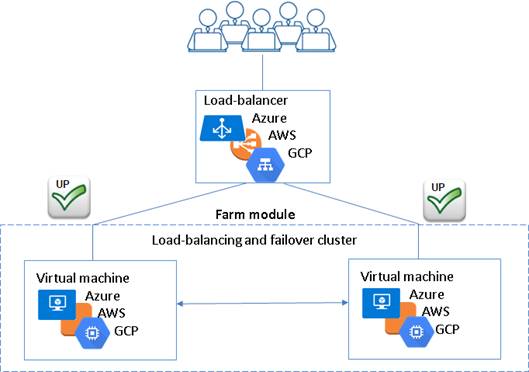

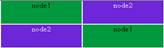

1.4

Module ferme : partage de charge réseau et reprise sur panne

L'architecture ferme permet

d'assurer à fois le partage de charge réseau, à travers une distribution

transparente du trafic réseau et une reprise sur panne matérielle et

logicielle. Cette architecture fournit une solution simple au problème de la

montée en charge. La même application s'exécute sur chacun des serveurs et la

charge est distribuée par répartition de l’activité réseau sur les différents

serveurs de la ferme.

L'architecture ferme est adaptée aux applications frontales

telles que les services web. Apache_farm.safe, Microsoft IIS_farm.safe sont des

exemples de modules applicatifs de type ferme. Vous pouvez écrire votre propre

module 'ferme' pour votre application à partir du module générique Farm.safe.

L'adresse IP virtuelle est

configurée localement sur chaque serveur de la ferme. Le trafic du réseau à

destination de l'adresse IP virtuelle est distribué entre les serveurs grâce à

un filtre chargé dans le système d'exploitation de chaque serveur.

L'algorithme de partage de charge dans le filtre est basé

sur l'identité des paquets client (adresse IP client, port TCP client). Suivant

l'identité du paquet client en entrée, seul un filtre dans un serveur accepte

le paquet ; les autres filtres dans les autres serveurs le rejettent. Une fois

un paquet accepté par le filtre sur un serveur, seul le CPU et la mémoire de ce

serveur sont utilisés par l'application qui répond à la requête du client. Les

messages de retour de l'application sont envoyés directement du serveur vers le

client.

Lorsqu'un serveur est défaillant, le protocole de gestion du

groupe des serveurs en vie reconfigure les filtres pour redistribuer le trafic

vers les serveurs disponibles.

Avec un service à état, il y a affinité de session. Le même

client doit être connecté sur le même serveur sur plusieurs sessions HTTP/TCP

pour retrouver son contexte sur le serveur. Dans ce cas, la règle de load

balancing SafeKit est configurée sur l'adresse IP des clients. Ainsi, le même

client est toujours connecté sur le même serveur sur plusieurs sessions TCP. Et

différents clients sont répartis sur les différents serveurs de la ferme. Cette

configuration est à choisir pour les services web à état lorsqu’il y a affinité

de sessions.

Avec un service web sans état, il n'y a pas d'affinité de

session. Le même client peut être connecté sur des serveurs différents dans la

ferme lors de sessions HTTP/TCP successives. Dans ce cas, la règle de load

balancing SafeKit est configurée sur l'identité de la session TCP du client.

Cette configuration est celle qui répartit le mieux les sessions entre les

serveurs mais elle requiert un service TCP sans affinité de session.

D'autres algorithmes de partage de charge sont proposés pour

des services UDP.

1.5 Combiner les modules

miroir et ferme

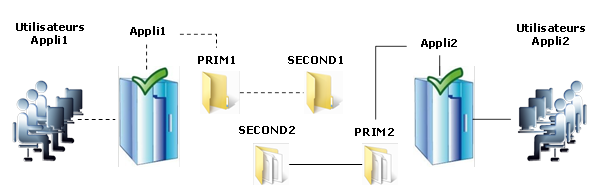

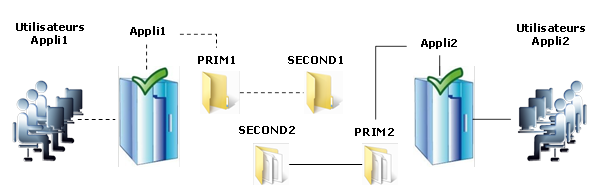

1.5.1

Actif/Actif : 2 modules miroirs en backup l'un de l'autre

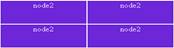

Deux serveurs actifs en miroir

l'un de l'autre

Dans une architecture active / active, il y a deux serveurs

et deux modules applicatifs miroirs en reprise

mutuelle (Appli1.Safe et Appli2.Safe). Chaque serveur applicatif est secours de

l'autre serveur applicatif.

Lorsqu'un serveur applicatif est défaillant, les deux

applications sont actives sur le serveur applicatif restant. Et après le

redémarrage du serveur défaillant, chaque application est de nouveau active sur

son serveur primaire par défaut.

Un cluster en reprise mutuelle est une solution plus

économique que deux clusters miroirs. Il n’y a pas de serveur de reprise

inactif passant son temps à attendre la panne du serveur primaire et à assurer

seulement la reprise applicative. Notez que dans une telle architecture, en cas

de défaillance d'un serveur, le serveur restant doit supporter la charge des

deux applications.

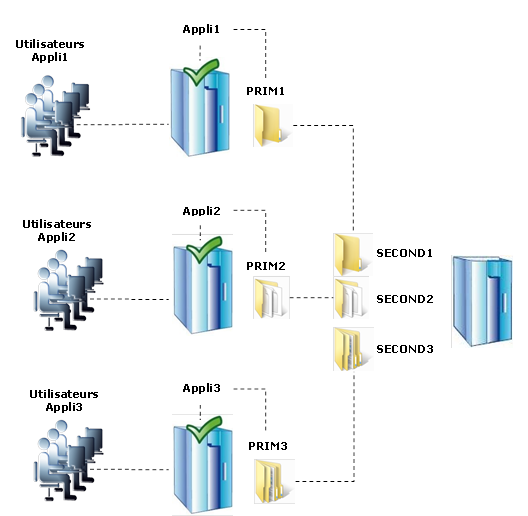

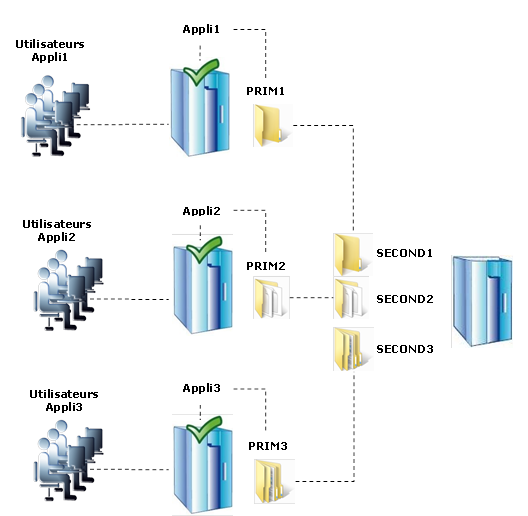

1.5.2

N-1 : N modules miroirs avec un seul backup

Backup partagé entre plusieurs serveurs actifs

Dans l'architecture N-1, il y a N modules applicatifs de

type miroir mis

en œuvre sur N serveurs primaires et un seul serveur backup.

Si un des N serveurs applicatifs actifs est défaillant, le

serveur de secours redémarre l'application qui tournait sur le serveur

défaillant. Quand le serveur défaillant redémarre, l'application bascule du

serveur de secours vers son serveur d'origine.

Dans le cas d'une panne, contrairement à l'architecture actif/actif, le

serveur de secours n'est pas surchargé par l'exécution de plusieurs

applications. Dans le cas particulier de plusieurs pannes simultanées, toutes

les applications défaillantes sont redémarrées sur le serveur de secours.

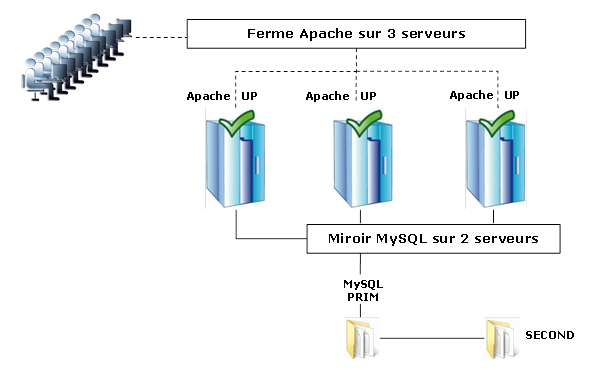

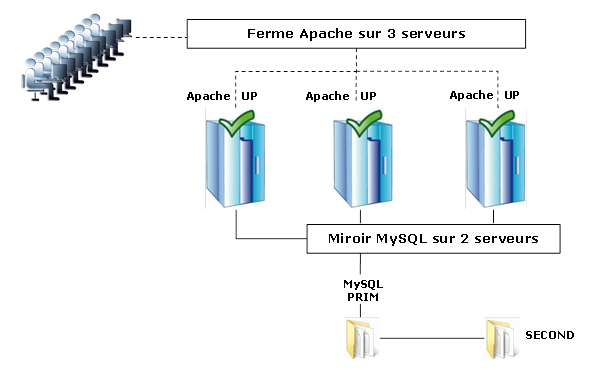

1.5.3

Mixte ferme/miroir : partage de charge réseau, réplication de fichiers et

reprise sur panne

Partage de charge réseau, réplication de fichiers et

reprise sur panne

Des modules applicatifs ferme

et miroir peuvent être mixés sur des

serveurs physiques communs.

Cette possibilité permet de mettre en œuvre une architecture

applicative multi tiers telle que Apache_farm.safe (ferme avec partage de

charge et reprise) et MySQL.safe (miroir avec réplication de fichiers et

reprise) sur des serveurs applicatifs communs.

Ainsi, le partage de charge, la réplication de fichiers et

la reprise sont mis en œuvre de manière cohérente sur les mêmes serveurs

physiques. Ce type d'architecture est propre à SafeKit et unique sur le marché

!

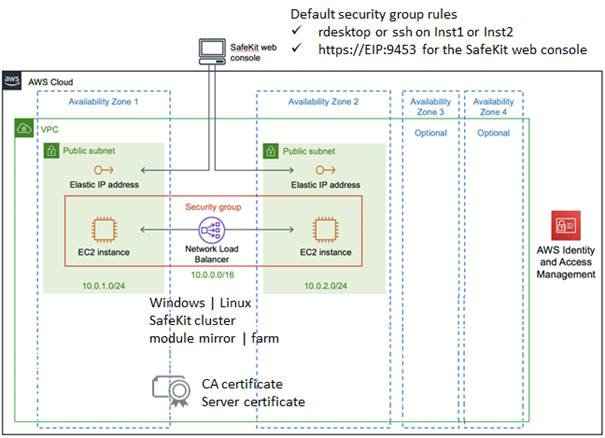

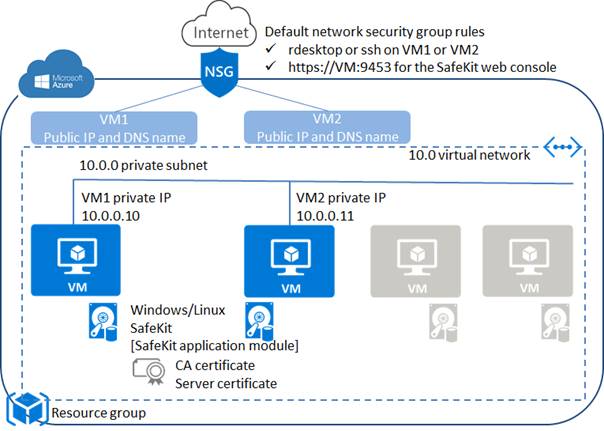

1.6

La plus simple solution pour la haute disponibilité dans le cloud

SafeKit est la solution la plus simple pour mettre en œuvre

un cluster hautement disponible dans les clouds Microsoft Azure, Amazon AWS et

Google GCP. SafeKit peut être implémenté sur des machines virtuelles existantes

ou sur une nouvelle infrastructure, que vous créez en cliquant simplement sur

un bouton qui déploie et configure tout pour vous dans les clouds Azure ou AWS.

Pour une description complète, voir section 16

page 319.

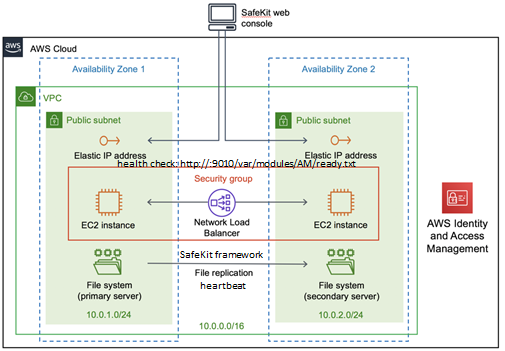

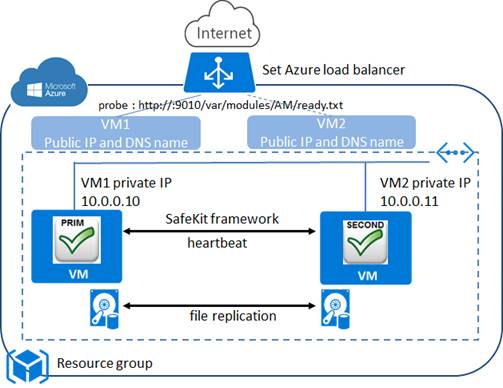

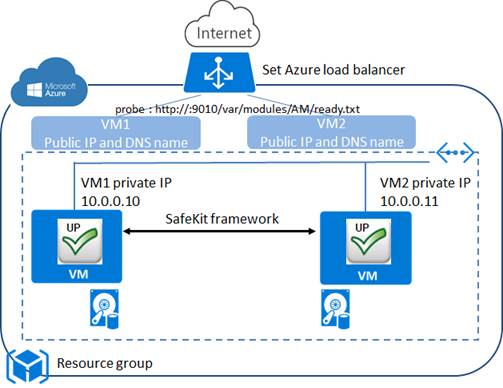

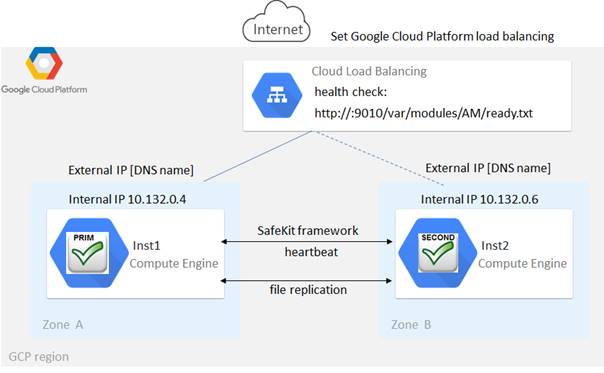

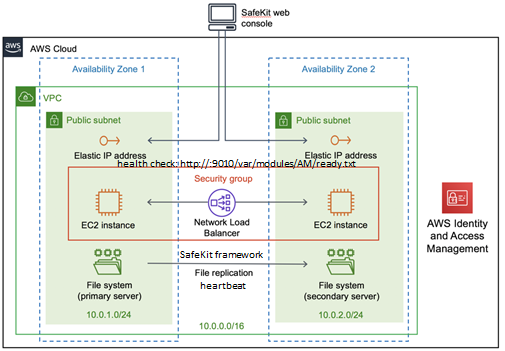

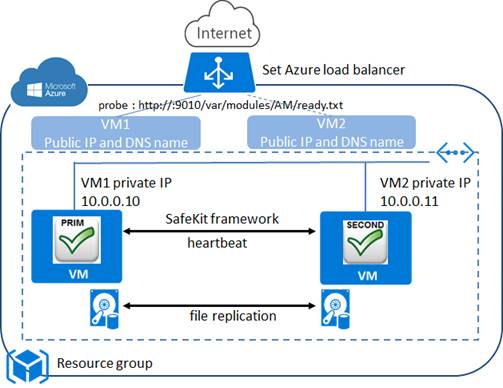

SafeKit est la plus simple solution dans les clouds Azure,

AWS et GCP, pour mettre en œuvre un cluster actif-passif avec failover

applicatif et réplication temps réel et continue des données (module miroir).

Pour un mise en œuvre rapide, se référer à cluster miroir

dans Azure, cluster miroir dans AWS ou cluster miroir dans GCP.

l'application critique s'exécute sur le serveur PRIM

l'application critique s'exécute sur le serveur PRIM

les utilisateurs sont connectés à une adresse IP virtuelle

principale/secondaire configurée dans le load balancer du cloud

les utilisateurs sont connectés à une adresse IP virtuelle

principale/secondaire configurée dans le load balancer du cloud

SafeKit implémente un vérificateur d’état de module générique que

teste le load balancer. Sur le serveur PRIM,

le vérificateur d’état renvoie OK et NOK sur le serveur SECOND

SafeKit implémente un vérificateur d’état de module générique que

teste le load balancer. Sur le serveur PRIM,

le vérificateur d’état renvoie OK et NOK sur le serveur SECOND

sur chaque serveur, SafeKit surveille l’application critique à

l’aide du détecteur de mort de processus et de checkers personnalisés

sur chaque serveur, SafeKit surveille l’application critique à

l’aide du détecteur de mort de processus et de checkers personnalisés

SafeKit redémarre automatiquement l'application critique en cas de

défaillance logicielle ou matérielle grâce à des scripts de redémarrage

SafeKit redémarre automatiquement l'application critique en cas de

défaillance logicielle ou matérielle grâce à des scripts de redémarrage

SafeKit effectue la réplication en temps réel synchrone de

fichiers contenant des données critiques

SafeKit effectue la réplication en temps réel synchrone de

fichiers contenant des données critiques

un connecteur à la console Web SafeKit est installé sur chaque

serveur. Ainsi, le cluster à haute disponibilité peut être géré de manière très

simple pour éviter les erreurs humaines

un connecteur à la console Web SafeKit est installé sur chaque

serveur. Ainsi, le cluster à haute disponibilité peut être géré de manière très

simple pour éviter les erreurs humaines

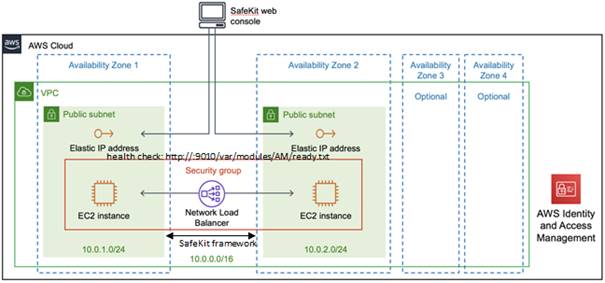

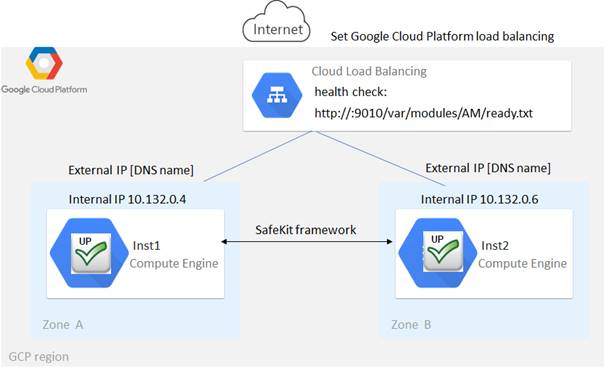

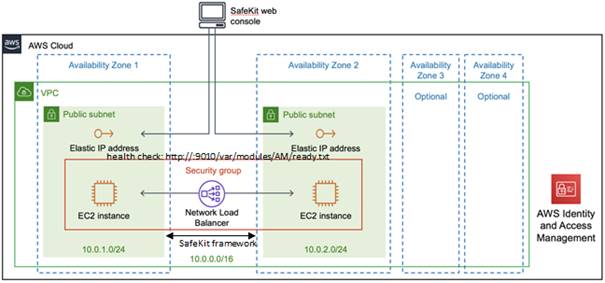

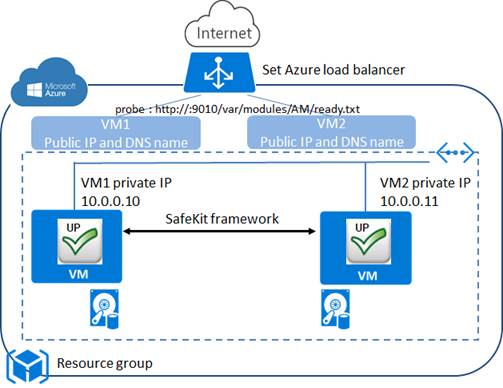

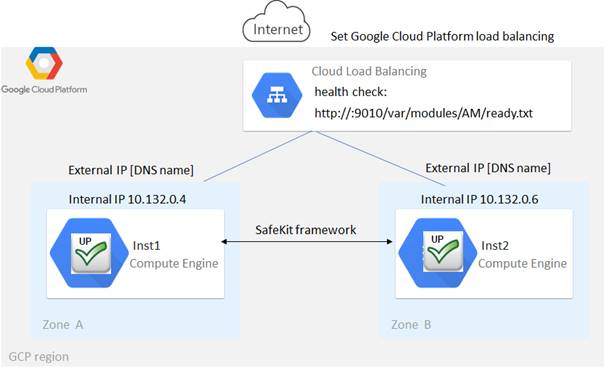

SafeKit est la plus simple solution dans les clouds Azure,

AWS et GCP, pour mettre en œuvre un cluster actif-actif avec répartition de

charge et failover applicatif (module ferme).

Pour un mise en œuvre rapide, se référer à cluster ferme dans Azure, cluster ferme dans AWS ou cluster ferme dans GCP.

l'application critique s'exécute sur tous les serveurs UP

l'application critique s'exécute sur tous les serveurs UP

les utilisateurs sont connectés à une adresse IP virtuelle, avec

partage de charge, configurée dans le load balancer du cloud

les utilisateurs sont connectés à une adresse IP virtuelle, avec

partage de charge, configurée dans le load balancer du cloud

SafeKit implémente un vérificateur d’état de module générique que

teste le load balancer. Le vérificateur d’état renvoie OK quand le serveur est UP ; NOK dans les autres cas (y

compris en cas de panne matériel), ce qui arrête le routage du trafic vers ce

serveur par le load balancer

SafeKit implémente un vérificateur d’état de module générique que

teste le load balancer. Le vérificateur d’état renvoie OK quand le serveur est UP ; NOK dans les autres cas (y

compris en cas de panne matériel), ce qui arrête le routage du trafic vers ce

serveur par le load balancer

sur chaque serveur, SafeKit surveille l’application critique à

l’aide du détecteur de mort de processus et de checkers personnalisés

sur chaque serveur, SafeKit surveille l’application critique à

l’aide du détecteur de mort de processus et de checkers personnalisés

SafeKit redémarre automatiquement l'application critique en cas

de défaillance logicielle ou matérielle grâce à des scripts de redémarrage

SafeKit redémarre automatiquement l'application critique en cas

de défaillance logicielle ou matérielle grâce à des scripts de redémarrage

un connecteur à la console Web SafeKit est installé sur chaque

serveur. Ainsi, le cluster à haute disponibilité peut être géré de manière très

simple pour éviter les erreurs humaines

un connecteur à la console Web SafeKit est installé sur chaque

serveur. Ainsi, le cluster à haute disponibilité peut être géré de manière très

simple pour éviter les erreurs humaines

2.1 « Installation de SafeKit » page 25

2.1 « Installation de SafeKit » page 25

2.2 « Recommandation pour une installation d'un module

miroir » page 29

2.2 « Recommandation pour une installation d'un module

miroir » page 29

2.3 « Recommandation pour une installation d'un module ferme »

page 30

2.3 « Recommandation pour une installation d'un module ferme »

page 30

2.4 « Upgrade de SafeKit » page 30

2.4 « Upgrade de SafeKit » page 30

2.5 « Désinstallation complète de SafeKit » page 32

2.5 « Désinstallation complète de SafeKit » page 32

2.6 « Documentation produit » page 33

2.6 « Documentation produit » page 33

2.1

Installation de SafeKit

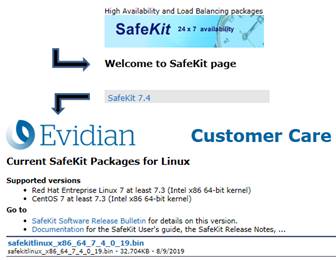

1.

Se connecter à https://support.evidian.com/safekit

2.

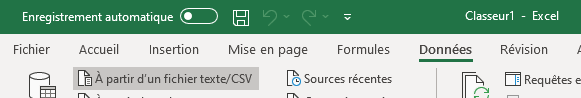

Aller dans <Version 7.5>/Platforms/<Your

platform>/Current versions

3.

Télécharger le package 64-bits

SafeKit est installé dans :

|

SAFE

|

sur

Windows sur

Windows

SAFE=C:\safekit

if %SYSTEMDRIVE%=C:

sur

Linux sur

Linux

SAFE=/opt/safekit

|

Espace disque libre au minimum : 80MB

|

|

SAFEVAR

|

sur

Windows sur

Windows

SAFEVAR= C:\safekit\var

if %SYSTEMDRIVE%=C:

sur

Linux sur

Linux

SAFEVAR=/var/safekit

|

Espace disque libre minimum : 20MB + au moins 20MB (jusqu’à

3 GB) par module pour les dumps

|

2.1.3.1

Sur Windows en tant qu'Administrateur

Installation du package SafeKit

Installation du package SafeKit

1. Se loguer en

tant qu’administrateur

2. Localiser le

fichier téléchargé safekitwindows_7_5_x_y.msi

3. Installer en

mode interactif en double-cliquant dessus puis dérouler l’assistant

d’installation

ou

- Installer en mode non interactif en exécutant dans un

terminal PowerShell :

msiexec /qn /i safekitwindows_7_5_x_y.msi

Setup du pare-feu

Setup du pare-feu

1. Dans une console

PowerShell en tant qu’administrateur

2. Exécuter SAFE/private/bin/firewallcfg

add

Cela configure le pare-feu

Microsoft pour SafeKit. Pour plus de détails ou d’autres pare-feu, voir la section

10.3 page 160

Initialisation du service web SafeKit pour la console et les

commandes distribuées

Initialisation du service web SafeKit pour la console et les

commandes distribuées

Cette étape est

obligatoire pour initialiser la configuration par défaut du service web. Depuis

SafeKit 7.5, celui-ci nécessite en effet de s’authentifier pour accéder au service.

Ce script

facilite sa mise en

œuvre en l’initialisant avec l’utilisateur

admin

et le

mot de

passe donné

pwd, par exemple.

1. Dans une console

PowerShell en tant qu’administrateur

2. Exécuter SAFE/private/bin/webservercfg

-passwd pwd

Cela permet

ensuite d’accéder à

toutes les fonctionnalités

de la

console web, en se connectant avec admin/pwd, et d’exécuter

des commandes

distribuées. Pour plus de détails, voir

11.2.1 page 183.

|

|

Le mot de passe doit être identique sur tous les nœuds qui

appartiennent au même cluster SafeKit. Sinon, la console web et les commandes

distribuées échoueront avec des erreurs d'authentification.

|

|

|

Sur upgrade, cette étape

peut être ignorée si cela a déjà été fait dans une version précédente de

SafeKit 7.5. Si elle est réappliquée, cela aura pour effet de réinitialiser

le mot de passe avec la nouvelle valeur.

|

2.1.3.2

Sur Linux en tant que root

Installation du package SafeKit

Installation du package SafeKit

- Se loguer en tant que root

- Localiser le fichier téléchargé safekitwindows_7_5_x_y.bin

- Exécuter chmod +x safekitlinux_7_5_x_y.bin

- Exécuter ./safekitlinux_7_5_x_y.bin

Cela extrait le package SafeKit

et le script safekitinstall

- Installer en mode interactif en exécutant ./safekitinstall

Pendant l’installation :

ü Répondre

à “Do you accept that SafeKit automatically configure the local firewall to

open these ports (yes|no)?”

Si vous répondez oui, le pare-feu Linux firewalld ou iptable est configuré pour SafeKit. Pour plus de détails

ou d’autres pare-feu, voir la section 10.3 page 160.

ü Répondre

à “Please enter a password or "no" if you want to set it later :”

La saisie d’un mot de

passe est obligatoire pour initialiser la configuration par défaut du service

web. Depuis SafeKit 7.5, celui-ci nécessite en effet de s’authentifier pour y

accéder.

Si vous répondez pwd par exemple, cette valeur est

utilisée comme mot de passe pour l'utilisateur admin.

Cela permet

ensuite d’accéder à

toutes les fonctionnalités

de la

console web, en se connectant avec admin/pwd, et d’exécuter

des commandes

distribuées. Pour plus de détails, voir

11.2.1 page 183.

|

|

Le mot de passe doit être identique sur tous les nœuds qui

appartiennent au même cluster SafeKit. Sinon, la console web et les commandes

distribuées échoueront avec des erreurs d'authentification.

|

ou

- Installer en mode non interactif en exécutant :

safekitinstall -q

Ajouter l’option -nofirewall pour ne pas configurer le

pare-feu

Ajouter l’option -passwd pwd pour initialiser

l’authentification, requise par le service web (pwd

est le mot de passe affecté à l’utilisateur admin)

Setup du pare-feu

Setup du pare-feu

Aucune action requise

lorsque la configuration automatique du pare-feu a été appliquée pendant

l'installation. Sinon, voir la section 10.3 page 160.

Initialisation du service web SafeKit pour la console et les

commandes distribuées

Initialisation du service web SafeKit pour la console et les

commandes distribuées

Aucune action requise si

l’initialisation a été faite pendant l’installation. Sinon, voir la section 11.2.1 page 183.

Une fois installé, le cluster SafeKit doit être défini.

Ensuite, les modules peuvent être installés, configurés et administrés. Toutes

ces actions peuvent être effectuées avec la console ou l'interface en ligne de

commande.

La console SafeKit

La console SafeKit

1. Démarrer un

navigateur web

2. Le connecter à

l’URL http://servername:9010

(où servername est l’adresse IP

ou le nom d’un nœud SafeKit)

3. Dans la page de

connexion, entrer comme nom d’utilisateur admin et comme mot de passe celui que vous avez donné pendant l’initialisation

juste au-dessus (par exemple, pwd).

Puis cliquer sur Connecter

4. La page chargée

contient tous les onglets correspondant au rôle Admin (qui est le rôle par

défaut)

rôle Admin :  Configuration,

Configuration,  Control,

Control,  Monitoring et

Monitoring et  Advanced Configuration

Advanced Configuration

Pour une description

complète, voir la section 3 page 35.

La ligne de commande SafeKit

La ligne de commande SafeKit

Elle repose sur la

commande unique safekit située

dans le répertoire SAFE (en

Windows, SAFE=C:\safekit si %SYSTEMDRIVE%=C: ; en Linux, SAFE=/opt/safekit). Presque toutes les

commandes safekit peuvent être

appliquées localement ou sur une liste de nœuds du cluster SafeKit. C’est ce

qui est appelé commande distribuée.

Pour une description

complète, voir 9 page 145.

2.1.5

Clés de licence SafeKit

Si vous n'installez pas de clé, le produit s'arrêtera tous les 3

jours

Si vous n'installez pas de clé, le produit s'arrêtera tous les 3

jours

Vous pouvez obtenir une clé d'essai d'un mois gratuit (fonctionne

avec n'importe quel hostname/n'importe quel OS) : http://www.evidian.com/safekit/requestevalkey.php

Vous pouvez obtenir une clé d'essai d'un mois gratuit (fonctionne

avec n'importe quel hostname/n'importe quel OS) : http://www.evidian.com/safekit/requestevalkey.php

Pour obtenir des clés permanentes basées sur le nom de la machine/OS

(voir section 8.2 page 138)

Pour obtenir des clés permanentes basées sur le nom de la machine/OS

(voir section 8.2 page 138)

Sauvegarder la clé dans le fichier SAFE/conf/license.txt

sur chaque serveur

Sauvegarder la clé dans le fichier SAFE/conf/license.txt

sur chaque serveur

Vérifier la conformité de la clé avec la commande safekit level

Vérifier la conformité de la clé avec la commande safekit level

2.1.6

Caractéristiques spécifiques à chaque OS

2.1.6.1

Windows

Il faut appliquer une procédure spéciale pour arrêter proprement

les modules SafeKit au shutdown d'une machine et démarrer le service safeadmin au boot (voir section 10.4

page 166)

Il faut appliquer une procédure spéciale pour arrêter proprement

les modules SafeKit au shutdown d'une machine et démarrer le service safeadmin au boot (voir section 10.4

page 166)

En cas d'interfaces réseau en teaming avec du load balancing

SafeKit, il est nécessaire de décocher "Vip" sur les interfaces

réseau physiques de teaming et de le conserver coché seulement sur l'interface

virtuelle de teaming

En cas d'interfaces réseau en teaming avec du load balancing

SafeKit, il est nécessaire de décocher "Vip" sur les interfaces

réseau physiques de teaming et de le conserver coché seulement sur l'interface

virtuelle de teaming

2.1.6.2

Linux

En RedHat, les

packages suivants sont nécessaires :

En RedHat, les

packages suivants sont nécessaires :

ü pour le framework

SafeKit : coreutils, sed, gawk,

bind-utils

ü pour la réplication

de fichiers : nfs-utils

ü pour le load

balancing : make, gcc, kernel-devel

et elfutils-libelf-devel pour

CentOS 8

Dans une ferme avec load balancing sur adresse IP virtuelle,

compilation du module kernel vip au moment de la configuration du module ferme.

Pour réussir la compilation, des packages Linux doivent être installés.

Dans une ferme avec load balancing sur adresse IP virtuelle,

compilation du module kernel vip au moment de la configuration du module ferme.

Pour réussir la compilation, des packages Linux doivent être installés.

Pour un module ferme sur RedHat,

utiliser Add/Remove Software et chercher/installer les packages make, gcc

et le package devel correspondant à votre kernel installé (ex : kernel-devel).

En ferme avec load balancing SafeKit sur une interface de

bonding, pas d'ARP dans la configuration de bonding. Sinon l'association

<adresse IP virtuelle, adresse MAC virtuelle invisible> est cassée dans

les caches ARP des clients avec l'adresse MAC physique de la carte de bonding (voir

section 4.3.4 page 84)

En ferme avec load balancing SafeKit sur une interface de

bonding, pas d'ARP dans la configuration de bonding. Sinon l'association

<adresse IP virtuelle, adresse MAC virtuelle invisible> est cassée dans

les caches ARP des clients avec l'adresse MAC physique de la carte de bonding (voir

section 4.3.4 page 84)

En mode miroir, si utilisation de la réplication de fichiers,

retirer le package logwatch (rpm -e logwatch) ; sinon le service NFS et SafeKit

seront arrêtés toutes les nuits

En mode miroir, si utilisation de la réplication de fichiers,

retirer le package logwatch (rpm -e logwatch) ; sinon le service NFS et SafeKit

seront arrêtés toutes les nuits

2.2

Recommandation pour une installation d'un module miroir

|

ip 1.1 ip

1.2

|

virtual IP = ip 1.10

miroir(app1)= app1

files1

files1

|

au moins 2 serveurs avec le même Operating System

au moins 2 serveurs avec le même Operating System

OS supportés : https://support.evidian.com/supported_versions/#safekit

OS supportés : https://support.evidian.com/supported_versions/#safekit

Contrôleur disque avec cache write-back recommandé pour la

performance des IO

Contrôleur disque avec cache write-back recommandé pour la

performance des IO

1 adresse IP physique par serveur (ip 1.1 et ip 1.2)

1 adresse IP physique par serveur (ip 1.1 et ip 1.2)

Si vous devez définir une adresse IP virtuelle (ip 1.10), les

deux serveurs doivent appartenir au même réseau IP avec la configuration

standard de SafeKit (LAN ou LAN étendu entre deux salles informatiques

distantes). Dans le cas contraire, voir une alternative dans la section 13.5.3 page 245

Si vous devez définir une adresse IP virtuelle (ip 1.10), les

deux serveurs doivent appartenir au même réseau IP avec la configuration

standard de SafeKit (LAN ou LAN étendu entre deux salles informatiques

distantes). Dans le cas contraire, voir une alternative dans la section 13.5.3 page 245

2.2.3

Prérequis application

L'application est installée et démarre sur les 2 serveurs

L'application est installée et démarre sur les 2 serveurs

L'application fournit des commandes en ligne pour démarrer et

s'arrêter

L'application fournit des commandes en ligne pour démarrer et

s'arrêter

Sur Linux, commandes du style : service

"service" start|stop ou su

–user "appli-cmd"

Sur Linux, commandes du style : service

"service" start|stop ou su

–user "appli-cmd"

Sur Windows, commandes du style : net

start|stop "service"

Sur Windows, commandes du style : net

start|stop "service"

Si nécessaire, application avec une procédure de reprise suite à

un crash serveur

Si nécessaire, application avec une procédure de reprise suite à

un crash serveur

Retirer le démarrage automatique au boot de l'application et le remplacer

par la configuration du démarrage au boot du module SafeKit

Retirer le démarrage automatique au boot de l'application et le remplacer

par la configuration du démarrage au boot du module SafeKit

2.2.4

Prérequis réplication de fichiers

Les répertoires de fichiers qui seront répliqués sont créés sur

les 2 serveurs

Les répertoires de fichiers qui seront répliqués sont créés sur

les 2 serveurs

Ils se situent au même endroit sur les 2 serveurs dans

l'arborescence fichier

Ils se situent au même endroit sur les 2 serveurs dans

l'arborescence fichier

Il vaut mieux synchroniser les horloges des 2 serveurs pour la

réplication de fichiers (protocole NTP)

Il vaut mieux synchroniser les horloges des 2 serveurs pour la

réplication de fichiers (protocole NTP)

Sous Linux, aligner les valeurs des uids/gids sur les 2 serveurs

pour les propriétaires des répertoires et fichiers à répliquer

Sous Linux, aligner les valeurs des uids/gids sur les 2 serveurs

pour les propriétaires des répertoires et fichiers à répliquer

Voir aussi la section 2.1.6 page 28

Voir aussi la section 2.1.6 page 28

2.3

Recommandation pour une installation d'un module ferme

au moins 2 serveurs avec le même OS

au moins 2 serveurs avec le même OS

OS supportés : https://support.evidian.com/supported_versions/#safekit

OS supportés : https://support.evidian.com/supported_versions/#safekit

Linux : outils de compilation du kernel installés pour le module

kernel vip

Linux : outils de compilation du kernel installés pour le module

kernel vip

2.3.2

Prérequis réseau

1 adresse IP physique par serveur (ip 1.1, ip 1.2, ip 1.3)

1 adresse IP physique par serveur (ip 1.1, ip 1.2, ip 1.3)

Si vous devez définir une adresse IP virtuelle (ip 1.20), les

serveurs doivent appartenir au même réseau IP avec la configuration standard de

SafeKit (LAN ou LAN étendu entre les salles informatiques distantes). Dans le

cas contraire, voir une alternative décrite dans la section section 13.5.3 page 245

Si vous devez définir une adresse IP virtuelle (ip 1.20), les

serveurs doivent appartenir au même réseau IP avec la configuration standard de

SafeKit (LAN ou LAN étendu entre les salles informatiques distantes). Dans le

cas contraire, voir une alternative décrite dans la section section 13.5.3 page 245

voir aussi la section 2.1.6 page 28

voir aussi la section 2.1.6 page 28

Les mêmes prérequis que pour un module miroir décrits en 2.2.3 page 29.

2.4

Upgrade de SafeKit

Si vous rencontrez un problème avec SafeKit, consulter le

Software Release Bulletin (Anglais – HTML) disponible sur https://support.evidian.com/safekit

pour voir la liste des fixs produits.

Si vous souhaitez profiter de nouvelles fonctionnalités,

consulter le Release Notes disponible sur https://support.evidian.com/safekit.

Ce document vous indiquera également si vous êtes dans le cas d'un upgrade

majeur (ex. 7.4 vers 7.5) qui nécessite d'effectuer une procédure différente de

celle présentée ici.

La procédure d'upgrade consiste à désinstaller l'ancien package

puis à réinstaller le nouveau package. Tous les serveurs du même cluster

doivent être upgradé en même temps.

1.

Noter l'état "on" ou "off" des services et

modules démarrés automatiquement au boot

safekit boot webstatus ; safekit

boot snmpstatus ; safekit boot status -m AM (où AM est

le nom du module)

|

|

Depuis SafeKit 7.5, le démarrage au boot du module peut

être défini dans son fichier de configuration. Si c’est le cas, l’usage de la

commande safekit boot devient

inutile.

|

2.

Pour un module miroir

Noter le serveur qui est dans

l'état ALONE ou PRIM afin de connaître le serveur avec

les fichiers répliqués à jour

3.

Prise de snapshots, facultative

La désinstallation/réinstallation

va réinitialiser les logs SafeKit et effacer les dumps de chaque module. Si

vous souhaitez conserver ces informations, exécuter la commande safekit snapshot -m AM /chemin/snapshot_xx.zip

pour chaque module (où AM est le nom du module)

Sur Windows en tant qu’administrateur et sur Linux en tant

que root :

1. Arrêter tous les

modules avec la commande safekit

shutdown

Pour un module miroir dans l'état

PRIM-SECOND, commencer par l'arrêt du serveur SECOND afin d'éviter un basculement

inutile

2. Fermer tous les

éditeurs, explorateur de fichiers, shells ou terminaux sous SAFE et SAFEVAR

3. Désinstaller le

package SafeKit

sur Windows via Control Panel-Add/Remove

Programs

sur Windows via Control Panel-Add/Remove

Programs

sur Linux avec la commande safekit

uninstall

sur Linux avec la commande safekit

uninstall

4. Défaire les

modifications manuelles effectuées sur le pare-feu

Voir section 10.3

page 160

La désinstallation de SafeKit inclut la création d’un backup

des modules installés dans SAFE/Application_Modules/backup,

puis leur déconfiguration.

1.

Installer le nouveau package comme décrit en 2.1

page 25

2.

Vérifier avec la commande safekit

level la version SafeKit installée et la validité de la licence qui n'a

pas été désinstallée

Si vous avez un problème avec le

nouveau package et l'ancienne clé, prendre une licence temporaire (voir section

2.1.5 page 28)

3.

Si la console web est utilisée, vider le cache du navigateur web

et forcer l’actualisation des pages HTML

4.

Reconfigurer tous les modules installés

Avec console

web/ Configuration/

Configuration/ sur le module/

sur le module/ Editer la configuration/ ou la commande safekit config –m AM (où AM est le nom

du module)

Editer la configuration/ ou la commande safekit config –m AM (où AM est le nom

du module)

5.

Reconfigurer le démarrage automatique du module au boot si

nécessaire

Depuis SafeKit 7.5, le démarrage

du module au boot peut être défini dans son fichier de configuration. Si c’est

le cas, passer cette étape. Si non, exécuter sur les 2 nœuds : console web/ Contrôle/

Contrôle/ sur le nœud /sous-menu Admin /Configurer le démarrage au boot/ ou la

commande safekit boot –m AM on (où

AM est le nom du module)

sur le nœud /sous-menu Admin /Configurer le démarrage au boot/ ou la

commande safekit boot –m AM on (où

AM est le nom du module)

De plus, dans le cas particulier où :

le démarrage au boot du service safewebserver

avait été désactivé

le démarrage au boot du service safewebserver

avait été désactivé

le désactiver à nouveau dans cet

état avec safekit boot weboff

le démarrage au boot du service safeagent

avait été activé

le démarrage au boot du service safeagent

avait été activé

le réactiver avec safekit boot snmpon

les fichiers sous SAFE/web/conf/

et SAFE/snmp/conf/snmpd.conf ont

été personnalisés

les fichiers sous SAFE/web/conf/

et SAFE/snmp/conf/snmpd.conf ont

été personnalisés

reporter les personnalisations

dans les nouveaux fichiers installés (les personnalisations ont été

sauvegardées dans <nom>.conf.<date>

et snmpd.conf.<date>)

Pour redémarrer les modules après upgrade :

ü module ferme

console

web/ Contrôle/

Contrôle/ sur le module/

sur le module/ Démarrer/ ou la commande

safekit start –m AM (où AM est

le nom du module)

Démarrer/ ou la commande

safekit start –m AM (où AM est

le nom du module)

ü module miroir

Sur le serveur qui a les fichiers

répliqués à jour (ancien PRIM ou

ALONE) : console web/ Contrôle/

Contrôle/ sur le nœud/Expert/Forcer le démarrage/en primaire/ ou la commande safekit prim –m AM (où AM est le nom

du module)

sur le nœud/Expert/Forcer le démarrage/en primaire/ ou la commande safekit prim –m AM (où AM est le nom

du module)

Sur l’autre serveur (ancien SECOND) : console

web/ Contrôle/

Contrôle/ sur le nœud/Expert/Forcer le démarrage/en secondaire/ ou la commande safekit second –m AM (où AM est le nom

du module)

sur le nœud/Expert/Forcer le démarrage/en secondaire/ ou la commande safekit second –m AM (où AM est le nom

du module)

2.5 Désinstallation complète

de SafeKit

Suivre la procédure décrite ci-dessous pour désinstaller

complètement SafeKit.

1. Arrêter tous les

modules à l’aide de la commande safekit

shutdown (SAFE=C:\safekit si

SystemDrive=C:)

2. Fermer tous les

éditeurs, explorateur de fichiers, ou terminaux sous SAFE et SAFEVAR

3. Désinstaller le

package SafeKit via Control Panel-Add/Remove Programs

4. Redémarrer le

serveur

5. Détruire le

répertoire SAFE qui correspond à

l’installation précédente de SafeKit

6. Défaire les

modifications effectuées pour configurer le démarrage au boot/l’arrêt au

shutdown de SafeKit

Voir la section 10.4

page 166

7. Défaire les modifications

manuelles effectuées sur le pare-feu

voir section 10.3

page 160

8. Supprimez, si

présent, l'utilisateur créé par l'installation précédente (par défaut SafeKitUser) avec la commande : net user SafeKitUser /delete

1. Arrêter tous les

modules à l’aide de la commande safekit

shutdown (SAFE=C:\safekit si

SystemDrive=C:)

2. Fermer tous les

éditeurs, explorateur de fichiers, ou terminaux sous SAFE et SAFEVAR

3. Désinstaller

SafeKit avec la commande safekit

uninstall –all et répondre yes

lorsque cela est demandé pour confirmer la destruction de tous les répertoires

créés lors de la précédente installation

4. Redémarrer le

serveur

5. Défaire les

modifications effectuées pour paramétrer les règles de pare-feu

voir section 10.3

page 160

2.6 Documentation produit

Guide de l'utilisateur SafeKit (Français, Anglais - PDF et HTML)

Guide de l'utilisateur SafeKit (Français, Anglais - PDF et HTML)

Il s'agit de ce guide. Veillez à

consulter le guide correspondant à votre numéro de version SafeKit.

Disponible sur https://support.evidian.com/safekit

SafeKit Release Notes (Anglais -PDF)

SafeKit Release Notes (Anglais -PDF)

Il contient :

ü dernières instructions

d'installation

ü changements majeurs

ü restrictions et

problèmes connus

ü instructions de

migration

Disponible sur https://support.evidian.com/safekit

Software Release Bulletin (Anglais - HTML)

Software Release Bulletin (Anglais - HTML)

Il contient :

ü liste à jour des

versions supportées pour Windows et Linux

ü liste des fixs et

changements

Disponible sur https://support.evidian.com/safekit

SafeKit Knowledge Base (Anglais - HTML)

SafeKit Knowledge Base (Anglais - HTML)

Il contient une liste

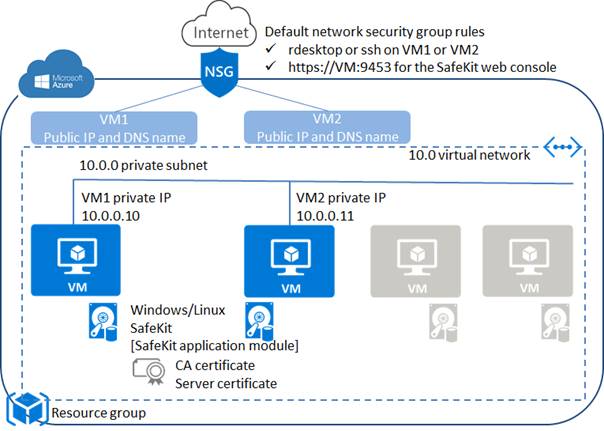

sélectionnée de KBs SafeKit.

Disponible sur https://support.evidian.com/safekit

D'autres KBs sont disponibles

mais nécessitent un compte sur https://support.evidian.com. Pour

plus de détails sur le site support, voir section 8 page

137.

Formation SafeKit

Formation SafeKit

Disponible sur https://www.evidian.com/fr/produits/haute-disponibilite-logiciel-clustering-application/formation-au-cluster-safekit/

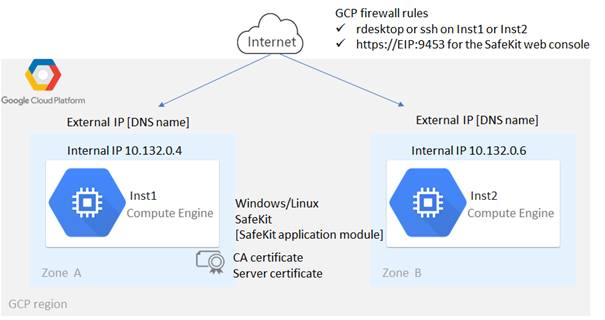

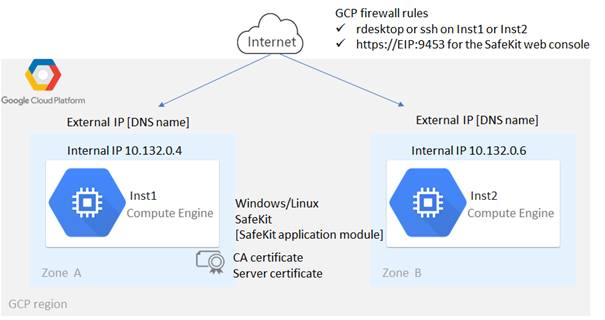

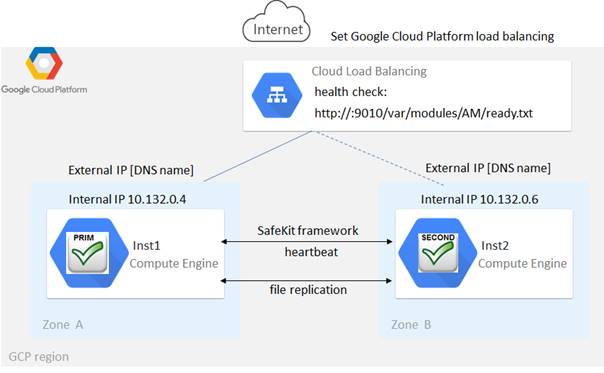

3.

La console web de SafeKit

3.1 « Démarrer la console web » page 35

3.1 « Démarrer la console web » page 35

3.2 « Configurer un cluster SafeKit » page 37

3.2 « Configurer un cluster SafeKit » page 37

3.3 « Configurer un module » page 42

3.3 « Configurer un module » page 42

3.4 « Contrôler un module » page 51

3.4 « Contrôler un module » page 51

3.5 « Snapshots d’un module pour le support » page 55

3.5 « Snapshots d’un module pour le support » page 55

3.6 « Superviser les modules » page 56

3.6 « Superviser les modules » page 56

3.7 « Gérer les modules » » page 57

3.7 « Gérer les modules » » page 57

3.8 « Créer un nouveau modèle de module (.safe) en vue de

déploiements » page 65

3.8 « Créer un nouveau modèle de module (.safe) en vue de

déploiements » page 65

3.9 « Sécuriser la console web » page 67

3.9 « Sécuriser la console web » page 67

3.10 « L’inventaire des clusters de la console web » page 68

3.10 « L’inventaire des clusters de la console web » page 68

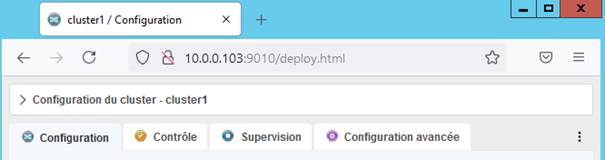

3.1

Démarrer la console web

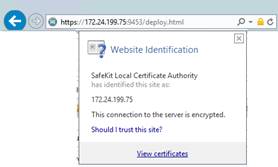

Depuis SafeKit 7.5, par défaut, l'accès à la console web nécessite

que l’utilisateur s’authentifie avec un nom et mot de passe. A l’installation

de SafeKit, vous avez dû l’initialiser avec l’utilisateur admin et lui affecter un mot de passe.

Ce nom admin, et ce mot de passe

sont suffisants pour accéder à toutes les fonctionnalités de la console. Pour

plus de détails sur cette configuration, voir 11.2.1 page 183.

Le navigateur web peut être lancé sur n’importe quelle station de

travail ou serveur ayant un accès réseau au(x) serveur(s) SafeKit et ayant l’autorisation

d’accès

Le navigateur web peut être lancé sur n’importe quelle station de

travail ou serveur ayant un accès réseau au(x) serveur(s) SafeKit et ayant l’autorisation

d’accès

Les réseaux, pare-feu et proxy doivent être configurés de manière

à permettre l’accès au réseau d’administration de tous les serveurs SafeKit

Les réseaux, pare-feu et proxy doivent être configurés de manière

à permettre l’accès au réseau d’administration de tous les serveurs SafeKit

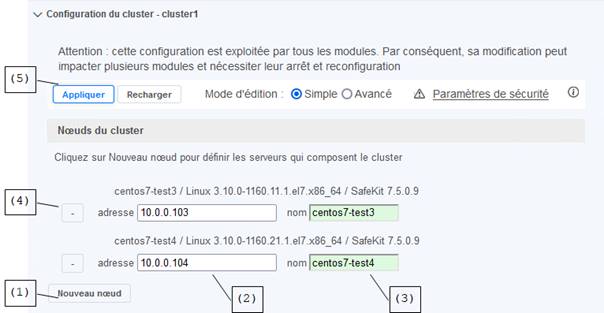

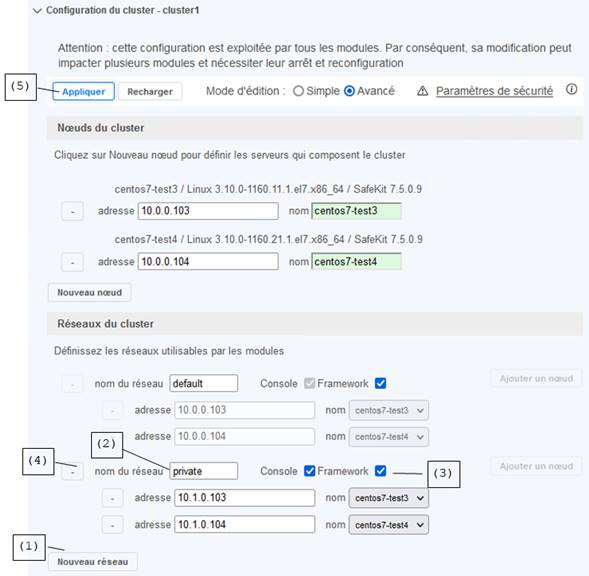

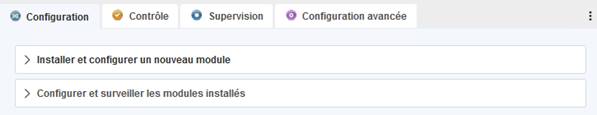

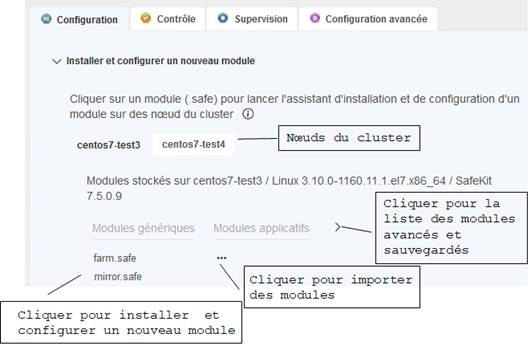

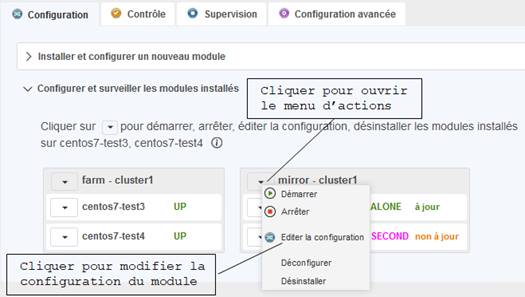

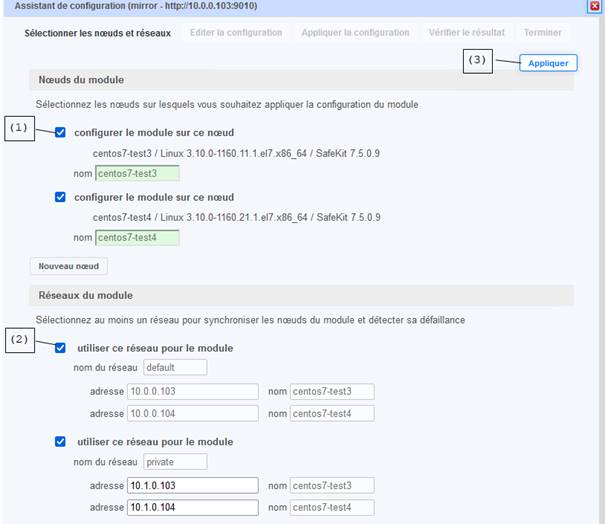

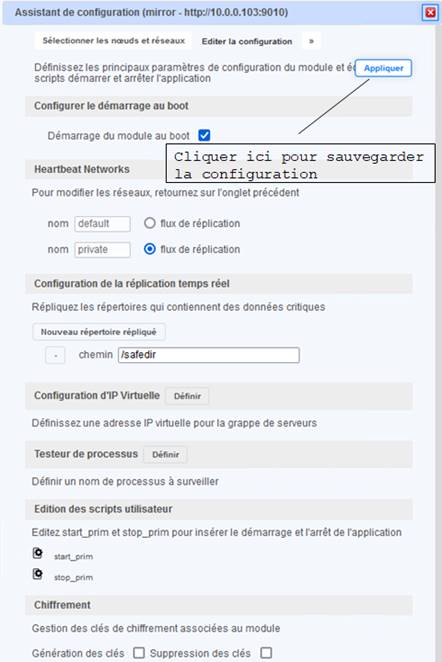

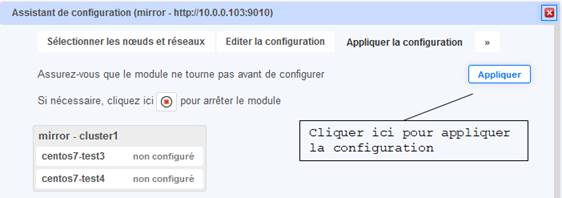

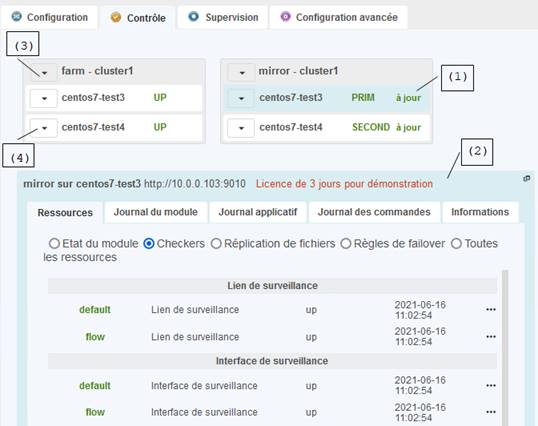

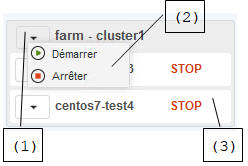

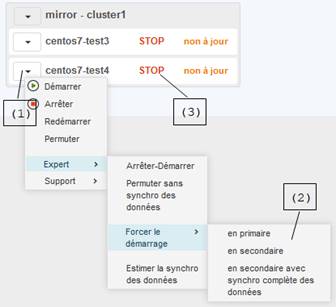

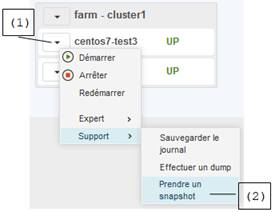

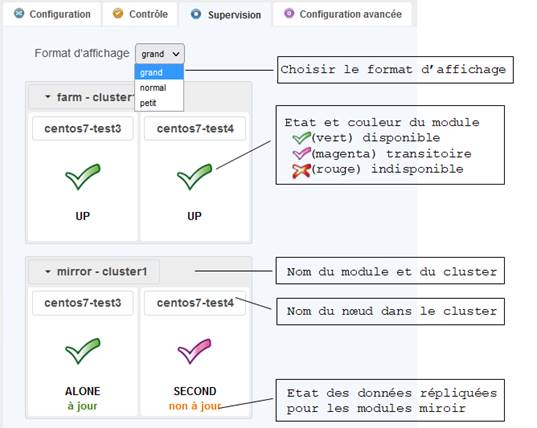

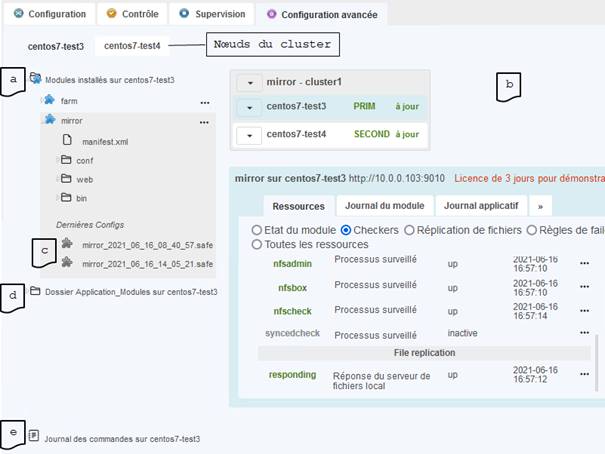

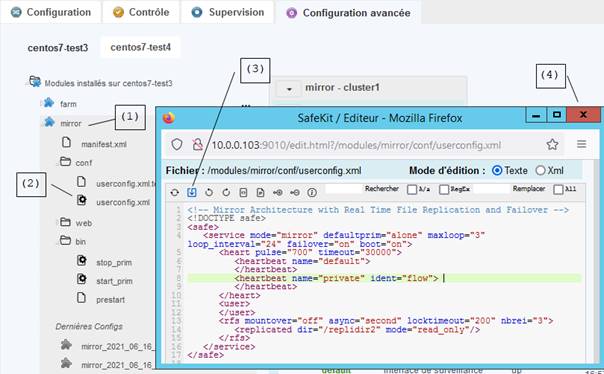

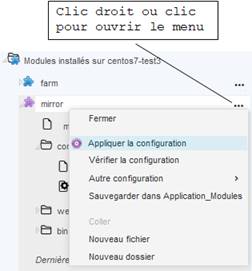

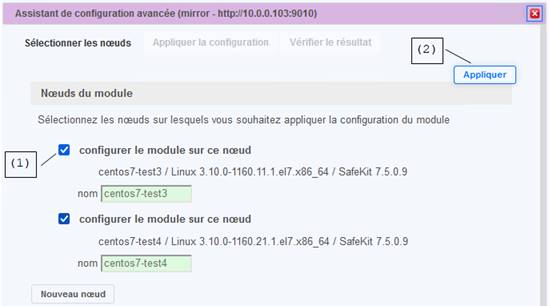

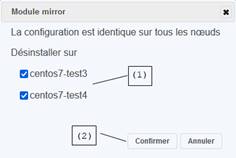

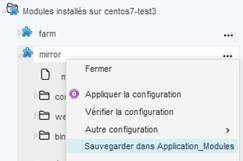

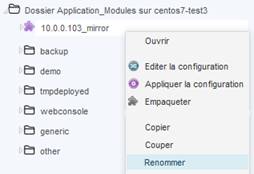

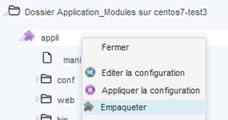

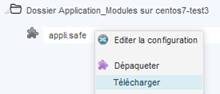

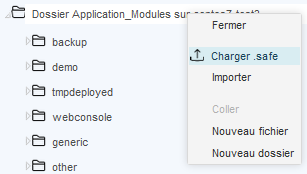

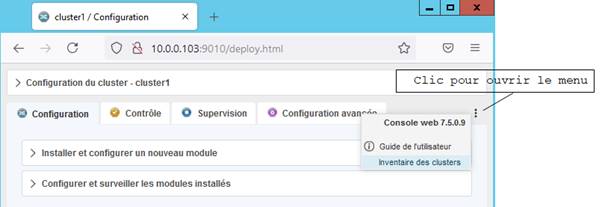

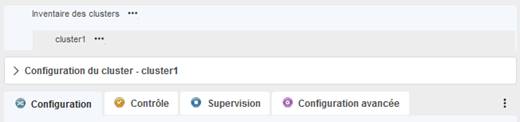

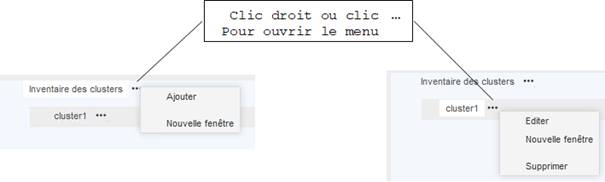

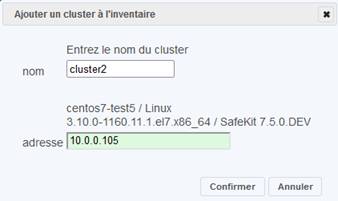

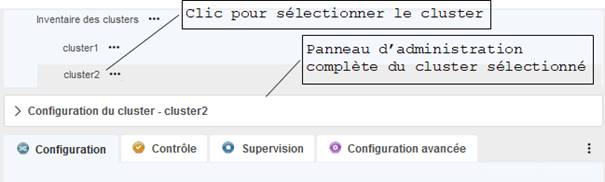

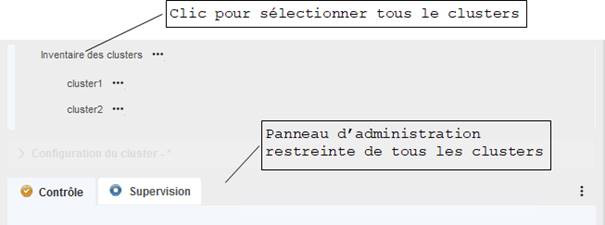

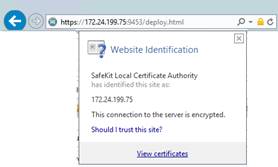

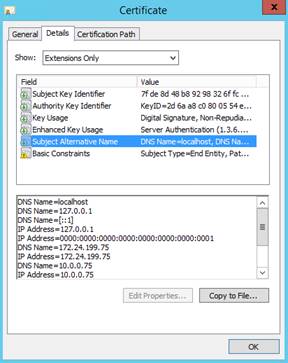

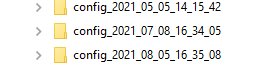

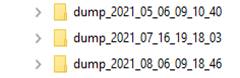

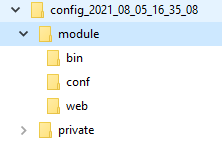

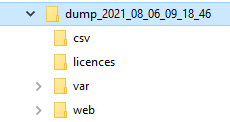

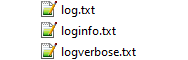

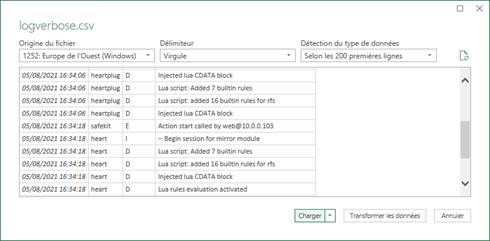

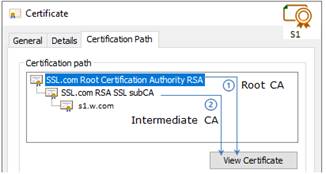

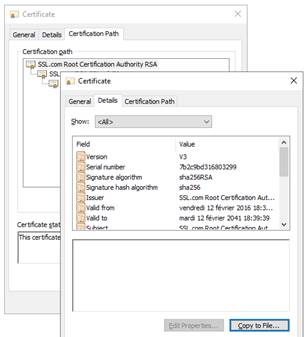

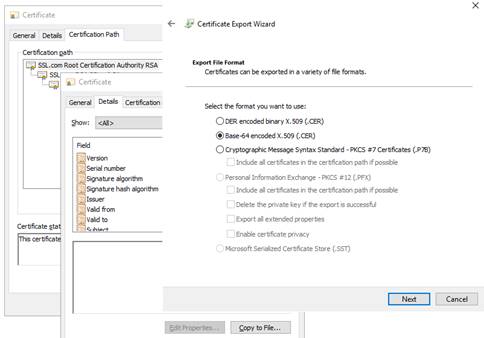

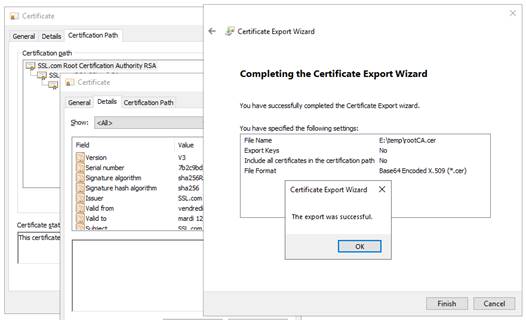

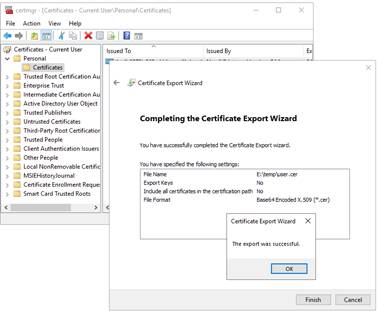

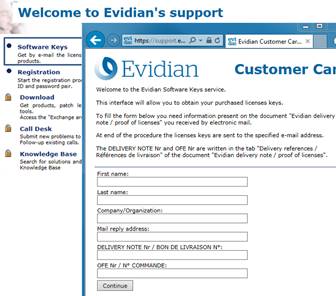

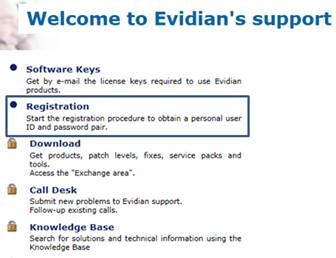

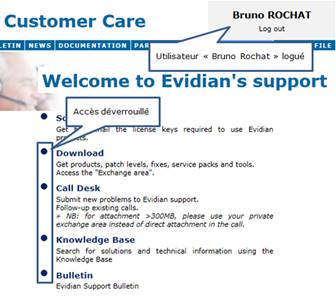

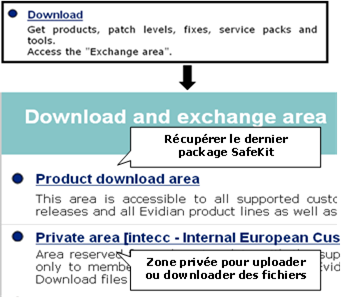

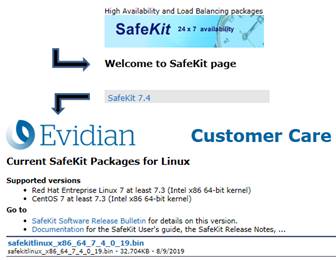

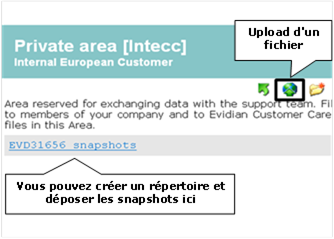

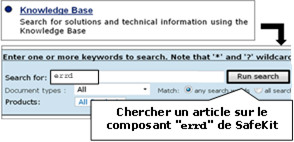

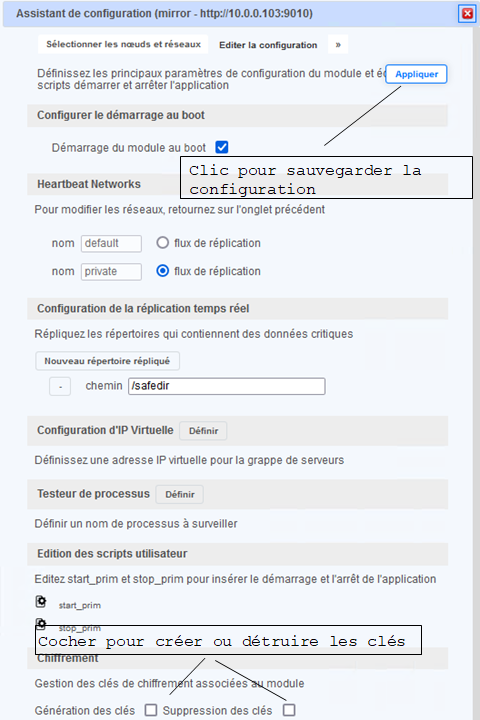

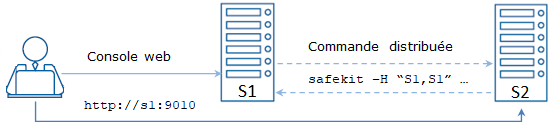

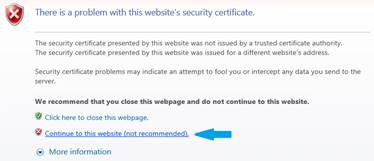

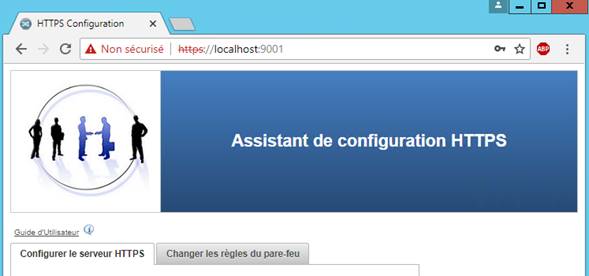

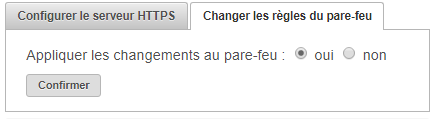

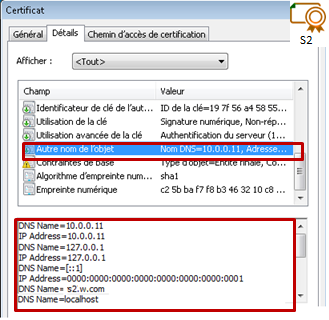

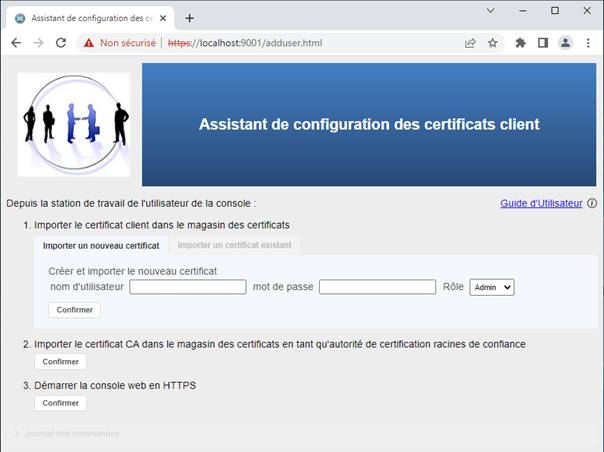

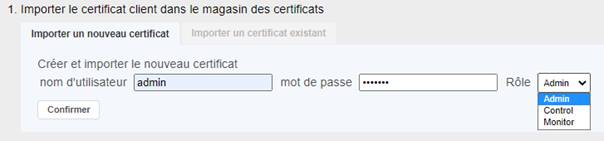

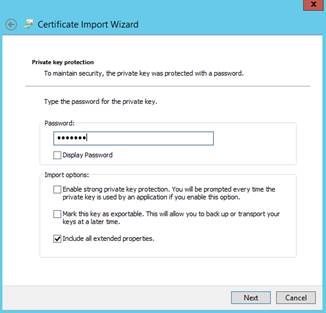

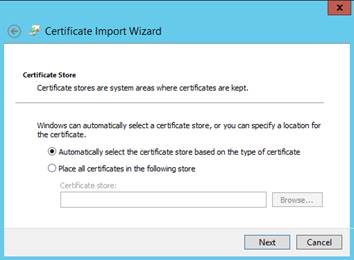

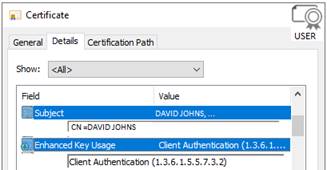

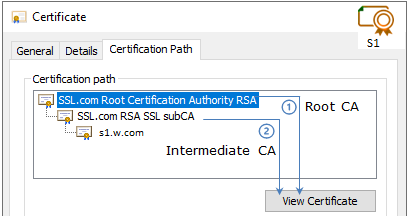

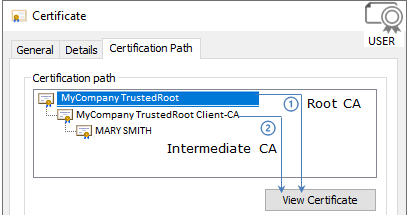

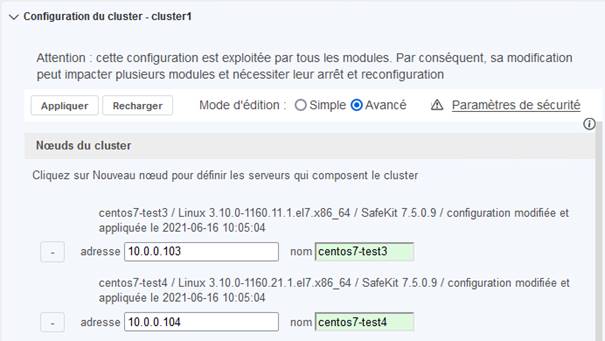

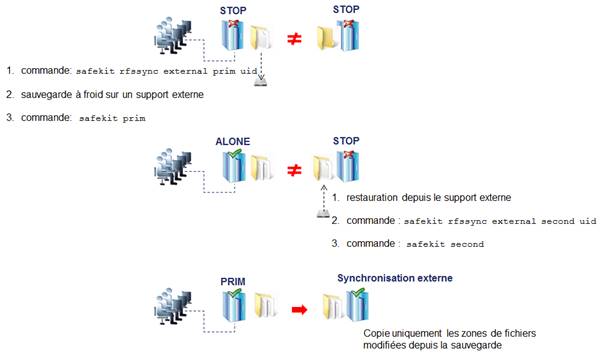

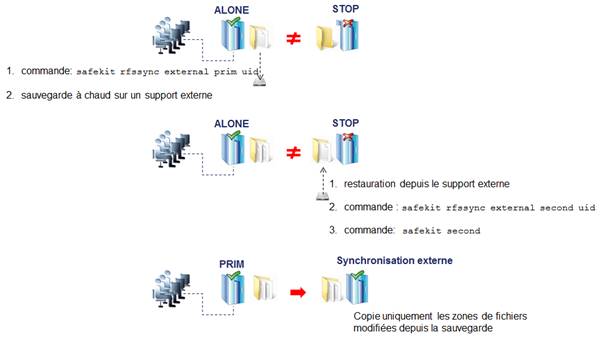

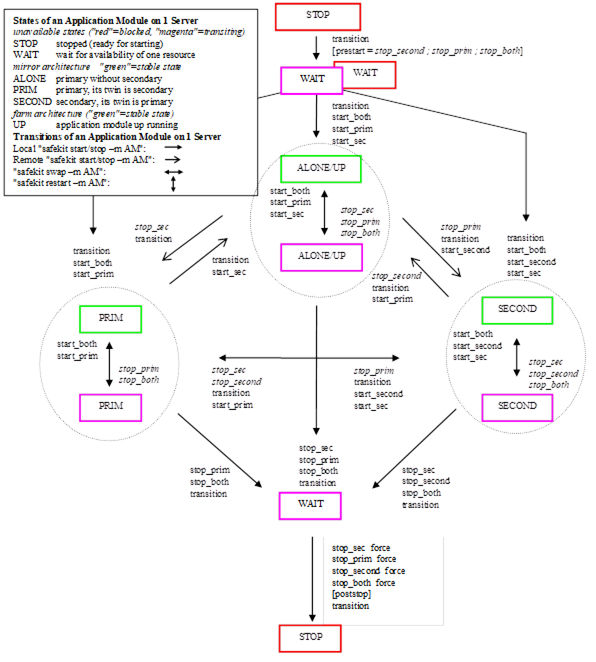

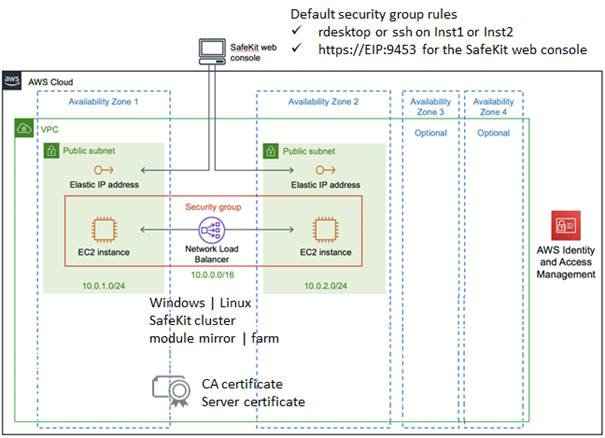

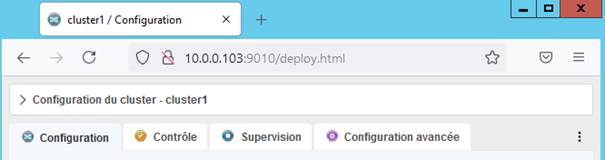

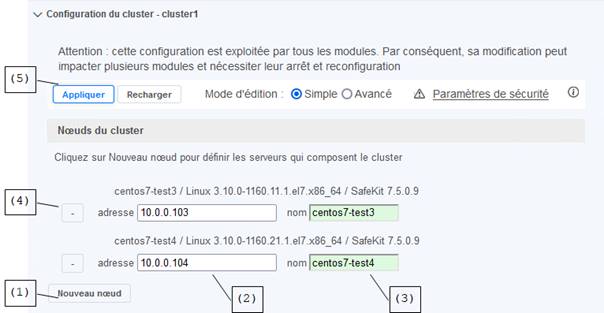

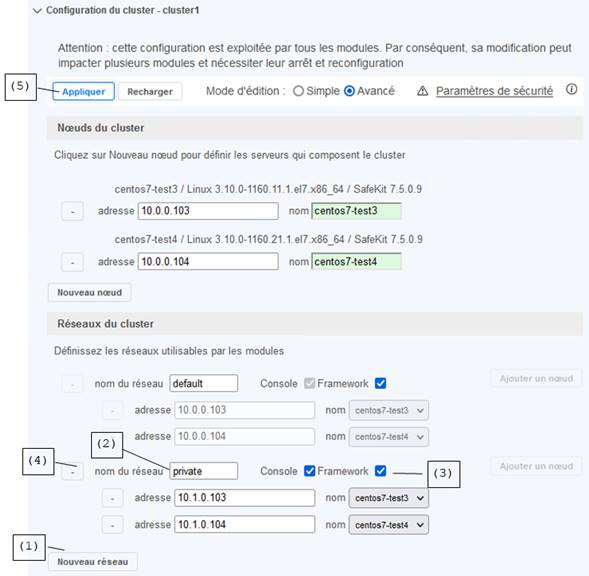

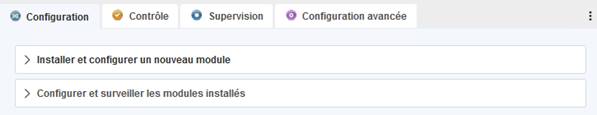

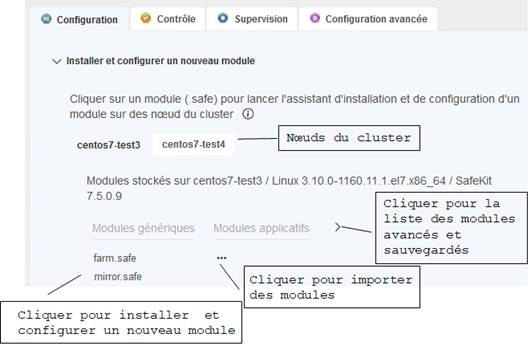

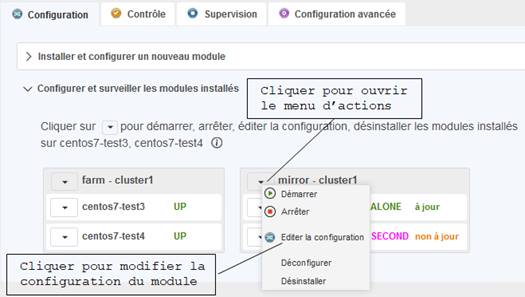

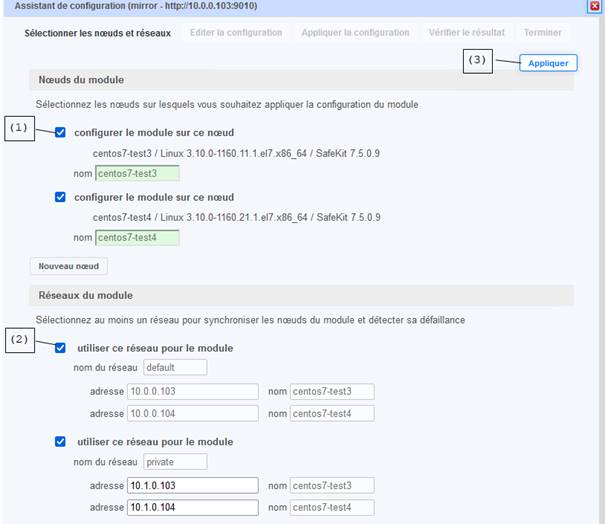

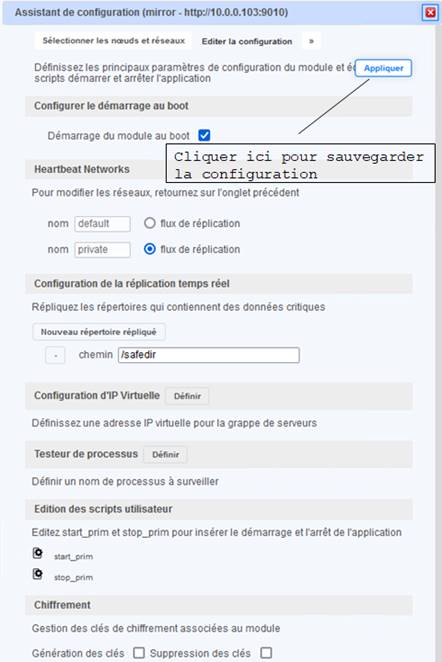

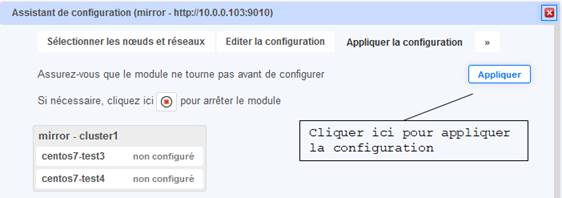

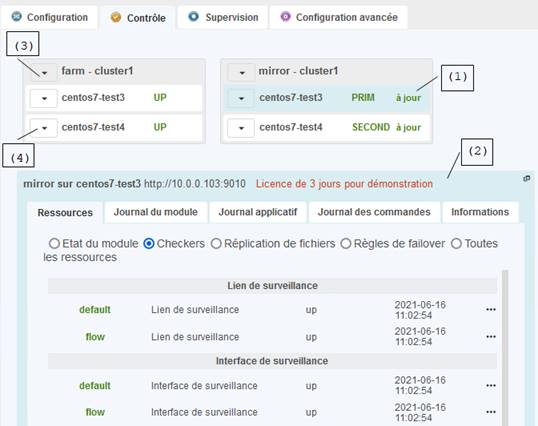

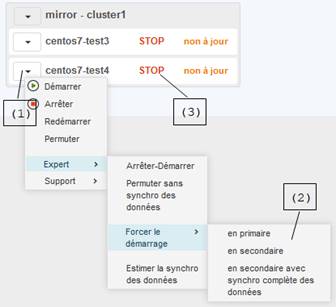

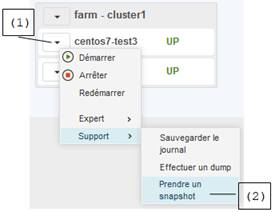

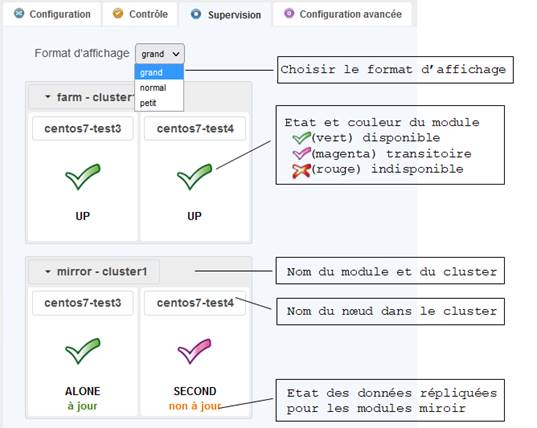

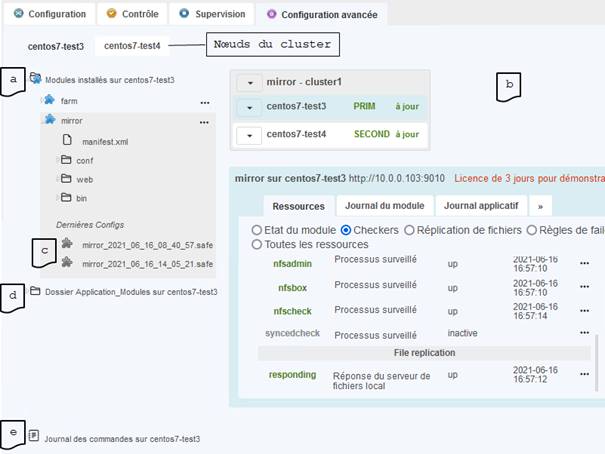

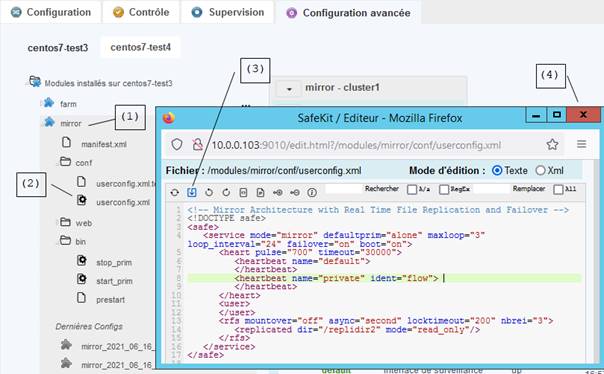

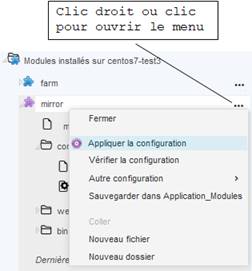

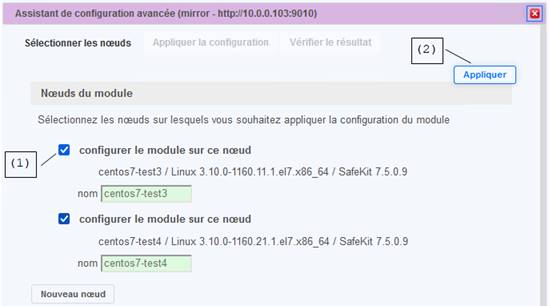

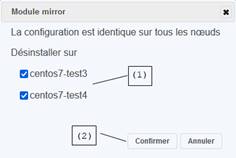

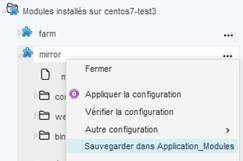

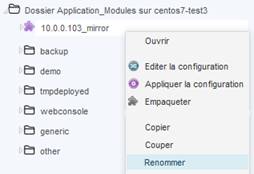

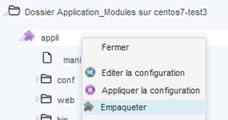

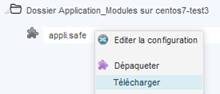

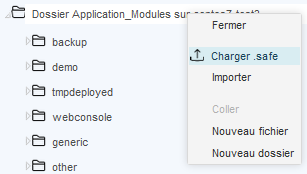

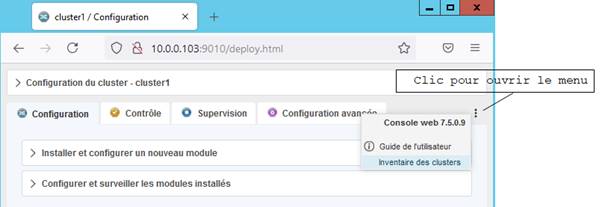

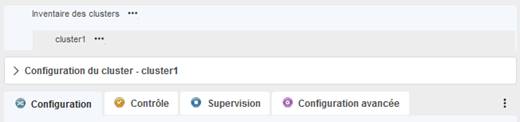

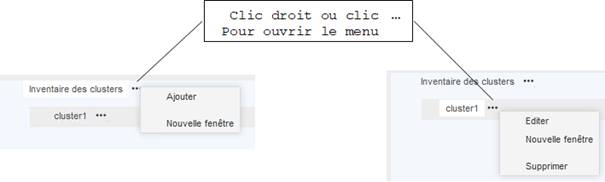

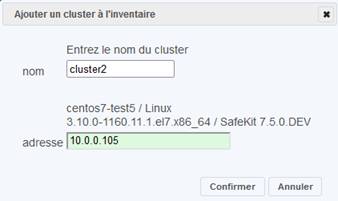

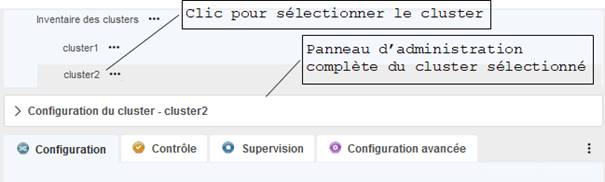

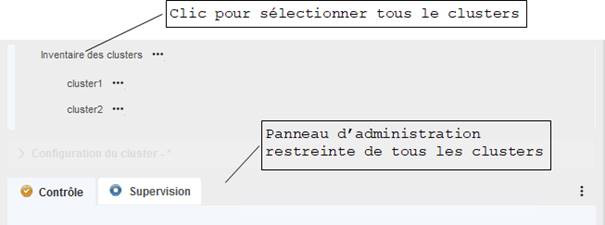

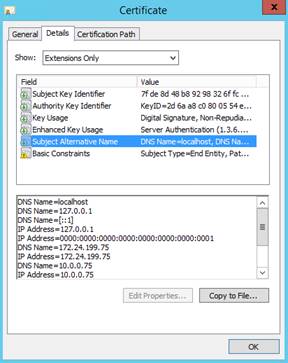

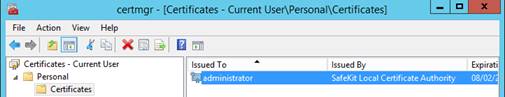

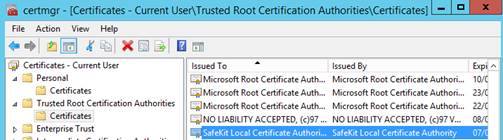

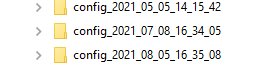

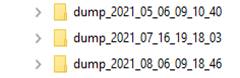

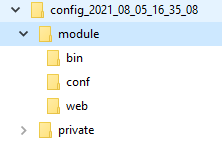

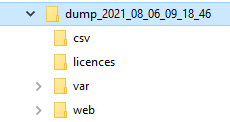

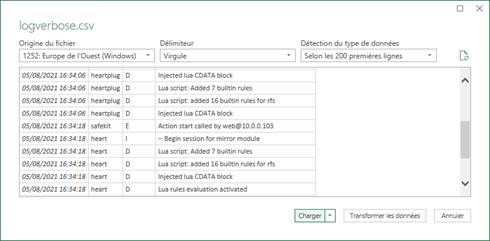

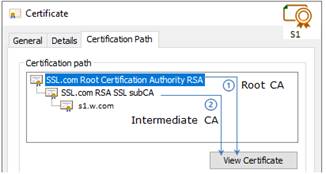

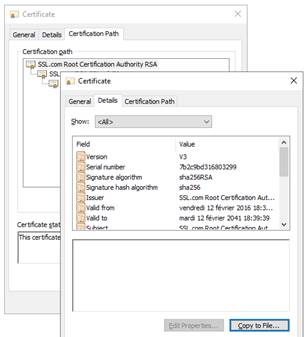

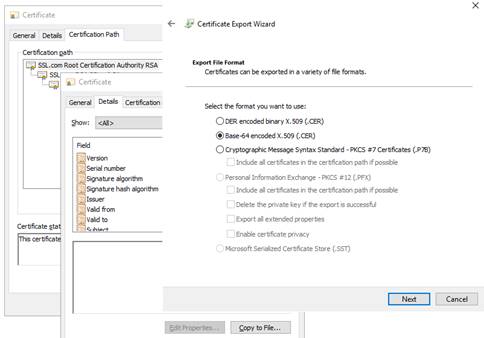

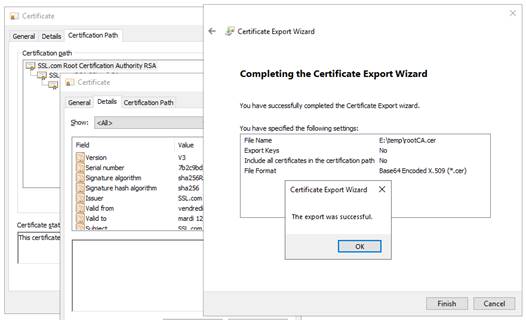

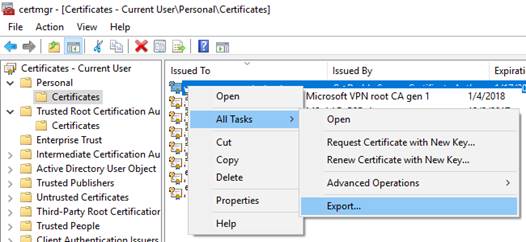

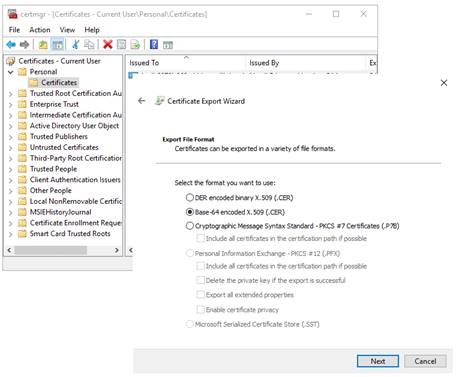

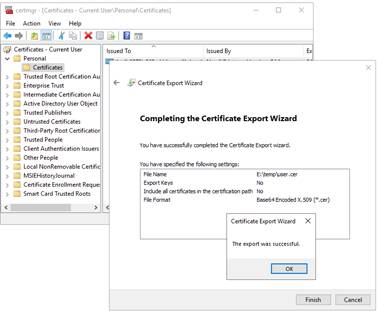

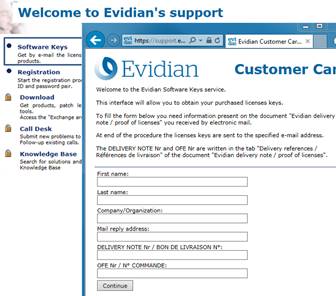

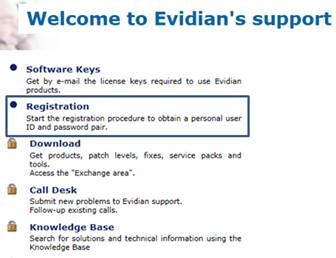

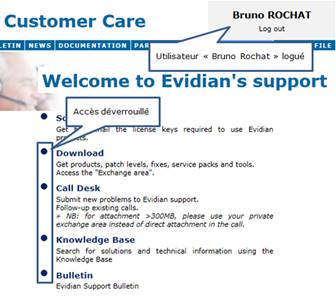

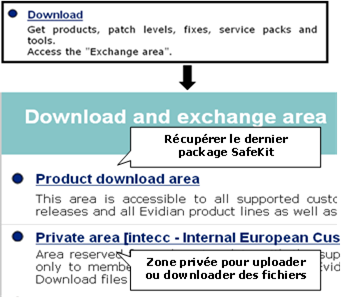

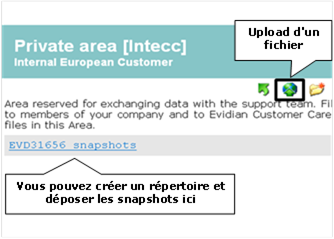

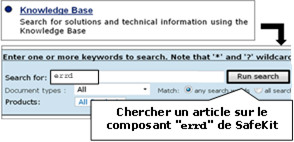

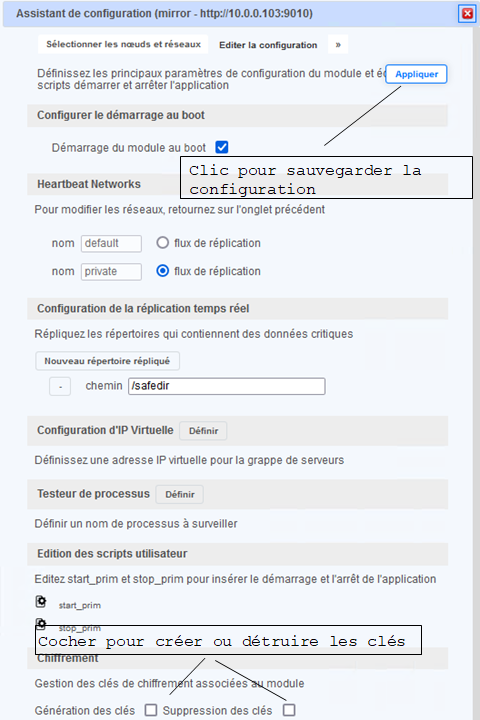

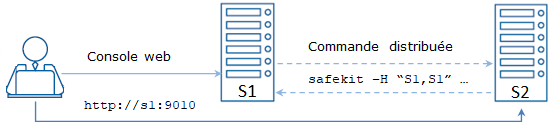

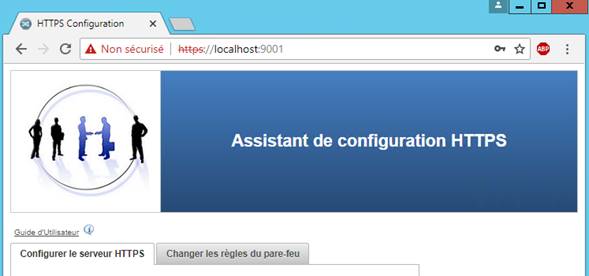

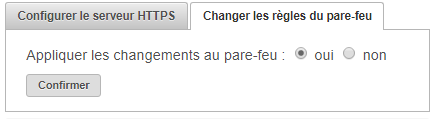

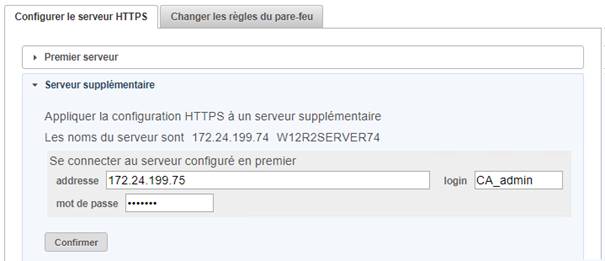

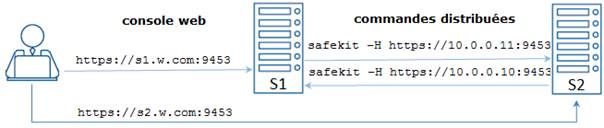

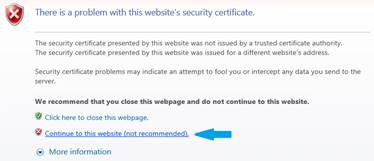

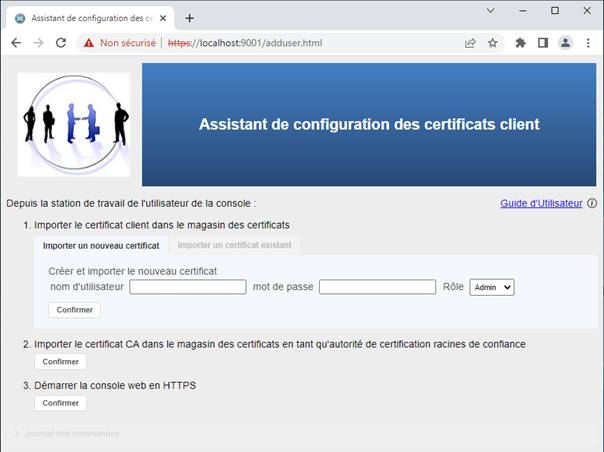

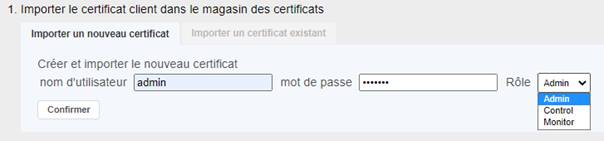

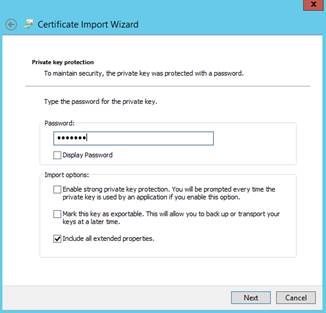

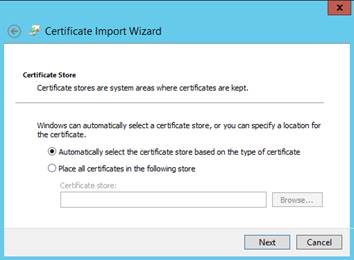

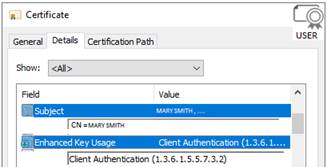

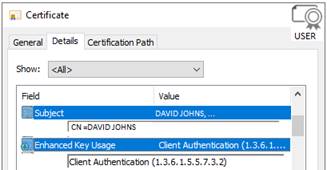

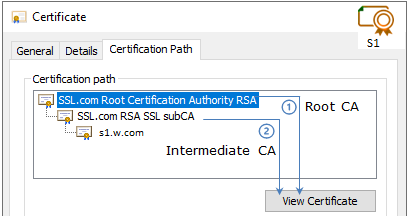

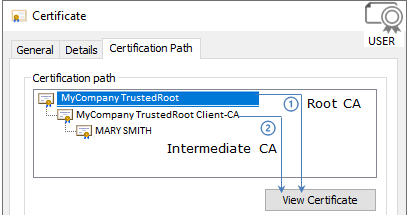

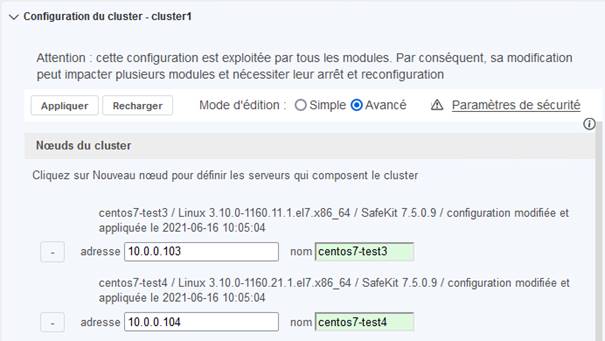

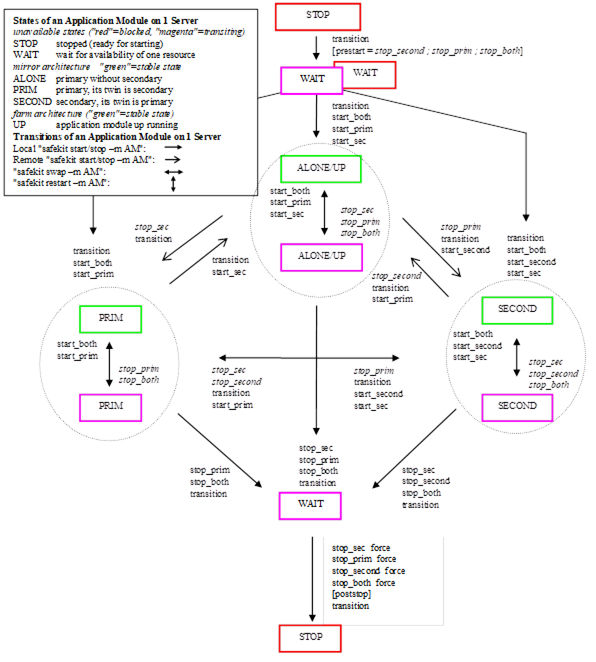

Le navigateur doit autoriser l’exécution de Javascript